-

Resultados da pesquisa

-

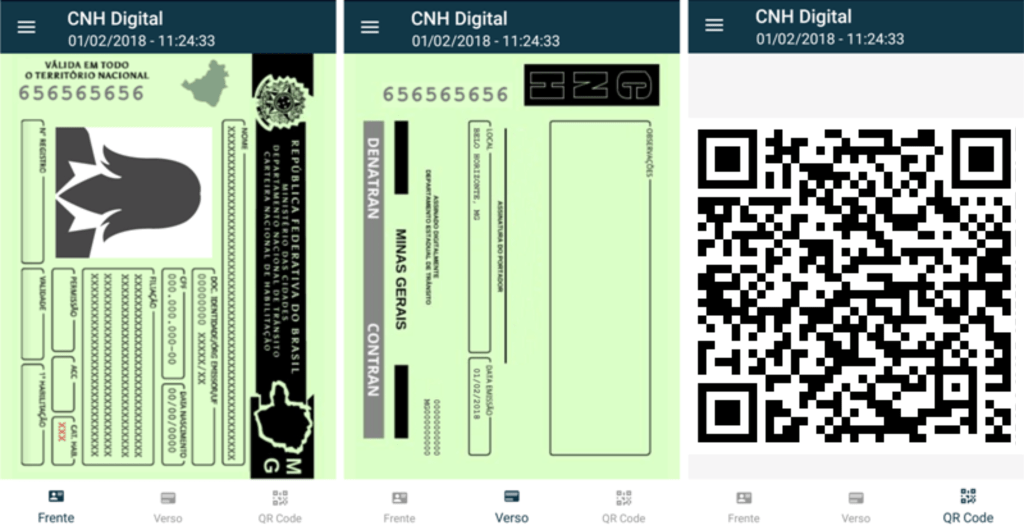

Suspensão da Carteira Nacional de Habilitação (CNH) por Dívida

O temor de ter a Carteira Nacional de Habilitação – CNH suspensa por dívidas é algo que preocupa muitos motoristas. Se você se reconhece nessa situação, saiba que é normal sentir essa preocupação, especialmente se você depende do veículo para trabalhar, estudar ou realizar outras atividades essenciais.

No entanto, é importante estar ciente de que dirigir com a CNH suspensa constitui uma infração grave. Caso seja flagrado conduzindo o veículo nessas condições, você pode enfrentar consequências severas, como multas altas, apreensão do veículo e até a suspensão da habilitação por um período prolongado.

Se você tem interesse em entender melhor sobre a suspensão da CNH por dívidas, continue a leitura para descobrir mais sobre:

- A existência da suspensão da CNH por dívida;

- Os critérios para a suspensão da CNH por dívida;

- O prazo para a suspensão da CNH por dívida;

- Os motivos que podem levar à suspensão da CNH por dívida;

- Como remover a suspensão da CNH;

- Como evitar a suspensão da CNH por dívida.

Existe suspensão da CNH por dívida?

Sim, a suspensão da CNH por dívida é uma realidade e foi implementada a partir de fevereiro de 2023, após uma determinação do Supremo Tribunal Federal (STF). Essa medida visa incentivar os devedores a saldarem suas dívidas, mas é aplicada seguindo critérios específicos.

Quais são os critérios para a suspensão da CNH por dívida?

Os critérios para a suspensão da CNH por dívida incluem:

- Último recurso: A suspensão só pode ser aplicada após todas as outras formas de cobrança terem sido esgotadas, como a penhora de valores em contas bancárias e bens.

- Processo judicial de execução: A suspensão deve ocorrer dentro de um processo judicial de execução, garantindo que o devedor tenha sido notificado sobre a dívida e sobre a determinação judicial para o pagamento.

- Evidências de recursos financeiros ocultos: O juiz pode considerar a existência de recursos financeiros ocultos ou ativos em nome de terceiros, evidenciados por situações como postagens em redes sociais, viagens frequentes, uso de veículos de luxo e um alto padrão de consumo.

- Decisão judicial fundamentada: A decisão de suspender a CNH deve ser baseada em indícios de recursos financeiros disponíveis do devedor, assegurando que a medida seja justa e proporcional.

Qual é o prazo para suspender a CNH por dívida?

O prazo para a suspensão da Carteira Nacional de Habilitação – CNH por dívida varia, dependendo da análise de cada juiz.

O que pode levar à suspensão da CNH por dívida?

A suspensão da CNH pode ser resultado de:

- Determinação judicial: Após uma decisão judicial, a CNH pode ser suspensa como medida coercitiva para pressionar o pagamento da dívida.

- Persistência na inadimplência: Se o devedor continuar sem pagar a dívida após várias notificações e tentativas de cobrança, a suspensão da CNH pode ser usada como último recurso para incentivar o pagamento.

Como remover a suspensão da CNH?

Para remover a suspensão da CNH, é fundamental compreender que nem todas as situações são regularizáveis. Se a suspensão foi devida a infrações de trânsito, por exemplo, pode não ser possível recuperar a habilitação imediatamente.

Assim, para resolver questões de documentação ou entender como regularizar a CNH é recomendado entrar em contato com o Departamento Estadual de Trânsito (DETRAN), que fornecerá informações sobre os requisitos e procedimentos necessários.

Como evitar a suspensão da CNH por dívida?

Para prevenir a suspensão da CNH por dívidas, considere as seguintes medidas:

- Negociar o débito: Converse diretamente com credores para chegar a um acordo de pagamento favorável.

- Buscar orientação legal: Consulte um advogado especializado para assistência na negociação ou defesa judicial.

- Oferecer garantias alternativas: Se possuir outros bens, como imóveis ou veículos, considere usá-los como garantia para quitar a dívida.

- Procurar programas de renegociação: Participe de programas governamentais ou de renegociação que ofereçam condições vantajosas para liquidar débitos.notificações incorretas pode ajudar a evitar a suspensão da CNH por dívida.

Créditos: Detran MG (Com informações da ZUL Digital)

Como saber se uma pessoa é realmente um advogado?

Existem várias maneiras de verificar se uma pessoa é realmente um advogado. Aqui estão algumas sugestões:

- Consulta aos órgãos reguladores: Em muitos países, os advogados são registrados em órgãos reguladores ou associações de advocacia. Por exemplo, no Brasil, a Ordem dos Advogados do Brasil (OAB) é responsável por registrar os advogados e manter o Cadastro Nacional de Advogados (CNA). Você pode entrar em contato com esses órgãos para verificar se o indivíduo é um advogado registrado.

-

Pesquisa online: Muitos advogados têm perfis profissionais em sites especializados ou em redes sociais profissionais, onde eles listam suas credenciais e experiência. Você pode pesquisar o nome da pessoa e procurar por informações sobre sua prática profissional.

-

Verificação de credenciais: Em alguns países, é possível verificar as credenciais de um advogado através de bases de dados online ou entrando em contato com a instituição onde ele se formou. Isso pode incluir universidades ou faculdades de direito.

-

Consulta pública de processos: Em muitos sistemas judiciais, é possível acessar publicamente informações sobre processos judiciais e consultar se um indivíduo está atuando como advogado em casos específicos.

-

Referências e recomendações: Se possível, obtenha referências ou recomendações de pessoas que já utilizaram os serviços desse advogado. Isso pode ajudar a confirmar sua legitimidade e qualidade profissional.

-

Contato direto com o advogado: Você também pode entrar em contato diretamente com o advogado em questão e solicitar informações sobre sua prática profissional, experiência e credenciais. Advogados legítimos geralmente estão dispostos a fornecer essas informações aos clientes em potencial.

Verificar a legitimidade de um advogado é importante para garantir que você esteja lidando com um profissional qualificado e autorizado a prestar assistência jurídica. O Cadastro Nacional de Advogados (CNA) é uma ferramenta valiosa para verificar a regularidade do profissional no exercício da advocacia no Brasil.

Créditos: alebloshka / Depositphotos Tópico: Quais são os tipos de Censura?

Tipos de Censura

Existem vários tipos de censura, que podem ser classificados com base em diferentes critérios, como o agente censor, o meio de comunicação afetado, e o propósito da censura. Aqui estão alguns tipos principais:

-

Censura Governamental: Implementada por autoridades estatais para controlar a disseminação de informações consideradas ameaçadoras para a segurança nacional, a ordem pública ou os bons costumes.

-

Censura Prévia: A proibição de certos conteúdos antes de serem publicados ou divulgados ao público.

-

Autocensura: Quando indivíduos ou entidades se restringem na expressão por medo de represálias ou para aderir a normas sociais ou políticas.

-

Censura Corporativa: Praticada por empresas privadas que controlam o que é publicado sob sua égide, muitas vezes para manter uma imagem corporativa ou evitar litígios.

-

Censura Religiosa: Executada por organizações religiosas para proibir materiais que contradigam ou questionem seus ensinamentos e crenças.

-

Censura na Internet: Restrições impostas a conteúdos online, incluindo a supressão de informações em redes sociais, websites e fóruns, muitas vezes sob a justificativa de proteger os usuários ou cumprir leis locais.

Tópico: Quem é Larissa Manoela?

Quem é Larissa Manoela?

Larissa Manoela é uma atriz, cantora e escritora brasileira, nascida em 28 de dezembro de 2000, em Guarapuava, Paraná. Ela ganhou destaque no cenário nacional por seu trabalho em produções infantis e juvenis, especialmente por sua atuação no SBT, em novelas como “Carrossel” e “Cúmplices de um Resgate”. Larissa é conhecida por sua versatilidade artística, atuando também em filmes e no teatro.

Além de sua carreira na atuação, Larissa Manoela tem uma carreira musical, lançando álbuns e singles que fazem sucesso entre o público jovem. Ela também é influente nas redes sociais, onde compartilha aspectos de sua vida profissional e pessoal com milhões de seguidores.

Larissa é igualmente conhecida por seu trabalho em campanhas publicitárias e como influenciadora digital, participando de diversas iniciativas e campanhas de marcas renomadas. A atriz continuou a expandir sua carreira para o cinema e outros projetos na televisão, consolidando sua posição como uma das figuras mais reconhecidas do entretenimento juvenil no Brasil.

Dados Pessoais

Proteger seus dados pessoais é essencial em um mundo cada vez mais digital. Aqui está um guia passo a passo para ajudar você a manter suas informações seguras:

- Use senhas fortes: Crie senhas únicas e complexas para cada conta. Use uma combinação de letras, números e símbolos. Considere o uso de um gerenciador de senhas para manter suas senhas seguras e fáceis de gerenciar.

-

Ative a autenticação de dois fatores: Sempre que disponível, habilite a autenticação de dois fatores (2FA) para adicionar uma camada extra de segurança às suas contas online.

-

Atualize seu software regularmente: Mantenha seu sistema operacional, aplicativos e softwares de segurança atualizados para se proteger contra vulnerabilidades de segurança conhecidas.

-

Cuidado com phishing e golpes: Seja cauteloso com e-mails, mensagens e sites suspeitos. Não clique em links ou baixe arquivos de fontes desconhecidas. Verifique sempre a autenticidade dos pedidos de informação pessoal.

-

Use redes seguras: Evite usar redes Wi-Fi públicas para transações que envolvam informações sensíveis. Considere o uso de uma VPN (rede privada virtual) para criptografar sua conexão à internet.

-

Monitore suas contas regularmente: Verifique suas contas bancárias, de e-mail e redes sociais regularmente para detectar atividades suspeitas. Configure alertas para notificações de atividades incomuns.

-

Proteja seus dispositivos físicos: Use senhas ou biometria para bloquear seus dispositivos móveis e computadores. Nunca deixe seus dispositivos desacompanhados em locais públicos.

-

Seja seletivo com o compartilhamento de informações: Pense cuidadosamente antes de compartilhar informações pessoais, especialmente em redes sociais. Considere as configurações de privacidade para controlar quem pode ver suas informações.

-

Use criptografia: Sempre que possível, use ferramentas e serviços que ofereçam criptografia de ponta a ponta para proteger a privacidade de suas comunicações e dados armazenados.

-

Faça backups regularmente: Faça backups regulares de seus dados importantes para proteger-se contra perda de dados devido a falhas de hardware, ataques cibernéticos ou desastres naturais.

Seguindo estes passos, você pode aumentar significativamente a segurança de suas informações pessoais contra acessos não autorizados e outras ameaças cibernéticas.

Que ferramentas são utilizadas no Marketing Jurídico?

No marketing jurídico, as ferramentas utilizadas são adaptadas para atender às necessidades específicas dos profissionais de direito e às regulamentações rigorosas que regem a publicidade e a promoção de serviços jurídicos. Essas ferramentas são essenciais para construir a presença online de um escritório de advocacia, gerenciar a reputação, se conectar com clientes potenciais e existentes, e otimizar processos internos. Aqui estão algumas das ferramentas e categorias de ferramentas mais comuns no marketing jurídico:

1. Websites e SEO

- WordPress: Plataforma popular para criar e gerenciar websites. Muitos escritórios de advocacia usam WordPress devido à sua flexibilidade e grande variedade de temas e plugins.

- Yoast SEO: Um plugin de WordPress que ajuda na otimização de SEO on-page, essencial para melhorar a visibilidade nos motores de busca.

- Google Analytics e Google Search Console: Ferramentas essenciais para monitorar o tráfego do site, analisar o comportamento do usuário e otimizar as estratégias de conteúdo e SEO.

2. Gestão de Relacionamento com o Cliente (CRM)

- Clio: Uma plataforma de gestão para escritórios de advocacia que inclui recursos de CRM para ajudar na gestão de clientes e casos.

- Lawmatics: Software de automação de marketing e CRM projetado especificamente para a indústria jurídica.

- Salesforce: Embora seja uma ferramenta de CRM mais genérica, pode ser personalizada para atender às necessidades específicas dos escritórios de advocacia.

3. Marketing de Conteúdo e Blogs

- Content Management Systems (CMS) como WordPress: Para gerenciar e publicar artigos e conteúdo informativo, essencial para o marketing de conteúdo.

- Canva: Ferramenta de design gráfico usada para criar visuais para blogs, redes sociais, e outros materiais de marketing.

4. Email Marketing

- Mailchimp: Plataforma popular de email marketing que permite aos escritórios de advocacia criar, enviar e analisar campanhas de email.

- Constant Contact: Outra ferramenta de email marketing que oferece recursos similares aos do Mailchimp, incluindo automação de marketing.

5. Redes Sociais

- Hootsuite ou Buffer: Plataformas que permitem agendar e gerenciar publicações em várias redes sociais, ajudando os escritórios a manter uma presença ativa online.

- LinkedIn: Essencial para o networking profissional, publicação de artigos e promoção de serviços jurídicos.

6. Publicidade Online

- Google Ads e Facebook Ads: Ferramentas de publicidade paga que podem ser usadas para direcionar tráfego qualificado para o site do escritório ou promover conteúdo específico.

7. Ferramentas de Análise e Feedback

- Hotjar ou Crazy Egg: Ferramentas que fornecem insights sobre como os visitantes interagem com o site do escritório, através de mapas de calor e gravações de sessões.

8. Ferramentas de Automação de Marketing

- HubSpot: Oferece um conjunto completo de ferramentas de automação de marketing que podem ser integradas com outras plataformas, otimizando campanhas de marketing e gestão de leads.

Cada uma dessas ferramentas desempenha um papel vital no fortalecimento da presença online de um escritório de advocacia, na geração de leads e na construção de relacionamentos com clientes, respeitando sempre as diretrizes éticas e regulamentares da indústria jurídica.

Tópico: Significado de Neutralidade

Neutralidade

Neutralidade é um princípio ou estado em que um indivíduo, grupo, ou nação opta por permanecer imparcial e não tomar partido em um conflito, disputa ou debate. Este conceito pode ser aplicado em diversos contextos, desde decisões políticas e diplomáticas entre países até comportamentos e posturas em situações sociais e organizacionais.

Neutralidade em Relações Internacionais:

- Neutralidade de Países: Refere-se à política de um país de não participar em conflitos armados ou alianças militares entre outras nações. Países neutros buscam evitar o envolvimento direto em guerras e podem atuar como mediadores em negociações de paz. A neutralidade deve ser reconhecida por outras nações e, idealmente, é protegida pelo direito internacional.

- Exemplos Históricos: Suíça, Suécia e Irlanda são exemplos de países que adotaram políticas de neutralidade em diversos conflitos globais, incluindo as duas Guerras Mundiais.

Neutralidade em Mídia e Comunicação:

- Neutralidade na Mídia: Refere-se à tentativa de reportagem ou análise sem a influência de preconceitos ou preferências pessoais. O objetivo é apresentar informações de forma equilibrada, permitindo que o público forme sua própria opinião com base em fatos apresentados de maneira imparcial.

Neutralidade na Tecnologia:

- Neutralidade da Rede: Princípio segundo o qual os provedores de serviços de internet devem tratar todos os dados que trafegam em suas redes igualmente, sem discriminação ou cobrança diferenciada pelo tipo de conteúdo, site, plataforma, aplicação, equipamento ou modo de comunicação.

Desafios e Críticas:

- Manutenção da Neutralidade: Manter uma posição neutra pode ser desafiador, especialmente em situações de intensa pressão política, social ou econômica. A neutralidade pode ser percebida como passividade ou indiferença diante de injustiças ou violações dos direitos humanos.

- Críticas à Neutralidade: Em alguns casos, a neutralidade é criticada quando o não envolvimento pode beneficiar indiretamente uma das partes em conflito ou contribuir para a perpetuação de um status quo prejudicial.

A neutralidade é um conceito complexo e multifacetado que requer um equilíbrio cuidadoso de princípios, ética e pragmatismo. Embora possa ser uma estratégia eficaz para evitar conflitos e manter relações pacíficas, a decisão de permanecer neutro deve sempre ser informada pelas implicações morais e práticas dessa escolha.

Tópico: Significado de Fascínio Público

Fascínio Público

O fascínio público refere-se ao intenso interesse ou atração coletiva que as pessoas demonstram por determinados temas, personalidades, eventos ou fenômenos. Este fascínio pode ser motivado por diversos fatores, incluindo curiosidade, admiração, mistério, controvérsia, ou a busca por entretenimento. Ele se manifesta de várias formas, como ampla cobertura da mídia, discussões em redes sociais, pesquisas acadêmicas, e a criação de obras de arte, literatura, cinema e outras expressões culturais.

O fascínio público pode ser direcionado a uma ampla gama de assuntos, incluindo:

- Figuras Históricas e Celebridades: Personalidades notáveis ou controversas, sejam elas líderes mundiais, artistas, atletas ou celebridades, muitas vezes atraem um grande interesse público.

-

Eventos Históricos ou Atuais: Acontecimentos significativos, como descobertas científicas, eventos políticos, catástrofes naturais ou feitos esportivos, podem capturar a atenção do público em larga escala.

-

Mistérios e Fenômenos Não Resolvidos: Histórias envolvendo crimes não resolvidos, fenômenos paranormais, lendas urbanas e teorias da conspiração frequentemente provocam um profundo fascínio e especulação.

-

Inovações e Descobertas: Avanços tecnológicos, descobertas arqueológicas, exploração espacial e inovações científicas podem despertar um grande interesse e admiração pelo potencial humano e pelo desconhecido.

O fascínio público não apenas reflete a curiosidade inata do ser humano e seu desejo de entender o mundo ao redor, mas também influencia a cultura popular, a produção de conhecimento e até mesmo a política e a economia. Ele pode levar a um maior engajamento e conscientização sobre certos tópicos, mas também pode resultar em sensacionalismo ou desinformação, dependendo de como as informações são apresentadas e interpretadas.

Tópico: Significado de Cultura Popular

Cultura Popular

Cultura popular refere-se ao conjunto de ideias, práticas, gostos e tradições amplamente aceitos, consumidos e valorizados pela maioria das pessoas em uma sociedade em um determinado momento. Ela é caracterizada por sua disseminação através da mídia de massa e seu acesso fácil e amplo, distinguindo-se da cultura erudita, que é associada a formas de arte e conhecimento consideradas mais refinadas ou elitistas. A cultura popular abrange uma vasta gama de manifestações, incluindo música, cinema, televisão, jogos, moda, literatura, esportes e redes sociais.

As principais características da cultura popular incluem:

- Dinamismo: Ela está constantemente mudando e evoluindo, refletindo e influenciando as mudanças sociais, tecnológicas e políticas na sociedade.

-

Acessibilidade: A cultura popular é facilmente acessível para um grande número de pessoas, tornando-a um componente essencial da vida cotidiana.

-

Produção e Consumo em Massa: Ela é produzida, distribuída e consumida em larga escala, frequentemente através de mídias como televisão, internet e rádio, o que facilita sua rápida disseminação.

-

Diversidade: Embora a cultura popular possa promover certos valores e ideais dominantes, também é um espaço para a expressão de diversas subculturas e identidades.

5. **Influência Mútua**: Existe uma interação constante entre a cultura popular e diversos aspectos da sociedade, incluindo política, economia e outras formas de cultura, como a cultura tradicional e a alta cultura.

- Comercialização: Muitos aspectos da cultura popular estão ligados à indústria do entretenimento e à publicidade, o que implica que aspectos comerciais frequentemente influenciam seu conteúdo e distribuição.

A cultura popular não só entretém e informa, mas também serve como um meio de coesão social, identidade coletiva e expressão individual. Ela pode desempenhar um papel significativo na formação de valores, atitudes e percepções, tornando-se um campo de estudo relevante nas ciências sociais e humanas.

Tópico: Significado de Comoção Pública

Comoção Pública

Comoção pública refere-se a uma forte reação emocional coletiva de uma comunidade ou da sociedade como um todo frente a um evento significativo, geralmente negativo ou trágico. Esse evento pode ser uma catástrofe natural, um atentado, um crime de grande impacto, a morte de uma figura pública amada ou qualquer outra ocorrência que desperte sentimentos intensos como tristeza, indignação, choque ou empatia em larga escala.

Características da Comoção Pública:

- Abrangência: Afeta um grande número de pessoas, indo além das diretamente envolvidas no evento.

-

Intensidade Emocional: Provoca respostas emocionais profundas e, muitas vezes, uma sensação de união e solidariedade entre as pessoas.

-

Expressão Coletiva: Pode manifestar-se em homenagens públicas, vigílias, protestos, cobertura intensiva da mídia, discussões em redes sociais e outras formas de expressão coletiva.

-

Impacto na Sociedade: Pode levar a mudanças sociais, políticas ou legislativas, especialmente se o evento destaca questões subjacentes que exigem atenção ou reforma.

Exemplos de Comoção Pública:

-

Desastres Naturais: Como terremotos, tsunamis ou furacões que causam perdas significativas de vidas e propriedades.

-

Ataques Terroristas: Eventos como os ataques de 11 de setembro nos Estados Unidos provocaram comoção global.

-

Morte de Figuras Públicas: A morte de personalidades muito admiradas, como líderes políticos, artistas ou humanitários, pode gerar luto coletivo e homenagens em massa.

-

Crimes de Grande Impacto: Crimes que chocam a sociedade, especialmente aqueles envolvendo vítimas inocentes ou violência extrema, frequentemente levam a uma comoção pública e clamor por justiça.

Consequências da Comoção Pública:

A comoção pública pode ter uma série de consequências, desde o fortalecimento de comunidades através da solidariedade e apoio mútuo até a pressão por mudanças significativas em políticas públicas ou legislações. Em alguns casos, pode também levar a reações de pânico ou a disseminação de desinformação, especialmente quando amplificada pelas redes sociais e pela cobertura da mídia. Identificar e compreender a comoção pública é crucial para as autoridades e líderes responsáveis pela gestão de crises e pela implementação de respostas adequadas aos eventos que a provocaram.

Tópico: Significado de 2FA

Significado de 2FA

2FA é a abreviação de “Autenticação de Dois Fatores”, um método de segurança que exige dois tipos diferentes de confirmação de identidade do usuário antes de conceder acesso a uma conta online, um sistema ou recurso.

Ao adicionar uma camada extra de proteção além da senha, o 2FA torna significativamente mais difícil para os invasores obterem acesso não autorizado.

Como Funciona:

- Primeiro Fator: Geralmente é algo que o usuário sabe, como uma senha ou PIN.

- Segundo Fator: Pode ser algo que o usuário possui (um token de segurança, um smartphone que recebe um código via SMS ou aplicativo de autenticação) ou algo inerente ao usuário (dados biométricos como impressão digital, reconhecimento facial ou de íris).

Por Que é Importante:

O 2FA é crucial porque as senhas, por si só, podem ser vulneráveis a ataques de força bruta, phishing ou podem ser simplesmente adivinhadas ou descobertas através de engenharia social. Ao requerer uma segunda forma de verificação, o 2FA minimiza o risco de acessos não autorizados, protegendo informações sensíveis e contas pessoais contra invasões.

Exemplos de Uso:

- Serviços Bancários Online: Para realizar transações financeiras ou acessar informações de conta.

- Contas de Email e Redes Sociais: Para proteger informações pessoais e comunicações.

- Sistemas Corporativos: Para acessar redes e dados empresariais de forma segura, especialmente em arranjos de trabalho remoto.

Tipos Comuns de Segundo Fator:

- SMS e Chamadas Telefônicas: O usuário recebe um código temporário via mensagem de texto ou chamada.

- Aplicativos de Autenticação: Geram códigos de segurança temporários (por exemplo, Google Authenticator, Authy, Microsoft Authenticator).

- Chaves de Segurança Físicas: Dispositivos USB ou NFC que o usuário conecta ou aproxima do dispositivo para autenticação.

- Autenticação Biométrica: Uso de características físicas únicas, como impressões digitais ou reconhecimento facial.

Apesar de aumentar significativamente a segurança, o 2FA não é infalível e deve ser parte de uma abordagem de segurança em camadas, incluindo senhas fortes, atualizações regulares de software e conscientização sobre segurança digital.

Autenticação de Dois Fatores (2FA)

A Autenticação de Dois Fatores (2FA) é uma medida de segurança que adiciona uma camada extra de proteção ao processo de login, exigindo que o usuário forneça dois tipos distintos de informações de identificação antes de obter acesso a uma conta online, sistema ou aplicativo.

Essa prática é projetada para proteger contra o acesso não autorizado, tornando significativamente mais difícil para invasores comprometerem contas apenas com a senha.

Os Três Principais Tipos de Fatores de Autenticação:

- Algo que você sabe: Isso geralmente se refere a uma senha ou PIN (Número de Identificação Pessoal).

- Algo que você tem: Este pode ser um dispositivo móvel que recebe um código único via SMS ou um aplicativo gerador de tokens, um token físico, ou mesmo um cartão inteligente.

- Algo que você é: Refere-se à biometria, como impressões digitais, reconhecimento facial, reconhecimento de íris ou voz.

Funcionamento da 2FA:

Na prática, a 2FA funciona da seguinte maneira: após inserir sua senha (primeiro fator), o sistema solicitará um segundo fator de autenticação. Por exemplo, ele pode enviar um código temporário via SMS para o seu telefone celular ou solicitar que você insira um código gerado por um aplicativo de autenticação, como o Google Authenticator ou o Authy. Só depois de fornecer ambos os fatores corretamente é que o acesso é concedido.

Benefícios da Autenticação de Dois Fatores:

- Segurança Reforçada: Ao exigir duas formas de verificação, a 2FA torna muito mais difícil para os invasores acessarem contas não autorizadamente.

- Proteção de Dados Sensíveis: É particularmente útil para proteger informações sensíveis, como dados financeiros ou pessoais.

- Redução de Fraudes e Roubo de Identidade: Ao dificultar o acesso de terceiros às contas, a 2FA ajuda a reduzir o risco de fraudes e roubo de identidade.

Considerações:

- Conveniência vs. Segurança: Embora a 2FA adicione um passo adicional ao processo de login, o aumento na segurança geralmente supera qualquer inconveniente menor.

- Métodos de Backup: É importante configurar métodos de backup para a 2FA, como códigos de recuperação, caso você perca o acesso ao seu segundo fator (por exemplo, se perder o telefone).

A implementação da Autenticação de Dois Fatores tem se tornado uma prática padrão em muitos serviços online, bancos, redes sociais e sistemas de gerenciamento de informações, devido ao seu papel efetivo na melhoria da segurança das contas de usuário.

Tópico: Significado de Conta Hackeada

Significado de Conta Hackeada

Uma “conta hackeada” refere-se a uma conta de usuário de um serviço online, como redes sociais, email, plataformas de jogos ou qualquer outro tipo de serviço digital, que tenha sido acessada sem autorização por alguém que não seja o proprietário legítimo da conta.

Isso geralmente ocorre como resultado de ataques cibernéticos que exploram vulnerabilidades de segurança, técnicas de engenharia social, malware ou adivinhação/roubo de senhas.

Características de uma Conta Hackeada:

- Acesso Não Autorizado: A característica principal é o acesso não autorizado à conta, permitindo que o invasor veja informações pessoais, envie mensagens em nome do usuário, realize transações fraudulentas, entre outras ações maliciosas.

-

Mudanças Inexplicáveis: O usuário pode notar alterações que não realizou, como mudanças de senha, informações de perfil atualizadas, mensagens enviadas ou postagens feitas sem seu conhecimento.

-

Perda de Acesso: Em muitos casos, o usuário legítimo pode perder o acesso à sua conta quando o invasor altera a senha ou as informações de recuperação da conta.

Como as Contas São Hackeadas:

-

Phishing: Uma das técnicas mais comuns, onde o usuário é enganado para fornecer suas credenciais em sites falsos que imitam páginas legítimas.

-

Malware: Software malicioso que é instalado no dispositivo do usuário sem seu conhecimento, podendo capturar teclas digitadas e outros dados de entrada.

-

Ataque de Força Bruta: Tentativas automatizadas de adivinhar a senha de uma conta por meio de tentativas repetidas usando combinações de senhas comuns.

-

Reutilização de Senha: Utilizar a mesma senha em múltiplas contas aumenta o risco de um invasor acessar várias contas se uma delas for comprometida.

Prevenção e Recuperação:

-

Uso de Senhas Fortes: Criar senhas únicas e complexas para cada conta.

-

Autenticação de Dois Fatores (2FA): Adicionar uma camada extra de segurança requerendo um segundo método de verificação além da senha.

-

Atualizações Regulares: Manter o software do dispositivo atualizado para proteger contra vulnerabilidades de segurança.

-

Educação: Estar ciente das técnicas de phishing e outros golpes comuns para evitar ser enganado.

Se sua conta for hackeada, é crucial agir rapidamente. Entre em contato com o suporte ao cliente do serviço afetado, mude suas senhas e verifique suas configurações de segurança e privacidade. Em alguns casos, pode ser necessário notificar autoridades ou instituições financeiras, especialmente se informações sensíveis ou financeiras foram acessadas ou comprometidas.

Como recuperar o Instagram antigo?

Recuperar um Instagram antigo geralmente envolve algumas etapas, dependendo da situação específica do seu acesso. Aqui estão algumas orientações gerais que podem ajudar:

Se Você Esqueceu a Senha

- Na tela de login do Instagram, clique em “Esqueceu a senha?”.

- Insira o endereço de email, nome de usuário ou número de telefone associado à sua conta e clique em “Enviar link de login”.

- Verifique seu email ou SMS para um link de redefinição de senha.

- Siga as instruções no link para redefinir sua senha.

Se Sua Conta Foi Desativada

- Se você desativou sua conta voluntariamente, pode reativá-la simplesmente fazendo login com seu nome de usuário e senha. As contas desativadas não são permanentemente removidas, e você deve ser capaz de acessá-la novamente.

- Se sua conta foi desativada pelo Instagram por violação dos termos de serviço, você pode precisar entrar em contato com o suporte do Instagram para esclarecimentos ou solicitar a reativação.

Se Sua Conta Foi Hackeada

- Tente redefinir a senha usando o método acima.

- Se não tiver acesso ao email ou número de telefone cadastrado, procure a opção “Precisa de mais ajuda?” na tela de redefinição de senha para obter suporte adicional.

- Siga as instruções para recuperar o acesso à sua conta, o que pode incluir verificar sua identidade.

Dicas Adicionais

- Verifique todas as contas de email que você possa ter usado para se registrar no Instagram.

- Tente lembrar se você conectou sua conta do Instagram a outras redes sociais, como o Facebook, o que pode facilitar o processo de recuperação.

- Evite tentativas repetidas de login em um curto período de tempo, pois isso pode bloquear temporariamente sua conta devido a atividades suspeitas.

Contato com o Suporte do Instagram

Se todas as outras opções falharem, tente entrar em contato com o suporte do Instagram diretamente através de seu site oficial ou do aplicativo. O Instagram não tem um serviço de atendimento ao cliente por telefone, mas oferece uma série de recursos online para ajudar a recuperar sua conta.

Recuperar uma conta antiga do Instagram pode ser um processo simples ou complicado, dependendo do motivo pelo qual você perdeu o acesso. Mantenha todas as informações de sua conta atualizadas e seguras para evitar problemas futuros.

Significado de Comunicação Virtual

A comunicação virtual refere-se à troca de informações e à interação entre pessoas por meio de plataformas e tecnologias digitais, sem a necessidade de contato físico ou presença no mesmo espaço. Esse tipo de comunicação pode ocorrer através de diversas ferramentas e mídias, incluindo e-mail, mensagens instantâneas, redes sociais, videoconferências, fóruns online, blogs, e mais. A comunicação virtual tornou-se uma parte integral da vida cotidiana e das operações empresariais, facilitando a conexão entre indivíduos, grupos e organizações em todo o mundo.

Características da Comunicação Virtual:

- Acessibilidade: A comunicação virtual permite que pessoas de qualquer lugar com acesso à internet se conectem instantaneamente, superando barreiras geográficas e temporais.

-

Flexibilidade: As ferramentas de comunicação virtual suportam uma ampla gama de formatos de conteúdo, incluindo texto, áudio, vídeo e multimídia, permitindo interações ricas e versáteis.

-

Interatividade: Muitas plataformas de comunicação virtual oferecem recursos interativos, como salas de bate-papo, comentários, compartilhamento de arquivos e reações, promovendo uma troca dinâmica de ideias e feedback.

-

Economia: Comparada às formas tradicionais de comunicação, como chamadas telefônicas internacionais e correspondências físicas, a comunicação virtual pode ser mais econômica, especialmente para comunicações de longa distância.

-

Escalabilidade: A comunicação virtual facilita a interação tanto em pequenos grupos quanto em grandes audiências, como em webinars e transmissões ao vivo para milhares de participantes.

Impactos da Comunicação Virtual:

-

Socialização: Embora ofereça meios convenientes de manter relacionamentos pessoais e profissionais, a comunicação virtual também pode impactar a qualidade das interações sociais, com debates sobre seus efeitos na socialização e no bem-estar psicológico.

-

Trabalho e Educação: A comunicação virtual tem transformado as práticas de trabalho e educação, permitindo o teletrabalho, a aprendizagem a distância e a colaboração online.

-

Acesso à Informação: Facilitou o acesso a uma vasta quantidade de informações e conhecimento, promovendo oportunidades de aprendizado e desenvolvimento pessoal.

-

Desafios: Entre os desafios estão questões de privacidade, segurança da informação, sobrecarga de comunicação e a dificuldade de estabelecer limites claros entre a vida pessoal e profissional.

A comunicação virtual continuará a evoluir com o avanço das tecnologias digitais, moldando novas formas de interação e colaboração, ao mesmo tempo em que apresenta desafios que exigem atenção constante para garantir comunicações eficazes e seguras.

Pay-per-click (PPC)

Pay-per-click (PPC) é um modelo de publicidade digital em que os anunciantes pagam uma taxa cada vez que um de seus anúncios é clicado. Basicamente, é uma maneira de comprar visitas ao seu site, em vez de tentar “ganhar” essas visitas organicamente.

O PPC é amplamente utilizado em campanhas de marketing online, oferecendo aos anunciantes a oportunidade de exibir anúncios em plataformas de mecanismos de busca como o Google (através do Google Ads) e em redes sociais como o Facebook (através do Facebook Ads), entre outras.

Características Principais do Pay-per-click:

- Custo Baseado em Desempenho: No PPC, o custo está diretamente relacionado ao desempenho; isto é, os anunciantes só pagam quando um usuário clica em seu anúncio. Isso torna o PPC uma opção atraente para muitos negócios, já que eles podem monitorar diretamente o retorno sobre o investimento (ROI) de suas campanhas publicitárias.

-

Segmentação Precisa: Os anunciantes podem segmentar suas campanhas com base em uma variedade de fatores, incluindo localização geográfica, idioma, dispositivo, horário do dia e comportamento de navegação do usuário. Isso ajuda a garantir que os anúncios sejam mostrados apenas para o público mais relevante.

-

Resultados Imediatos: Enquanto o SEO (Search Engine Optimization) e outras estratégias de marketing de conteúdo podem levar tempo para mostrar resultados, as campanhas PPC podem gerar tráfego e leads quase imediatamente após o lançamento dos anúncios.

-

Flexibilidade e Controle: Os anunciantes têm controle total sobre seus orçamentos, podendo definir um limite máximo de gasto diário para suas campanhas. Eles também podem pausar, ajustar ou encerrar campanhas a qualquer momento, com base no desempenho ou em mudanças na estratégia de marketing.

-

Medição e Análise: As plataformas PPC oferecem ferramentas detalhadas de análise e relatórios, permitindo aos anunciantes rastrear o desempenho de suas campanhas em tempo real. Isso inclui informações sobre impressões, cliques, taxa de conversão e custo por aquisição (CPA).

O modelo PPC é particularmente popular em campanhas de marketing de mecanismos de busca (SEM), onde os anunciantes licitam por palavras-chave relacionadas aos seus produtos ou serviços, permitindo que seus anúncios apareçam nos resultados de pesquisa patrocinados quando essas palavras-chave são pesquisadas. O PPC também é usado em publicidade display, publicidade nas redes sociais e campanhas de remarketing.

Configuração Familiar

O termo “configuração familiar” refere-se à estrutura e organização de uma família, abrangendo os diferentes tipos de relacionamentos e arranjos domésticos entre seus membros. Esta configuração pode variar amplamente de acordo com fatores culturais, sociais, legais e econômicos, refletindo a diversidade das formas familiares na sociedade contemporânea.

Aspectos Principais da Configuração Familiar:

- Composição: Quem faz parte da família, incluindo pais, filhos, avós, tios, primos, parceiros sem laços de sangue, e até amigos próximos considerados como família.

- Relações de Parentesco: Inclui laços de sangue, adoção, casamento ou outras formas de vínculo reconhecidos socialmente como familiares.

- Dinâmica Familiar: A maneira como os membros da família interagem entre si, incluindo papéis, responsabilidades, comunicação e apoio mútuo.

- Moradia: Refere-se à organização espacial da família, podendo variar entre morar na mesma casa, em casas próximas ou até em localidades diferentes, mas mantendo vínculos familiares fortes.

Tipos Comuns de Configurações Familiares:

- Família Nuclear: Tradicionalmente composta por pai, mãe e filhos.

- Família Monoparental: Formada por um pai ou mãe solteiro(a) e seus filhos.

- Família Estendida: Inclui, além da família nuclear, outros parentes como avós, tios e primos vivendo juntos ou mantendo uma relação próxima.

- Família Recomposta: Consiste em casais que trazem filhos de relacionamentos anteriores para formar uma nova unidade familiar.

- Famílias Homoafetivas: Formadas por casais do mesmo sexo, com ou sem filhos.

- Comunidades e Redes de Apoio: Grupos de indivíduos sem laços de sangue que escolhem viver como uma família, compartilhando responsabilidades e apoio mútuo.

A configuração familiar tem um impacto significativo no desenvolvimento pessoal e social de seus membros, influenciando aspectos como identidade, valores, suporte emocional e econômico. O reconhecimento da pluralidade das configurações familiares é crucial para entender a complexidade das relações humanas e para promover políticas e práticas sociais inclusivas que atendam às necessidades de diferentes tipos de famílias.

Tópico: Significado de Vigilância

Vigilância

Vigilância refere-se ao ato de observar atentamente e monitorar as ações de pessoas, lugares ou processos, geralmente com o objetivo de identificar e prevenir atividades indesejadas ou ilegais. A vigilância pode ser realizada por vários motivos, incluindo segurança, supervisão, coleta de informações ou controle. A natureza da vigilância pode variar amplamente, desde observações casuais até o monitoramento sistemático por meio de tecnologias avançadas.

Tipos de Vigilância

- Vigilância Física: Inclui o monitoramento direto de indivíduos ou locais, podendo ser feito pessoalmente por agentes de segurança, detetives ou através da utilização de câmeras de segurança em espaços públicos e privados.

-

Vigilância Eletrônica: Utiliza dispositivos eletrônicos e tecnologias de informação para coletar, armazenar e analisar dados. Exemplos incluem o uso de GPS para rastreamento de localização, escutas telefônicas e vigilância por internet, como o monitoramento de e-mails e atividades nas redes sociais.

-

Vigilância por Drones: O uso de drones equipados com câmeras para vigilância aérea de grandes áreas ou locais de difícil acesso.

-

Vigilância de Dados: Refere-se à coleta e análise de grandes volumes de dados (big data) de indivíduos, frequentemente sem o seu conhecimento ou consentimento explícito, para identificar padrões, comportamentos ou para direcionar publicidade.

Implicações da Vigilância

A vigilância tem implicações significativas para a privacidade e liberdades civis. Embora possa ser justificada por razões de segurança e prevenção de crimes, a extensão e a intrusividade da vigilância, especialmente quando realizada sem transparência ou supervisão adequada, podem levantar preocupações sobre a erosão da privacidade e potencial abuso de poder.

Vigilância e Privacidade

O equilíbrio entre vigilância para segurança e a proteção da privacidade individual é um tema de debate contínuo. Leis e regulamentações sobre privacidade e proteção de dados, como o Regulamento Geral sobre a Proteção de Dados (GDPR) na União Europeia, buscam fornecer diretrizes para o uso ético e legal da vigilância, assegurando que os direitos à privacidade dos indivíduos sejam respeitados.

Em suma, a vigilância desempenha um papel complexo na sociedade moderna, oferecendo ferramentas para segurança e proteção, mas também apresentando desafios significativos para a privacidade e liberdades individuais. A chave está em encontrar um equilíbrio que proteja tanto a segurança quanto a privacidade das pessoas.

Tópico: Significado de Identidade Falsa

Identidade Falsa

Identidade falsa é um termo utilizado para descrever a criação ou utilização de documentos e informações pessoais falsificados ou fraudulentos com o objetivo de se passar por outra pessoa. Isso pode envolver a falsificação de documentos de identificação, como carteiras de identidade, passaportes, carteiras de motorista ou outros documentos oficiais que contenham informações pessoais, como nome, data de nascimento, fotografia e assinatura.

As identidades falsas podem ser utilizadas com diversos propósitos ilegais, como fraudes financeiras, evasão de impostos, obtenção de benefícios ilegais, acesso a locais restritos, prática de crimes, entre outros. Essa prática é considerada ilegal e pode resultar em sérias consequências legais para aqueles que a utilizam ou a falsificam.

A falsificação de identidades também pode envolver a criação de perfis falsos em redes sociais, sites de relacionamento ou outras plataformas online, onde indivíduos podem se passar por outras pessoas e interagir de forma fraudulenta com outras pessoas.

É importante destacar que a utilização de uma identidade falsa é uma violação da lei e pode resultar em penalidades criminais, incluindo multas e prisão. Além disso, pode causar danos significativos à reputação e à vida pessoal da pessoa cuja identidade foi falsificada. Portanto, é fundamental respeitar as leis e normas relacionadas à identificação pessoal e evitar o uso de identidades falsas em qualquer circunstância.

Tópico: Significado de Fotos Íntimas

Fotos Íntimas

Fotos íntimas referem-se a fotografias que retratam uma pessoa em situações de nudez ou em atos de natureza sexual ou erótica. Estas fotos são geralmente consideradas privadas e destinam-se a ser compartilhadas apenas entre indivíduos que têm um nível de confiança mútua, como parceiros românticos. O conceito de “intimidade” nessas fotos não se limita apenas à exposição física, mas também ao contexto e à intenção por trás do compartilhamento dessas imagens.

A troca de fotos íntimas tornou-se uma prática comum na era digital, facilitada pelo acesso a dispositivos móveis equipados com câmeras e a ampla disponibilidade de plataformas de comunicação online, como mensagens instantâneas e redes sociais. No entanto, essa prática carrega consigo questões significativas relacionadas à privacidade, ao consentimento e à segurança digital.

Questões legais e éticas surgem especialmente quando essas fotos são compartilhadas sem o consentimento da pessoa retratada, o que pode levar a consequências emocionais graves e a danos à reputação. Muitos países e jurisdições têm leis que tratam da distribuição não consensual de imagens íntimas como um crime, frequentemente referido como “pornografia de vingança” ou “divulgação não autorizada de imagens íntimas”.

É crucial que haja uma compreensão clara do respeito mútuo e do consentimento ao compartilhar conteúdo de natureza íntima. O consentimento deve ser informado, explícito e revogável a qualquer momento, e todas as partes devem estar cientes das possíveis repercussões e responsabilidades associadas ao compartilhamento de tais imagens.

FOMO – Fear Of Missing Out

FOMO é uma sigla em inglês que significa “Fear Of Missing Out”, que pode ser traduzida para o português como “Medo de Estar Perdendo Algo”. Este termo é usado para descrever a ansiedade ou o medo que as pessoas podem sentir ao pensar que estão perdendo experiências interessantes, divertidas ou importantes que outras pessoas estão vivenciando.

O FOMO é frequentemente associado ao uso das redes sociais, onde as pessoas veem postagens de amigos, familiares ou conhecidos participando de eventos, viagens ou atividades interessantes, e podem sentir-se pressionadas a participar dessas experiências para não se sentirem excluídas ou deixadas de fora.

Essa ansiedade pode levar as pessoas a agir de maneiras impulsivas ou a dedicar uma quantidade excessiva de tempo às redes sociais, na tentativa de acompanhar tudo o que está acontecendo e evitar a sensação de estar perdendo algo importante. O FOMO pode ter um impacto negativo na saúde mental das pessoas, causando estresse, insatisfação e sentimentos de inadequação.

Tópico: Alguns Exemplos de Calúnia

Exemplos de Calúnia

A calúnia é um tipo de crime contra a honra que consiste em acusar alguém falsamente de um crime que essa pessoa não cometeu. A acusação deve ser específica e capaz de ser averiguada. Aqui estão alguns exemplos de situações que podem ser consideradas calúnia:

- Acusar alguém publicamente de ter cometido um roubo, quando não há evidências ou quando se sabe que a pessoa é inocente dessa acusação.

-

Divulgar em redes sociais que determinada pessoa é responsável por um ato de corrupção, sem que haja qualquer procedimento legal que comprove essa acusação.

-

Enviar e-mails para várias pessoas ou empresas alegando que um ex-funcionário foi demitido por desvio de dinheiro, quando na verdade a demissão ocorreu por outros motivos.

-

Espalhar rumores em uma comunidade que um vizinho é pedófilo, sem qualquer base factual ou judicial para tal afirmação.

-

Criar uma publicação em um blog acusando um político de ser traficante de drogas, sem provas ou investigações que justifiquem tal acusação.

É importante notar que, além de ser um ato moralmente reprovável, a calúnia é um crime punível com detenção e multa, de acordo com a legislação brasileira. A pessoa que se sentir caluniada pode buscar reparação na justiça, não apenas para limpar o seu nome, mas também para responsabilizar criminalmente quem fez a falsa acusação.

Tópico: Alguns Exemplos de Injúria

Exemplos de Injúria

A injúria é um tipo de crime contra a honra que consiste na ofensa à dignidade ou ao decoro de alguém, utilizando elementos referentes à raça, cor, etnia, religião, origem ou condição de pessoa idosa ou portadora de deficiência. Diferente da calúnia e da difamação, a injúria não acusa a vítima de um ato específico, mas sim insulta, desonra ou humilha. Aqui estão alguns exemplos de situações que podem ser consideradas injúria:

- Ofender alguém com palavras depreciativas referentes à sua aparência física, como chamar alguém de “feio” ou “gordo” de forma pejorativa e intencional, em público ou privado.

-

Utilizar apelidos pejorativos ou ofensivos baseados na raça, cor, religião ou origem da pessoa, com a intenção de humilhar ou menosprezar.

-

Fazer gestos ofensivos que visem a diminuir a dignidade de alguém ou que expressem desprezo pelas características físicas ou origens culturais da pessoa.

-

Escrever mensagens em redes sociais que contenham insultos diretos a alguém, atacando sua honra e seu respeito próprio, sem acusar a pessoa de nenhum ato específico.

-

Enviar cartas ou e-mails com conteúdo que ofenda a dignidade ou decoro de alguém, utilizando palavras ou expressões que visem a insultar, humilhar ou menosprezar.

É importante destacar que a injúria é um crime que pode ser punível com multa e detenção, dependendo da gravidade e das circunstâncias em que ocorre. Além disso, quando a injúria possui elementos de preconceito racial, religioso ou referente a outra condição pessoal, a pena pode ser aumentada.

Tópico: Alguns Exemplos de Difamação

Alguns Exemplos de Difamação

A difamação é um tipo de crime contra a honra, que consiste em divulgar informações sobre alguém que possam afetar a sua reputação perante a sociedade, sem acusar a pessoa de um crime especificamente. No Brasil, a difamação está prevista no artigo 139 do Código Penal. Aqui estão alguns exemplos de situações que podem ser consideradas difamação:

- Postar nas redes sociais que alguém é desonesto ou corrupto, sem ter provas para sustentar tal afirmação, especialmente se a intenção for manchar a imagem dessa pessoa perante os outros.

-

Espalhar rumores no ambiente de trabalho de que um colega é incompetente, preguiçoso ou que está envolvido em atividades antiéticas, sem que isso seja verdade.

-

Publicar um artigo em um jornal ou site alegando que uma figura pública tem um comportamento imoral ou antiético, sem evidências concretas e com o objetivo de prejudicar sua imagem e credibilidade.

-

Enviar e-mails ou mensagens para várias pessoas afirmando que um indivíduo tem dívidas e não é confiável, sem que isso corresponda à realidade e com a intenção de prejudicar a reputação financeira da pessoa.

-

Comentar com vizinhos ou conhecidos que alguém tem um vício, como alcoolismo ou uso de drogas, sem ser verdade, com o intuito de depreciar a imagem da pessoa na comunidade.

É importante notar que, para que seja configurada a difamação, a informação falsa deve ser divulgada a terceiros e ser específica o suficiente para prejudicar a reputação de alguém. Além disso, a difamação difere da calúnia (que é acusar alguém de um crime que não cometeu) e da injúria (que é ofender a dignidade ou decoro de alguém).

B2E (Business-to-Employee)

B2E (Business-to-Employee) refere-se ao modelo de comércio eletrônico ou às iniciativas corporativas que uma empresa dirige aos seus próprios funcionários.

O objetivo do modelo B2E é fornecer produtos, serviços ou informações que ajudem os funcionários a lidar com tarefas administrativas e de recursos humanos de maneira mais eficiente, melhorar seu desempenho no trabalho, aumentar o engajamento e a satisfação no trabalho, e facilitar o acesso a benefícios oferecidos pela empresa.

Exemplos de aplicações e serviços B2E incluem:

- Portais Corporativos: Plataformas online que fornecem aos funcionários acesso a informações e recursos da empresa, como manuais de políticas, notícias corporativas, informações sobre benefícios e treinamentos.

-

Sistemas de Gestão de Recursos Humanos (RH): Ferramentas online para gerenciamento de folha de pagamento, férias, licenças, avaliações de desempenho e outros processos de RH.

-

Programas de Benefícios para Funcionários: Ofertas especiais ou descontos em produtos e serviços, programas de bem-estar e saúde, planos de aposentadoria, entre outros.

-

Ferramentas de Comunicação e Colaboração: Soluções como e-mail corporativo, sistemas de mensagens instantâneas, plataformas de trabalho colaborativo e redes sociais internas.

-

Programas de Treinamento e Desenvolvimento: Plataformas de e-learning e programas de capacitação online que permitem aos funcionários desenvolver habilidades e avançar em suas carreiras.

O modelo B2E é uma parte importante da estratégia de recursos humanos de uma empresa, pois visa criar um ambiente de trabalho mais conectado, produtivo e satisfatório. Ao investir em soluções B2E, as empresas podem melhorar a comunicação interna, otimizar processos e aumentar a lealdade e a retenção de funcionários.

C2B (Consumer-to-Business)

C2B (Consumer-to-Business) é um modelo de comércio eletrônico que descreve a transação comercial onde os consumidores (indivíduos) criam valor ou oferecem serviços para as empresas. É o inverso do modelo tradicional de negócios (B2C – Business-to-Consumer), onde as empresas oferecem produtos e serviços aos consumidores.

No modelo C2B, os consumidores propõem produtos ou serviços para as empresas, definindo o preço ou as condições sob as quais estão dispostos a vender ou prestar serviços. As empresas, por sua vez, podem aceitar essas propostas e realizar transações. Esse modelo é facilitado principalmente pela internet, que permite aos consumidores alcançar e oferecer seus produtos ou serviços a um amplo mercado de empresas.

Exemplos de C2B incluem:

- Plataformas de Freelancers: Sites como Upwork ou Freelancer onde indivíduos oferecem suas habilidades e serviços (como design gráfico, programação, redação, etc.) para empresas que estão procurando por tais serviços.

-

Sites de Avaliação de Consumidores: Plataformas onde os consumidores avaliam produtos ou serviços, influenciando a reputação e as decisões de compra de outras empresas ou consumidores.

-

Marketing de Influência: Indivíduos com grande número de seguidores nas redes sociais ou blogs que oferecem sua influência e alcance para promover produtos ou marcas de empresas.

-

Leilões Reversos: Processos nos quais os consumidores especificam o que querem e quanto estão dispostos a pagar, e as empresas competem para oferecer o produto ou serviço ao preço definido pelo consumidor.

O modelo C2B reflete a crescente influência dos consumidores na cadeia de valor e como a tecnologia permitiu que eles assumissem um papel mais ativo no mercado.

Tópico: Significado de Aliação de Menor

Aliação de Menor

A aliciação de menor é um termo jurídico que se refere ao ato de induzir, atrair ou persuadir uma criança ou adolescente a participar em atividades ilegais ou inapropriadas, especialmente de natureza sexual. Este crime é caracterizado pela abordagem de menores de idade com o objetivo de cometer atos que violem as leis de proteção à infância e à juventude, como exploração sexual, trabalho infantil ilegal, envolvimento em atividades criminosas, entre outros.

No contexto da exploração sexual, a aliciação pode ocorrer de várias formas, incluindo a comunicação online, onde adultos podem usar a internet e as redes sociais para entrar em contato com menores, ganhar sua confiança e, eventualmente, persuadi-los a enviar fotos íntimas, encontrar-se pessoalmente ou participar em atos sexuais.

A aliciação de menores é considerada um crime grave em muitos países e está sujeita a severas penalidades legais. As leis visam proteger crianças e adolescentes de abusos e exploração, garantindo sua segurança e bem-estar. A prevenção e o combate à aliciação de menores envolvem ações de conscientização, educação e medidas de segurança online, bem como a aplicação rigorosa da legislação por parte das autoridades competentes.

Tópico: Significado de SCAM

SCAM

“SCAM” é um termo em inglês que se refere a um esquema fraudulento ou a qualquer tipo de golpe destinado a enganar ou ludibriar alguém com o objetivo de obter vantagens financeiras ou pessoais de forma ilegal ou desonesta. Os scams podem assumir diversas formas, incluindo fraudes por e-mail, esquemas de pirâmide, golpes financeiros, phishing (tentativas de obter informações confidenciais de forma enganosa), entre outros.

Esses golpes são projetados para parecer legítimos e convencer a vítima a entregar dinheiro, informações pessoais ou de segurança, como senhas e números de cartões de crédito. Com o avanço da tecnologia e o aumento do uso da internet, os scams tornaram-se mais sofisticados e disseminados, ocorrendo em várias plataformas online, incluindo e-mail, redes sociais, sites de leilões e aplicativos de mensagens.

Clipping de Conteúdo Jurídico

Clipping de conteúdo jurídico refere-se à prática de coletar, organizar e compilar recortes de notícias, artigos, decisões judiciais, legislação e outros materiais relevantes do universo do Direito. Essa compilação é feita a partir de diversas fontes, como jornais, revistas, sites especializados, diários oficiais e publicações de tribunais. O objetivo é fornecer um resumo abrangente e atualizado das últimas novidades e desenvolvimentos legais que possam impactar advogados, juristas, acadêmicos, estudantes de Direito e outros profissionais da área.

O clipping de conteúdo jurídico serve várias finalidades importantes:

- Atualização Profissional: Mantém profissionais e estudantes de Direito informados sobre as mais recentes mudanças legislativas, novas interpretações judiciais, tendências jurídicas e debates relevantes, o que é essencial para a prática jurídica eficaz e informada.

-

Pesquisa: Facilita a pesquisa jurídica ao reunir fontes relevantes em um só lugar, economizando tempo e esforço na busca por informações.

-

Análise Jurídica: Auxilia na análise de como novas leis e decisões judiciais podem afetar casos específicos, práticas legais ou políticas públicas.

-

Educação: É uma ferramenta educacional valiosa para estudantes de Direito e novos advogados, ajudando-os a se familiarizar com a linguagem jurídica, a estrutura do sistema legal e as questões atuais que afetam o campo.

-

Planejamento Estratégico: Fornece informações cruciais para escritórios de advocacia, departamentos jurídicos corporativos e outras organizações que precisam considerar o impacto das mudanças legais em suas operações e estratégias.

Clippings de conteúdo jurídico podem ser distribuídos internamente dentro de uma organização ou compartilhados com um público mais amplo através de boletins informativos, sites ou redes sociais. Além disso, muitos escritórios de advocacia e instituições jurídicas criam seus próprios clippings para atender às necessidades específicas de sua equipe ou clientes.