Resultados da pesquisa para 'Internet Protocol'

-

Resultados da pesquisa

-

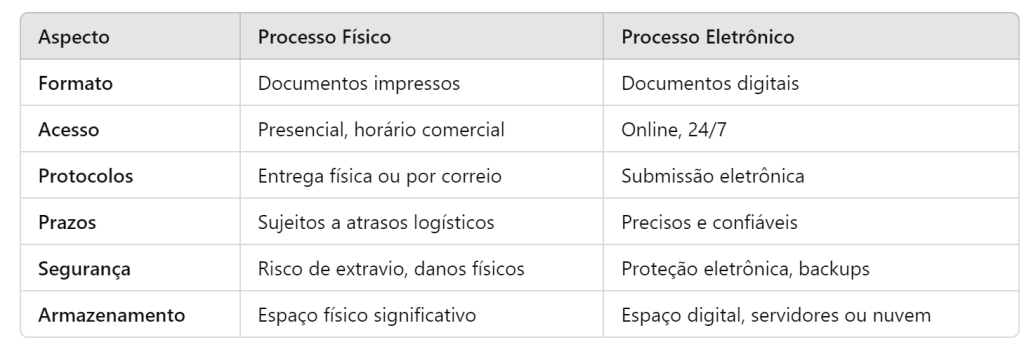

Diferenças entre processo físico e eletrônico

As diferenças entre processo físico e eletrônico são significativas e afetam diversos aspectos do procedimento judicial. Abaixo estão os principais pontos de distinção:

Processo Físico

- Formato:

– Definição: Utiliza documentos impressos e físicos, arquivados em pastas e armazenados em cartórios ou secretarias judiciais.

– Manuseio: Requer a manipulação manual de papéis e deslocamento físico das partes envolvidas para acessar ou protocolar documentos.- Acesso:

– Consultas: As partes, advogados e juízes precisam acessar fisicamente os documentos no local onde estão armazenados.

– Disponibilidade: O acesso é restrito ao horário de funcionamento dos tribunais e dependente da disponibilidade dos funcionários para manuseio dos documentos.- Protocolos e Prazo:

– Protocolos: Protocolos e petições precisam ser entregues pessoalmente ou por correio, respeitando prazos físicos.

– Prazos: Os prazos processuais podem ser afetados por atrasos logísticos e limites de horário de expediente.- Segurança e Armazenamento:

– Riscos: Documentos físicos estão sujeitos a riscos de extravio, danos por incêndio, inundação, ou deterioração ao longo do tempo.

– Armazenamento: Requer espaço físico significativo para armazenamento seguro e organização dos documentos.Processo Eletrônico

- Formato:

– Definição: Utiliza documentos digitais, armazenados e gerenciados por meio de sistemas informatizados de tribunais.

– Manuseio: Todos os documentos são submetidos e acessados eletronicamente, sem a necessidade de deslocamento físico.- Acesso:

– Consultas: As partes, advogados e juízes podem acessar os documentos de qualquer lugar com conexão à internet.

– Disponibilidade: O acesso é contínuo, disponível 24 horas por dia, sete dias por semana, independentemente do horário de funcionamento do tribunal.- Protocolos e Prazo:

– Protocolos: Protocolos e petições podem ser submetidos eletronicamente a qualquer momento, facilitando o cumprimento de prazos.

– Prazos: Os prazos processuais são mais precisos e confiáveis, com menos risco de atrasos logísticos.- Segurança e Armazenamento:

– Segurança: Documentos digitais podem ser protegidos por sistemas de segurança eletrônica, criptografia e backups regulares.

– Armazenamento: Reduz a necessidade de espaço físico, com documentos armazenados em servidores ou na nuvem.Comparação Rápida:

Essas diferenças mostram como a transição para processos eletrônicos pode trazer maior eficiência, segurança e acessibilidade ao sistema judicial, beneficiando todas as partes envolvidas.

Tribunal de Justiça do Estado do Acre – TJPB

Sede Administrativa

Rua , s/n. Via Verde.

69.915-631 – Rio Branco-AC

Telefone:(68) 3302-0408

Gabinete da Presidência – GAPRE

Sede Administrativa – 1.º Andar

E-mail:[email protected]

Telefone:(68) 3302-0418

Secretaria de Apoio aos Órgãos Julgadores, Administrativos e Comissões – SEAPO

Sede Administrativa – 1.º Andar

Telefone:(68) 3302-0343

(68) 3302-0322

Presidência – Assessoria Administrativa/Informações

Sede Administrativa – 1.º Andar

Telefone:(68) 3302-0418

Assessoria Jurídica – ASJUR

Sede Administrativa – 1.º Andar

E-mail:[email protected]

Telefone:(68) 3302-0324

(68) 3302-0314

(68) 3302-0316

Vice-Presidência – VPRES

Sede Administrativa – 1.º Andar

E-mail:[email protected]

Telefone:(68) 3302-0329

Gabinete da Vice-Presidência – GAVIC

Sede Administrativa – 1.º Andar

E-mail:[email protected]

Telefone:(68) 3302-0329

Assessoria da Vice-Presidência

Sede Administrativa – 1.º Andar

Telefone:(68) 3302-0330

(68) 3302-0328

Corregedoria Geral da Justiça – COGER

Sede Administrativa – 1.º Andar

E-mail:[email protected]

Telefone:(68) 3302-0331

Gabinete da Corregedoria-Geral da Justiça – GACOG

Sede Administrativa – 1.º Andar

Telefone:(68) 3302-0331

Assessoria da Corregedoria

Sede Administrativa – 1.º Andar

Telefone:(68) 3302-0333

(68) 3302-0465

(68) 3302-0335

Gerência de Serviços Auxiliares – GEAUX

Sede Administrativa – 1.º Andar

Telefone:(68) 3302-0335

(68) 3302-0452

Gerência de Fiscalização de Serviços Extra Judiciais – GEFEX

Sede Administrativa – 1.º Andar

Telefone:(68) 3302-0332

(68) 3302-0334

Gabinete Des.ª Eva Evangelista

Sede Administrativa – 1.º Andar

E-mail:[email protected]

Telefone:(68) 3302-0411

(68) 3302-0412

(68) 3302-0414

Gabinete Des. Samoel Evangelista

Sede Administrativa – 1.º Andar

E-mail:[email protected]

Telefone:(68) 3302-0432

(68) 3302-0433

(68) 3302-0434

Gabinete Des. Roberto Barros

Sede Administrativa – 1.º Andar

E-mail:[email protected]

Telefone:(68) 3302-0435

(68) 3302-0437

Gabinete Des. Luís Camolez

Sede Administrativa – 1.º Andar

E-mail:[email protected]

Telefone:(68) 3302-0415

Gabinete Des.ª Denise Bonfim

Sede Administrativa – 1.º Andar

E-mail:[email protected]

Telefone:(68) 3302-0455

(68) 3302-0456

(68) 3302-0457

Gabinete Des. Francisco Djalma

Sede Administrativa – 1.º Andar

E-mail:[email protected]

Telefone:(68) 3302-0429

Gabinete Des.ª Waldirene Cordeiro

Sede Administrativa – 1.º Andar

E-mail:[email protected]

Telefone:(68) 3302-0461

(68) 3302-0463

Gabinete Des.ª Regina Ferrari

Sede Administrativa – 1.º Andar

E-mail:[email protected]

Telefone:(68) 3302-0420

(68) 3302-0421

(68) 3302-0422

(68) 3302-0423

Gabinete Des. Laudivon Nogueira

Sede Administrativa – 1.º Andar

E-mail:[email protected]

Telefone:(68) 3302-0425

(68) 3302-0427

Gabinete Des. Junior Alberto

Sede Administrativa – 1.º Andar

E-mail:[email protected]

Telefone:(68) 3302-0458

(68) 3302-0459

(68) 3302-0460

Gabinete Des. Elcio Mendes

Sede Administrativa – 1.º Andar

E-mail:[email protected]

Telefone:(68) 3302-0441

Gabinete Des. Raimundo Nonato

Sede Administrativa – 1.º Andar

E-mail:[email protected]

Telefone:(68) 3302-0438

Diretoria Judiciária – DIJUD (Segundo Grau)

Sede Administrativa – 1.º Andar

E-mail:[email protected]

Telefone:(68) 3302-0445

Whatsapp:(68) 3302-0419

Gerência de Distribuição – GEDIS (Segundo Grau)

Sede Administrativa – 1.º Andar

E-mail:[email protected]

Telefone:(68) 3302-0445

Gerência de Feitos Judiciais – GEJUD (Segundo Grau)

Sede Administrativa – 1.º Andar

E-mail:[email protected]

Telefone:(68) 3302-0352

(68) 3302-0353

Gerência de Apoio às Sessões – GESES (Segundo Grau)

Sede Administrativa – 1.º Andar

E-mail:[email protected]

Telefone:(68) 3302-0442

Secretaria de Precatórios – SEPRE

Sede Administrativa – 1.º Andar

Horário de Atendimento: 07hs às 14hs

E-mail:[email protected]

Telefone:(68) 3302-0327

Secretaria de Programas Sociais – SEPSO

Sede Administrativa – 1.º Andar

Horário de Atendimento: 07hs às 14hs

E-mail:[email protected]

Telefone:(68) 3302-0349

Diretoria de Logística – DILOG

Sede Administrativa – Térreo

E-mail:[email protected]

Telefone:(68) 3302-0387

(68) 3302-0389

Gerência de Contratações – GECON

Sede Administrativa – Térreo

E-mail:[email protected]

Telefone:(68) 3302-0390

(68) 3302-0391

(68) 3302-0392

Gerência de Bens e Materiais – GEMAT

Sede Administrativa – Térreo

E-mail:[email protected]

Telefone:(68) 3302-0388

Gerência de Instalação – GEINS

Sede Administrativa – Térreo

E-mail:[email protected]

Telefone:(68) 3302-0403

(68) 3302-0404

Diretoria de Gestão de Pessoas – DIPES

Sede Administrativa – Térreo

E-mail:[email protected]

Telefone:(68) 3302-0378

Gerência de Cadastro e Remuneração – GECAD

Sede Administrativa – Térreo

E-mail:[email protected]

Telefone:(68) 3302-0375

(68) 3302-0376

Gestão de Pessoas (Magistrados) – DIPES

Sede Administrativa – Térreo

Telefone:(68) 3302-0336

(68) 3302-0337

Gerência de Desenvolvimento de Pessoas – GEDEP

Sede Administrativa – Térreo

E-mail:[email protected]

Telefone:(68) 3302-0380

(68) 3302-0374

Gerência de Qualidade de Vida – GEVID

Sede Administrativa – Centro Médico

E-mail:[email protected]

Telefone:(68) 3226-1998

Whatsapp:(68) 3226-1998

Diretoria de Finanças e Informação de Custos – DIFIC

Sede Administrativa – Térreo

E-mail:[email protected]

Telefone:(68) 99249-9959

(68) 3302-0383

Gerência de Execução Orçamentária – GEEXE

Sede Administrativa – Térreo

Telefone:(68) 3302-0385

(68) 3302-0386

Gerência de Finanças e Informação de Custos – GEINF

Sede Administrativa – Térreo

Telefone:(68) 3302-0384

Diretoria de Gestão Estratégica – DIGES

Sede Administrativa – Térreo

E-mail:[email protected]

Telefone:(68) 3302-0358

(68) 3302-0356

(68) 3302-0357

(68) 3302-0359

Gerência de Planejamento Estratégico e Orçamento – GEPLA

Sede Administrativa – Térreo

Telefone:(68) 3302-0359

Gerência de Comunicação – GECOM

Sede Administrativa – Térreo

E-mail:[email protected]

Telefone:(68) 3302-0317

(68) 99608-0559

Whatsapp:(68) 99608-0559

Gerência de Normas e Jurisprudência – GENOR

Sede Administrativa – Térreo

Telefone:(68) 3302-0338

(68) 3302-0339

Comissão Permanente de Licitação – CPL

Sede Administrativa – Térreo

E-mail:[email protected]

Telefone:(68) 3302-0345

(68) 3302-0346

(68) 3302-0347

Diretoria Regional do Vale do Alto Acre – DRVAC

Sede Administrativa – Subsolo

E-mail:[email protected]

Telefone:(68) 3302-0342

(68) 3302-0395

(68) 3302-0396

Unidade de Auditoria Interna – AUDIN

Sede Administrativa – 1º Andar

E-mail:[email protected]

Telefone:(68) 3302-0348

Setor de Transportes

Sede Administrativa – Subsolo

E-mail:[email protected]

Telefone:(68) 3302-0398

Gerência de Administração do Ensino – GEADE

Sede Administrativa – Anexo I

E-mail:[email protected]

Telefone:(68) 3302-0405

Gerência de Planejamento e Execução do Ensino – GEPEE

Sede Administrativa – Anexo I

E-mail:[email protected]

Telefone:(68) 3302-0379

Gerência de Avaliação do Ensino – GEAVE

Sede Administrativa – Anexo I

E-mail:[email protected]

Telefone:(68) 3302-0469

Diretoria de Tecnologia da Informação – DITEC

Sede Administrativa – Anexo II

E-mail:[email protected]

Telefone:(68) 3302-0361

Suporte a Redes e Manutenção de Equipamento de Informática

Sede Administrativa – Anexo II

Telefone:(68) 3302-0370

(68) 3302-0371

Segurança da Informação e Acesso a Internet

Sede Administrativa – Anexo II

Telefone:(68) 3302-0368

(68) 3302-0369

Whatsapp:(68) 3302-0368

(68) 3302-0369

Desenvolvimento – GESIS

Sede Administrativa – Anexo II

Telefone:(68) 3302-0362

(68) 3302-0363

(68) 3302-0364

Whatsapp:(68) 3302-0364

Suporte ao Peticionamento Eletrônico e-SAJ

(PLANTÃO e-SAJ – 14 hs às 07hs Horario de Rio Branco – AC)

Horário de Atendimento: (14 hs às 07hs Horario de Rio Branco – AC)

E-mail:[email protected]

Telefone:(68) 99989-1661

((68) 3302-0362

(68) 3302-0363

Whatsapp:(68) 9989-1661

Plantão DITEC – SAJ PG, SG e e-SAJ

Sede Administrativa – Anexo II

Telefone:(68) 99989-1661

Whatsapp:(68) 9989-1661

Suporte ao ERP e Malote Digita

Sede Administrativa – Anexo II

Telefone:(68) 3302-0362

(68) 3302-0363

Setor de Almoxarifado

Sede Administrativa – Anexo III

E-mail:[email protected]

Telefone:(68) 3302-0393

Setor de Patrimônio

Sede Administrativa – Anexo III

E-mail:[email protected]

Telefone:(68) 3302-0400

Setor de Arquivo

Sede Administrativa – Anexo III

E-mail:[email protected]

Telefone:(68) 3302-0401

(68) 3302-0402

Palácio da Justiça

Rua Benjamin Constant, 277. Centro.

69.905-072 – Rio Branco-AC

E-mail:[email protected]

Telefone:(68) 3211-5560

Projeto Cidadão

Projeto Cidadão

Rua Benjamin Constant, 1190. Centro.

69.900-043 – Rio Branco-AC

E-mail:[email protected]

Telefone:(68) 3302-0279

(68) 3302-0280

Comarcas de Rio Branco

Fórum Barão de Rio Branco

Rua Benjamin Constant, 1165. Centro.

69.900-064 – Rio Branco-AC

Telefone:(68) 3211-5450

Defensoria

Fórum Barão de Rio BrancoDistribuidores

Distribuidor das Varas Cíveis – Serventia de Registro e Distribuição – SEDIS

Fórum Criminal – Cidade da Justiça

E-mail:[email protected]

Telefone:(68) 3211-5436

Distribuidor das Varas Criminais

Fórum Criminal – Cidade da Justiça

E-mail:[email protected]

Telefone:(68) 3211-5439

(68) 99967-3933

Distribuidor das Varas da Infância e Juventude

Cidade da Justiça – Av. Paulo Lemos de Moura Leite, 878. Portal da Amazônia

Whatsapp:(68) 99226-1537

Cartório Distribuidor do Sistema de Juizados Especiais de Rio Branco

Cidade da Justiça – Av. Paulo Lemos de Moura Leite, 878. Portal da Amazônia

Telefone:(68) 3211-5582

Whatsapp:(68) 99241-4155

Distribuidor das Turmas Recursais

Cidade da Justiça – Av. Paulo Lemos de Moura Leite, 878. Portal da Amazônia

Telefone:(68) 3211-5582

Whatsapp:(68) 99241-4155

Distribuidor Juizados Especiais Criminais e Cartas Precatórias Criminais

Cidade da Justiça – Av. Paulo Lemos de Moura Leite, 878. Portal da Amazônia

Telefone:(68) 3211-5582

Whatsapp:(68) 99241-4155

Distribuidor Juizados Especiais Cíveis e Cartas Precatórias Cíveis

Cidade da Justiça – Av. Paulo Lemos de Moura Leite, 878. Portal da Amazônia

Telefone:(68) 3211-5582

Whatsapp:(68) 99241-4155

Atermação / Reclamação dos Juizados Especiais Cíveis

Cidade da Justiça – Av. Paulo Lemos de Moura Leite, 878. Portal da Amazônia

Telefone:(68) 3211-5516

Whatsapp:(68) 99917-7733

Direção do Foro

Forúm Barão do Rio Branco

E-mail:[email protected]

Telefone:(68) 3211-5436

Whatsapp:(68) 3211-5436

1.ª Vara Cível

Forúm Barão do Rio Branco

E-mail:[email protected]

Telefone:(68) 3211-5467

Whatsapp:(68) 99245-1249

2.ª Vara Cível

Forúm Barão do Rio Branco

E-mail:[email protected]

Telefone:(68) 3211-5471

Whatsapp:(68) 3211-5469

3.ª Vara Cível

Forúm Barão do Rio Branco

E-mail:[email protected]

Telefone:(68) 3211-5473

Whatsapp:(68) 3211-5473

(68) 99901-3606

4.ª Vara Cível

Forúm Barão do Rio Branco

E-mail:[email protected]

Telefone:(68) 99206-4151

(68) 3211-5488

Whatsapp:(68) 3211-5488

1º Vara de Proteção à Mulher da Comarca de Rio Branco

Cidade da Justiça

E-mail:[email protected]

Telefone:(68) 3211-3857

(68) 99235-9266

Whatsapp:(68) 3211-3857

(68) 99235-9266

2ª Vara de Proteção à Mulher da Comarca de Rio Branco

Cidade da Justiça

E-mail:[email protected]

Telefone:(68) 3212-0568

(68) 99281-2477

(68) 99992-4279

Whatsapp:(68) 99281-2477

(68) 99992-4279

5.ª Vara Cível

Forúm Barão do Rio Branco

E-mail:[email protected]

Telefone:(68) 3211-5443

Whatsapp:(68) 3211-5443

1.ª Vara de Família

Forúm Barão do Rio Branco

E-mail:[email protected]

Telefone:(68) 3211-5476

Whatsapp:(68) 3211-5476

2.ª Vara de Família

Forúm Barão do Rio Branco

E-mail:[email protected]

Telefone:(68) 3211-5478

Whatsapp:(68) 99239-1146

3.ª Vara de Família

Forúm Barão do Rio Branco

E-mail:[email protected]

Telefone:(68) 3211-5480

Whatsapp:(68) 3211-5480

(68) 99239-1273

1.ª Vara da Fazenda Pública

Forúm Barão do Rio Branco

E-mail:[email protected]

Telefone:(68) 3211-5483

Whatsapp:(68) 3211-5483

(68) 99202-2745

2.ª Vara da Fazenda Pública

Forúm Barão do Rio Branco

E-mail:[email protected]

Telefone:(68) 3211-5485

Whatsapp:(68) 3211-5485

Vara de Registros Públicos, Órfãos e Sucessões e de Cartas Precatórias Cíveis

Cidade da Justiça

E-mail:[email protected]

Whatsapp:(68) 3211-5540

Coordenadoria de Parque Gráfico – CPAG

Forúm Barão do Rio Branco

E-mail:[email protected]

Telefone:(68) 3211-5420

Whatsapp:(68) 3211-5421

Central de Contadoria e Custas – CECON

Forúm Barão do Rio Branco

E-mail:[email protected]

Telefone:(68) 99243-8287

(68) 3211-5565

Whatsapp:(68) 99243-8287

Telefone:(68) 3211-5452

Centro Judiciário de Solução de Conflitos e Cidadania (CEJUSC)

Cidade da Justiça

Whatsapp:(68) 3211-5431

Cidade da Justiça

Guarita

Av. Paulo Lemos de Moura Leite, 878. Portal da Amazônia

69915-777 – Rio Branco-AC

Telefone:(68) 3212-0573

Fórum Criminal (Cidade da justiça)

Av. Paulo Lemos de Moura Leite, 878. Portal da Amazônia

69915-777 – Rio Branco-AC1.ª Vara do Tribunal do Júri

Cidade da Justiça

E-mail:[email protected]

Telefone:(68) 3211-5440

Whatsapp:(68) 3211-5441

Plenário da 2.ª Vara da Tribunal do Júri

Cidade da Justiça

E-mail:[email protected]

Telefone:

Whatsapp:(68) 99235-8362

(68) 3211-5460

2.ª Vara do Tribunal do Júri e Auditoria Militar

Cidade da Justiça

E-mail:[email protected]

Telefone:

Whatsapp:(68) 3211-5460

(68) 99235-8362

1.ª Vara Criminal

Fórum Criminal

E-mail:[email protected]

Telefone:(68) 3211-3856

(68) 3211-5298

(68) 3212-5461

Whatsapp:(68) 99219-7527

2.ª Vara Criminal

Fórum Criminal

E-mail:[email protected]

Telefone:(68) 3211-5456

(68) 3211-5457

(68) 3212-0555

Whatsapp:(68) 99226-1095

6ª Vara Cível

Fórum Criminal

E-mail:[email protected]

Telefone:(68) 3211-5465

(68) 3211-5466

(68) 3212-0551

Whatsapp:(68) 3211-5466

4.ª Vara Criminal

Fórum Criminal

E-mail:[email protected]

Telefone:(68) 3211-5446

(68) 3211-5447

(68) 3211-5446

68) 3212-0550

Whatsapp:(68) 3211-5446

(68) 99229-7056

Vara de Delitos de Roubo e Extorsão

Fórum Criminal

E-mail:[email protected]

Telefone:(68) 3212-0577

(68) 3211-5491

(68) 3212-0554

Whatsapp:(68) 3211-5491

(68) 99232-2734

Vara de Delitos de Organizações Criminosas – (Antiga 2.ª Vara Criminal)

Fórum Criminal

E-mail:[email protected]

Telefone:(68) 3212-0576

(68) 3211-5464

(68) 3212-0576

(68) 3212-0552

Whatsapp:(68) 99231-0411

Vara de Execução de Penas no Regime Fechado – VEP

Fórum Criminal

E-mail:[email protected]

Telefone:(68) 99236-6398

(68) 3211-5444

(68) 3211-5455

(68) 3212-0561

Whatsapp:(68) 99236-6398

Vara de Execução de Penas e Medidas Alternativas Meio Aberto e Semiaberto – VEPMA

Fórum Criminal

E-mail:[email protected]

Telefone:(68) 3211-5342

(68) 3211-5365

Whatsapp:(68) 99245-1098

Juizado Especial Criminal

Fórum Criminal

E-mail:[email protected]

Telefone:(68) 3212-0572

(68) 3212-0570

(68) 3212-0571

(68) 3211-5452

(68) 3211-3855

Whatsapp:(68) 99987-3821

(68) 3212-0571

Balcão de Informações – Juizado Especial Criminal

Forúm Barão do Rio Branco

Telefone:(68) 3211-5581

(68) 3211-5506

(68) 3211-5450

Whatsapp:(68) 3211-5450

Sala de Custódia – Juizado Especial Criminal

Juizado Especial Criminal

Telefone:(68) 3212-0556

(68) 3212-0562

Juizados Especiais Cíveis (Cidade da Justiça)

Cidade da Justiça

Av. Paulo Lemos de Moura Leite, 878. Portal da Amazônia

69915-777 – Rio Branco-ACCentral de Mandados de Rio Branco – CEMAN

Juizados Especiais Cíveis – Cidade da Justiça

E-mail:[email protected]

Telefone:(68)99243-8590

Whatsapp:(68)99243-8590

Ouvidoria de Justiça – OUVID

Ouvidoria de Justiça

1.º Pavimento

E-mail:[email protected]

Telefone:0800-721 3040

(68) 3211-5535

(68) 99971- 7851

Whatsapp:(68) 99971-7851

Ouvidoria de Justiça – OUVID

Ouvidoria da Mulher

E-mail:[email protected]

Telefone:0800-721 3040

(68) 3211-5535

(68) 99971- 7851

Whatsapp:(68) 99971-7851

Sala de Instruções

1.º Pavimento1.º Juizado Especial Cível

2.º Pavimento – Cidade da Justiça

E-mail:[email protected]

Telefone:(68) 3211-5509

Whatsapp:(68) 99983-3285

2.º Juizado Especial Cível

Execução

2.º Pavimento – Cidade da Justiça

E-mail:[email protected]

Telefone:(68) 3211-5585

Whatsapp:(68) 99983-2438

3.º Juizado Especial Cível

3.º Juizado Especial Cível

E-mail:[email protected]

Telefone:(68) 3211-5583

Whatsapp:(68) 99984-5998

Juizado Especial da Fazenda Pública

Secretaria

E-mail:[email protected]

Telefone:(68) 3212-8479

Whatsapp:(68) 3212-8479

Vara de Execução Fiscal

Vara de Execução Fiscal

3.º Pavimento

E-mail:[email protected]

Telefone:(68) 3212-8481

(68) 99249-9518

Whatsapp:(68) 3212-8481

(68) 99249-9518

Varas da Infância e da Juventude

Recepção

3.º Pavimento

E-mail:[email protected]

Telefone:(68) 3211-5545

1.ª Vara da Infância e Juventude

3.º Pavimento

E-mail:[email protected]

Telefone:(68) 99940-0022

Whatsapp:(68) 99233-5159

2.ª Vara da Infância e Juventude

3.º Pavimento

E-mail:[email protected]

Telefone:(68) 99611-4336

Whatsapp:(68) 99611-4336

CEJUSC – Juizados Especiais

Centro Judiciário de Solução de Conflitos e Cidadania (CEJUSC) dos Juizados Especiais

3.º Pavimento

E-mail:[email protected]

Whatsapp:(68) 99982-2031

1.ª Turma Recursal

4.º Pavimento

E-mail:[email protected]

Telefone:(68) 3211-5505

Whatsapp:(68) 3211-5505

2.ª Turma Recursal

4.º Pavimento

E-mail:[email protected]

Telefone:(68) 3211-5527

Whatsapp:(68) 99245-1171

Acrelândia

Fórum Juiz de Direito João Oliveira de Paiva

Recepção

Avenida Governador Edmundo Pinto, 581

69.945-000 – Acrelândia-AC

Telefone:(68) 3212-8726

Assis Brasil

Fórum de Assis Brasil

Recepção

Rua Francisco das Chagas, 872. Cascata.

69.935-000 – Assis Brasil-AC

Telefone:(68) 3212-8731

Brasiléia

Fórum Evaldo Abreu de Oliveira

Recepção

Avenida Geny Assis, S/N. Centro.

69.932-000 – Brasiléia-AC

Telefone:(68) 3212-8736

(68) 99243-8575

Whatsapp:(68) 99947-2565

Bujari

Fórum Desembargador Paulo Itamar Teixeira

Recepção

BR 364 Km 28, 390

Telefone:(68) 3212-8745

Whatsapp:(68) 3212-8746

(68) 3212-8747

Capixaba

Fórum Juiz de Direito Álvaro de Brito Vianna

Recepção

Rua Francisco Cordeiro de Andrade, S/N. Conquista.

69.922-000 – Capixaba-AC

Telefone:(68) 3212-8750

(68) 99243-7515

Cruzeiro do Sul

Cidade da Justiça

Guarita

BR 307 Km 09, 4090. Boca da Alemanha.

69.980-000 – Cruzeiro do Sul-AC

Telefone:(68) 3212-8837

Juizado Especial Cível

Cruzeiro do Sul

Telefone:(68) 3212-8853

(68) 99921-2826

Whatsapp:(68) 99921-2826

Secretaria da Vara da Infância e da Juventude

Cruzeiro do Sul

Telefone:(68) 3212-8859

Whatsapp:(68) 3212-8859

Vara de Proteção à Mulher e Execução Penal

Cruzeiro do Sul

Telefone:(68) 3212-8857

Whatsapp:(68) 99225-3416

Centro Cultural de Cruzeiro do Sul

Praça João Pessoa, 300, Centro.

69.980-000 – Cruzeiro do Sul – AC

Telefone:(68) 3212-8855

Epitaciolândia

Fórum da Comarca de Epitaciolândia

Recepção

BR 317 Km 01, S/N. Aeroporto.

69.934-000 – Epitaciolândia-AC

Telefone:(68) 3212-8755

Vara Criminal, Juizado Especial Criminal e Plantão Judiciário

Epitaciolândia

Telefone:(68) 3212-8756

Whatsapp:(68) 99967-4606

Feijó

Recepção

Fórum Quirino Lucas de Moura – Travessa Floriano Peixoto, 206. Centro.

69.960-000 – Feijó-AC

Telefone:(68) 3212-8810

Direção do Foro

Fórum Quirino Lucas de Moura

Telefone:(68) 3212-8804

(68) 99951-8226

Whatsapp:(68) 99951-8226

Vara Cível

Fórum Quirino Lucas de Moura

Telefone:(68) 3212-8806

(68) 99248-6526

Whatsapp:(68) 99248-6526

Vara Criminal

Fórum Quirino Lucas de Moura

Telefone:(68) 3212-8805

(68) 99220-1533

Whatsapp:(68) 99220-1533

CEJUSC e Juizados Cíveis

Fórum Quirino Lucas de Moura

Telefone:(68) 3212-8808

(68) 3212-8807

(68) 99220-0670

Whatsapp:(68) 99220-0670

Jordão

Distrito Judiciário da Comarca de Tarauacá

Recepção

Rua Romildo Magalhães, S/N. Centro.

69.975-000 – Jordão-AC

Telefone:(68) 3212-8831

(68) 98418-2537

Mâncio Lima

Fórum da Comarca de Mâncio Lima

Recepção

Rua Joaquim Generoso de Oliveira, 160. Centro.

69.990-000 – Mâncio Lima-AC

Telefone:(68) 3212-8819

Manoel Urbano

Fórum Dr. Celso Secundino Lemos

Rua Mendes de Araújo, 1267. São José.

69.950-000 – Manoel Urbano-ACVara Criminal

Fórum Dr. Celso Secundino Lemos.

Telefone:(68) 3212-8762

(68) 99210-2581

Whatsapp:(68) 99210-2581

Juizados Especiais e CEJUSC

Fórum Dr. Celso Secundino Lemos.

Telefone:(68) 3212-8764

(68) 99951-5932

Whatsapp:(68) 99951-5932

Execução Penal

Fórum Dr. Celso Secundino Lemos.

Telefone:(68) 3212-8762

(68) 99210-2581

Whatsapp:(68) 99210-2581

Marechal Thaumaturgo

CIC – Centro Integrado de Cidadania

Recepção

Rua Luiz Martins, S/N. Centro.

69.983-000 – Marechal Thaumaturgo-AC

Telefone:(68) 3212-8832

(68) 99203-8939

Plácido de Castro

Fórum Desembargador José Lourenço Furtado Portugal

Recepção

Rua Juvenal Antunes, 1079. Centro.

69.928-000 – Plácido de Castro

Telefone:(68) 3212-8773

Vara Única Criminal

Plácido de Castro

Telefone:(68) 3212-8770

(68) 99963-3763

Whatsapp:(68) 99963-3763

Diretoria do Foro

Plácido de Castro

Telefone:(68) 3212-8767

(68) 99603-5742

(68) 99231-6518

Whatsapp:(68) 99603-5742

(68) 99231-6518

Porto Acre

Recepção

Rua Alfredo Gama, 120 – Livramento

69.921-000 – Porto Acre-AC

Telefone:(68) 3212-8774

Porto Walter

CIC – Centro Integrado de Cidadania

Recepção

Rua Mamed Cameli, Q-18, Lote-1. Centro.

69.982-000 – Porto Walter-AC

Telefone:(68) 3212-8833

Rodrigues Alves

CIC – Centro Integrado de Cidadania

Recepção

Avenida Presidente Vargas, S/N. Centro.

69.985-000 – Rodrigues Alves-AC

Telefone:(68) 3212-8825

Sena Madureira

Fórum Desembargador Vieira Ferreira

Recepção

Rua Cunha Vasconcelos, 689. Centro.

69.940-000 – Sena Madureira-AC

Telefone:(68) 3212-8779

Santa Rosa do Purus

CIC – Centro Integrado de Cidadania

Recepção

Rua Coronel José Ferreira, 1173. Cidade Nova.

69.955-000 – Santa Rosa do Purus-AC

Telefone:(68) 3212-8803

(68) 99208-3965

Whatsapp:(68) 3212-8803

Senador Guiomard

Fórum Desembargador Ananias Gadelha Filho

Recepção

Avenida Castelo Branco, S/N. Centro.

69.925-000 – Senador Guiomard-AC

Telefone:(68) 3212-8788

Whatsapp:(68) 3212-8788

Tarauacá

Fórum Desembargador Mário Strano

Recepção

Avenida Antônio Frota, S/N. Centro.

69.970-000 – Tarauacá-ACVara Cível

Tarauacá

Telefone:(68) 3212-8813

(68) 99973-4405

(68) 99902-2211

Whatsapp:(68) 99902-2211

Xapuri

Fórum da Comarca de Xapuri

Recepção

Rua Floriano Peixoto, 62. Centro.

69.930-000 – Xapuri-AC

Telefone:(68) 3212-8802

Photo by Luis Villasmil on Unsplash Foi sancionada a lei que estabelece medidas para reforçar a proteção de crianças e adolescentes contra a violência, principalmente nos ambientes educacionais. A nova legislação, publicada no Diário Oficial da União desta segunda-feira (15), institui a Política Nacional de Prevenção e Combate ao Abuso e Exploração Sexual da Criança e do Adolescente e promove alterações significativas no Código Penal, na Lei dos Crimes Hediondos e no Estatuto da Criança e do Adolescente, criminalizando, por exemplo, as práticas de bullying e cyberbullying.

Originado do projeto de lei (PL 4.224/2021) apresentado pelo deputado Osmar Terra (MDB-RS) e relatado no Senado em dezembro pelo senador Dr. Hiran (PP-RR), o texto também transforma em crimes hediondos vários atos cometidos contra crianças e adolescentes, como a pornografia infantil, o sequestro e o incentivo à automutilação.

Crimes hediondos

A nova lei (Lei 14.811, de 2024) inclui na lista de crimes hediondos:

- Agenciar, facilitar, recrutar, coagir ou intermediar a participação de criança ou adolescente em imagens pornográficas;

- Adquirir, possuir ou armazenar imagem pornográfica com criança ou adolescente;

- Sequestrar ou manter em cárcere privado crianças e adolescentes;

- Traficar pessoas menores de 18 anos.

Atualmente, quem é condenado por crime considerado hediondo, além das penas previstas, não pode receber benefícios de anistia, graça e indulto ou fiança. Além disso, deve cumprir a pena inicialmente em regime fechado.

Suicídio e automutilação

Outro crime transformando em hediondo, conforme a nova legislação, é a instigação ou o auxílio ao suicídio ou à automutilação por meio da internet, não sendo necessário que a vítima seja menor de idade. O texto inclui, entre os agravantes da pena, o fato de a pessoa que instiga ou auxilia ser responsável por grupo, comunidade ou rede virtual, quando a pena pode ser duplicada.

Bullying e cyberbullying

A norma inclui a tipificação das duas práticas no Código Penal. Bullying (intimidação sistemática) é definido como “intimidar sistematicamente, individualmente ou em grupo, mediante violência física ou psicológica, uma ou mais pessoas, de modo intencional e repetitivo, sem motivação evidente, por meio de atos de intimidação, de humilhação ou de discriminação, ou de ações verbais, morais, sexuais, sociais, psicológicas, físicas, materiais ou virtuais”. A pena é de multa, se a conduta não constituir crime mais grave.

Já o cyberbullying é classificado como intimidação sistemática por meio virtual. Se for realizado por meio da internet, rede social, aplicativos, jogos on-line ou transmitida em tempo real, a pena será de reclusão de dois a quatro anos, e multa, se a conduta não constituir crime mais grave.

A Lei 13.185, de 2015, que instituiu o Programa de Combate à Intimidação Sistemática, já prevê a figura do bullying, mas não estabelecia punição específica para esse tipo de conduta, apenas obrigava escolas, clubes e agremiações recreativas a assegurar medidas de conscientização, prevenção, diagnose e combate à violência e à intimidação sistemática.

Aumento de pena

O texto aumenta ainda a pena de dois crimes já previstos no Código Penal. No caso de homicídio contra menor de 14 anos, a pena atual, de 12 a 30 anos de reclusão, poderá ser aumentada em dois terços se o crime for praticado em escola de educação básica pública ou privada.

Já o crime de indução ou instigação ao suicídio ou à automutilação terá a pena atual, de dois a seis anos de reclusão, duplicada se o autor for responsável por grupo, comunidade ou rede virtuais.

Exploração sexual

A lei ainda torna crime hediondo o agenciamento e o armazenamento de imagens pornográficas de crianças e adolescentes. A norma inclui entre os crimes previstos no Estatuto da Criança e do Adolescente (ECA) a exibição, transmissão, facilitação ou o auxílio à exibição ou transmissão, em tempo real, pela internet, por aplicativos ou qualquer outro meio digital de pornografia com a participação de criança ou adolescente. A pena prevista é de quatro a oito anos de reclusão e multa.

Identificação de infrator

A iniciativa também atualiza o texto do ECA para penalizar quem exibir ou transmitir imagem, vídeo ou corrente de vídeo (compartilhamento sucessivo) de criança ou adolescente em ato infracional ou ato ilícito, com multa de 3 a 20 salários mínimos. Atualmente, o estatuto penaliza “quem exibe, total ou parcialmente, fotografia de criança ou adolescente envolvido em ato infracional”.

Desaparecimento

Outra medida inserida no ECA é a penalização de pai, mãe ou responsável que deixar de comunicar, intencionalmente, à polícia o desaparecimento de criança ou adolescente. A pena será de reclusão de dois a quatro anos, mais multa.

Violência nas escolas

Ainda de acordo com a nova lei, as medidas de prevenção e combate à violência contra criança e adolescente nas escolas públicas e privadas deverão ser implementadas pelos municípios e pelo Distrito Federal em cooperação com os estados e a União. Os protocolos de proteção deverão ser desenvolvidos pelos municípios em conjunto com órgãos de segurança pública e de saúde, com a participação da comunidade escolar.

O texto acrescenta ainda ao ECA que as instituições sociais públicas ou privadas que trabalhem com crianças e adolescentes e recebam recursos públicos deverão exigir certidões de antecedentes criminais de todos os seus colaboradores, atualizadas a cada seis meses.

As escolas públicas ou privadas também deverão manter fichas cadastrais e certidões de antecedentes criminais atualizadas de todos os seus colaboradores, independentemente de recebimento de recursos públicos.

Prevenção

Conforme o texto, a Política Nacional de Prevenção e Combate ao Abuso e Exploração Sexual da Criança e do Adolescente será elaborada por uma conferência nacional a ser organizada e executada pelo governo federal.

Entre os objetivos a serem observados pela política, estão o aprimoramento da gestão das ações de prevenção e de combate ao abuso e à exploração sexual da criança e do adolescente; e a garantia de atendimento especializado, e em rede, da criança e do adolescente em situação de exploração sexual, bem como de suas famílias.

Fonte: Agência Senado

Diferenças entre o IPv4 (Internet Protocol version 4) e o IPv6 (Internet Protocol version 6)

As principais diferenças entre o IPv4 (Internet Protocol version 4) e o IPv6 (Internet Protocol version 6) abrangem vários aspectos técnicos e funcionais. Aqui estão algumas das diferenças mais importantes:

- Espaço de Endereçamento:

– IPv4: Utiliza endereços de 32 bits, o que permite cerca de 4,3 bilhões de endereços únicos. Isso se mostrou insuficiente devido ao crescimento explosivo da internet e ao número de dispositivos conectados.

– IPv6: Usa endereços de 128 bits, aumentando significativamente o espaço de endereçamento para aproximadamente (3.4 \times 10^{38}) endereços, o que é suficiente para atribuir endereços praticamente ilimitados.- Formato do Endereço:

– IPv4: Os endereços são expressos em notação decimal (por exemplo, 192.168.1.1).

– IPv6: Os endereços são expressos em hexadecimal e separados por dois pontos (por exemplo, 2001:0db8:85a3:0000:0000:8a2e:0370:7334).- Configuração:

– IPv4: Geralmente requer configuração manual ou DHCP (Dynamic Host Configuration Protocol) para atribuir endereços IP.

– IPv6: Suporta autoconfiguração sem estado, permitindo que os dispositivos na rede atribuam endereços automaticamente usando Neighbor Discovery Protocol (NDP).- Segurança:

– IPv4: A segurança foi adicionada como uma extensão ao protocolo (IPsec) e não é obrigatoriamente suportada.

– IPv6: Projetado com IPsec para suportar criptografia e autenticação, sendo uma parte integral do protocolo, o que potencialmente aumenta a segurança.- Header do Pacote:

– IPv4: O cabeçalho tem um tamanho variável de 20 a 60 bytes, com vários campos opcionais.

– IPv6: Possui um cabeçalho de tamanho fixo de 40 bytes, mais simples que o IPv4, melhorando o processamento em roteadores.- Fragmentação:

– IPv4: Os roteadores podem fragmentar pacotes se necessário.

– IPv6: A fragmentação é realizada pelo remetente e não pelos roteadores ao longo do caminho, o que ajuda a reduzir a carga sobre os roteadores e a simplificar sua operação.- Suporte a Multicast:

– IPv4: O suporte a multicast é opcional.

– IPv6: Suporte a multicast embutido, permitindo uma transmissão mais eficiente para múltiplos destinos.Essas mudanças não só expandem o espaço de endereçamento disponível, mas também aprimoram a funcionalidade, a segurança e a eficiência do roteamento. A migração para o IPv6 está se tornando cada vez mais essencial à medida que o número de dispositivos na internet continua a crescer.

Quais são os principais tipos de criptografia?

A criptografia é uma prática fundamental para garantir a segurança das informações digitais. Existem vários métodos de criptografia, cada um com suas características e usos específicos. Aqui estão os tipos principais:

- Criptografia Simétrica: Neste tipo de criptografia, a mesma chave é usada para criptografar e descriptografar a informação. Isso significa que tanto o remetente quanto o destinatário precisam ter a mesma chave. É um método rápido e eficiente, comumente usado para criptografar grandes volumes de dados. Exemplos de algoritmos de criptografia simétrica incluem AES (Advanced Encryption Standard) e DES (Data Encryption Standard).

-

Criptografia Assimétrica: Também conhecida como criptografia de chave pública, utiliza um par de chaves — uma pública e uma privada. A chave pública pode ser compartilhada com qualquer pessoa, enquanto a chave privada deve ser mantida em segredo. A criptografia assimétrica é usada frequentemente para segurança em comunicações online, como em transações bancárias e assinaturas digitais. Algoritmos populares incluem RSA, ECC (Elliptic Curve Cryptography) e DSA (Digital Signature Algorithm).

-

Criptografia de Hash: Esta criptografia transforma informações de qualquer tamanho em uma saída de comprimento fixo, geralmente chamada de “hash” ou “digest”. Os hashes são projetados para serem únicos; mesmo uma pequena alteração nos dados originais produzirá um hash completamente diferente. Este tipo de criptografia é comumente usado para verificar a integridade dos dados e para armazenar senhas de forma segura. Algoritmos conhecidos incluem SHA (Secure Hash Algorithm) e MD5.

-

Criptografia de Chave Efêmera: Utiliza chaves que são geradas para cada sessão e depois descartadas. Isso é frequentemente usado em conjunto com outros métodos de criptografia para fornecer uma camada adicional de segurança. A criptografia de chave efêmera é uma característica central dos protocolos de segurança modernos, como o TLS (Transport Layer Security), que protege as comunicações na internet.

Cada tipo de criptografia serve a diferentes propósitos de segurança e é escolhido com base nos requisitos específicos de segurança, desempenho e infraestrutura. A escolha do tipo de criptografia depende do contexto em que será usada e do tipo de proteção necessária.

Quais são as melhores criptografias existentes no Mercado?

As “melhores” criptografias geralmente são definidas pela sua robustez, confiabilidade e aceitação pela comunidade técnica e por órgãos reguladores. Atualmente, alguns dos algoritmos de criptografia mais seguros e amplamente utilizados incluem:

- AES (Advanced Encryption Standard): É o padrão de criptografia simétrica mais amplamente utilizado no mundo. O AES pode ser configurado para usar tamanhos de chave de 128, 192 ou 256 bits, sendo que AES-256 é considerado extremamente seguro.

-

RSA (Rivest-Shamir-Adleman): Um dos primeiros algoritmos de criptografia de chave pública e ainda amplamente utilizado para segurança de dados e assinaturas digitais. O RSA é eficaz com chaves de tamanho 2048 bits ou mais.

-

ECC (Elliptic Curve Cryptography): Oferece segurança comparável ao RSA com chaves significativamente menores. Isso resulta em processos mais rápidos e menor consumo de energia, tornando-o ideal para dispositivos móveis e outras aplicações em que os recursos são limitados.

-

ChaCha20 e Poly1305: ChaCha20 é um algoritmo de criptografia simétrica que, quando combinado com Poly1305, um esquema de autenticação, oferece uma alternativa eficaz ao AES em muitos cenários, especialmente em plataformas onde o AES não é otimizado.

-

SHA-256 e SHA-3: São funções hash amplamente reconhecidas por sua resistência a colisões e pré-imagens, sendo SHA-256 parte da família SHA-2. SHA-3 é a mais recente adição à família Secure Hash Algorithms, oferecendo um mecanismo alternativo de hashing que é considerado seguro contra muitas formas de ataque criptográfico.

-

TLS 1.3: Embora não seja um algoritmo de criptografia em si, TLS 1.3 é a última versão do protocolo Transport Layer Security, que usa várias das criptografias mencionadas para proteger a comunicação na Internet. Ele é considerado muito seguro e eficiente, eliminando algoritmos mais antigos e menos seguros suportados em versões anteriores do TLS.

Esses algoritmos e protocolos são recomendados para uso em várias aplicações que requerem segurança de dados, de comunicações na internet a sistemas de pagamento e comunicações confidenciais empresariais. A escolha do algoritmo correto geralmente depende do caso específico de uso, dos requisitos de performance e da infraestrutura existente.

ECC – Elliptic Curve Cryptography

ECC, sigla para “Elliptic Curve Cryptography” (Criptografia de Curva Elíptica, em português), é um método de criptografia assimétrica ou de chave pública baseado nas propriedades matemáticas das curvas elípticas sobre campos finitos. Desenvolvido na década de 1980, o ECC oferece um nível de segurança comparável a outros sistemas de criptografia de chave pública, como RSA, mas com chaves significativamente menores. Isso resulta em operações mais rápidas e uso reduzido de recursos, tornando o ECC particularmente vantajoso para dispositivos com capacidade limitada de processamento e armazenamento, como smartphones e outros dispositivos IoT (Internet das Coisas).

O princípio de funcionamento do ECC envolve a dificuldade de resolver o problema do logaritmo discreto em curvas elípticas, que é considerado computacionalmente inviável de ser resolvido em um tempo razoável com a tecnologia atual, oferecendo assim um alto grau de segurança. No contexto da criptografia de curva elíptica, as chaves públicas e privadas são geradas com base na seleção de pontos específicos dentro de uma curva elíptica definida.

Algumas das vantagens do ECC incluem:

- Maior Segurança com Chaves Menores: Para um nível de segurança equivalente, o ECC pode usar chaves menores que outros métodos, como RSA. Isso significa que as operações criptográficas podem ser realizadas mais rapidamente e com menos consumo de energia e de recursos computacionais.

-

Eficiência: Ideal para ambientes com recursos limitados, como dispositivos móveis ou sistemas embarcados, devido à necessidade de menos recursos para a geração de chaves, criptografia e descriptografia.

-

Escalabilidade: A capacidade de oferecer segurança aumentada sem um aumento proporcional no tamanho da chave torna o ECC uma escolha atraente para futuras aplicações de segurança, considerando o crescimento contínuo das capacidades computacionais.

Devido a essas vantagens, o ECC é utilizado em uma ampla gama de aplicações de segurança, incluindo protocolos de segurança para a internet, como TLS/SSL para conexões HTTPS seguras, criptografia de e-mail, assinaturas digitais, proteção de dados sensíveis e sistemas de criptomoedas, como o Bitcoin.

Tópico: Significado de Intranet

Intranet

A intranet é uma rede privada de computadores utilizada por uma organização para compartilhar informações, operar aplicações e colaborar internamente de maneira segura. Utilizando tecnologias da internet, como protocolos de rede TCP/IP, servidores web e browsers, a intranet é projetada para ser acessível apenas por membros autorizados da organização, oferecendo um ambiente controlado e protegido.

As principais características e funções de uma intranet incluem:

- Comunicação Interna: Facilita a comunicação e a disseminação de informações entre os funcionários, substituindo métodos tradicionais como memorandos impressos, por meios mais eficientes e interativos, como boletins eletrônicos, fóruns de discussão e blogs corporativos.

-

Colaboração: Promove a colaboração entre equipes através de ferramentas como calendários compartilhados, sistemas de gerenciamento de projetos e plataformas de trabalho em equipe.

-

Gestão de Documentos: Oferece um repositório centralizado para armazenar, organizar e acessar documentos da empresa, políticas, manuais, e outros recursos importantes, facilitando a gestão do conhecimento.

-

Aplicações de Negócios: Permite o acesso a aplicações empresariais específicas, como sistemas de recursos humanos, finanças, CRM (Customer Relationship Management) e ERP (Enterprise Resource Planning).

-

Acesso Remoto: Em muitos casos, a intranet pode ser acessada de fora do ambiente físico da empresa através de conexões seguras VPN (Virtual Private Network), permitindo que funcionários trabalhem remotamente.

-

Personalização: Pode ser personalizada para atender às necessidades específicas de uma organização ou de departamentos individuais, incluindo interfaces adaptadas e acesso a informações relevantes para diferentes grupos de usuários.

A intranet desempenha um papel crucial na estratégia de comunicação e operações internas de uma organização, contribuindo para a eficiência operacional, melhorando a comunicação e colaboração entre os funcionários, e facilitando o acesso rápido a informações e ferramentas de trabalho.

Tópico: Significado de API

API

API, sigla para Application Programming Interface (Interface de Programação de Aplicativos), refere-se a um conjunto de regras, protocolos e ferramentas para construir software e aplicações. Uma API especifica como os componentes de software devem interagir entre si e permite que diferentes sistemas e aplicações comuniquem-se sem a necessidade de conhecer detalhes da implementação interna do outro.

As APIs são fundamentais no desenvolvimento de software, pois facilitam a criação de programas ao fornecer blocos de construção pré-definidos para desenvolver novas aplicações ou para integrar funcionalidades específicas. Por exemplo, uma API de mapas pode permitir que desenvolvedores adicionem recursos de localização e mapeamento aos seus próprios sites ou aplicativos sem precisar criar essa funcionalidade do zero.

Existem vários tipos de APIs, incluindo:

- APIs da Web / APIs RESTful: Usadas para comunicação entre aplicações de internet, permitem a interação entre serviços web e aplicações. Utilizam protocolos HTTP para enviar e receber dados, geralmente em formato JSON ou XML.

-

APIs de Bibliotecas: Conjuntos de rotinas, protocolos e ferramentas para construir software. São especificações de funções ou classes que permitem a realização de tarefas sem preocupar-se com o código fonte ou algoritmos internos.

-

APIs de Sistema Operacional: Permitem que aplicações interajam com o sistema operacional sob o qual operam, como criação de arquivos, comunicação com dispositivos, gerenciamento de memória, entre outros.

-

APIs de Hardware: Interfaces que permitem a comunicação entre o software e o hardware, como controladores de dispositivos que permitem ao software utilizar recursos do hardware como câmeras, GPS ou sensores.

As APIs são vantajosas porque permitem a reutilização de serviços e funcionalidades, reduzem o tempo de desenvolvimento, promovem a inovação ao permitir que serviços combinem recursos de maneira criativa, e suportam a interoperabilidade entre sistemas e aplicações. No contexto atual da computação em nuvem, Internet das Coisas (IoT) e aplicações móveis, as APIs são mais importantes do que nunca, servindo como a espinha dorsal da integração digital e da economia de aplicativos.

Tópico: Significado de w3C

W3C

O W3C, ou World Wide Web Consortium, é uma organização internacional que desenvolve padrões abertos para garantir o crescimento e a interoperabilidade da World Wide Web. Fundado em 1994 por Tim Berners-Lee, inventor da World Wide Web, o W3C tem como missão principal liderar a web ao seu máximo potencial por meio do desenvolvimento de protocolos e diretrizes que assegurem o crescimento de longo prazo da web.

Os padrões definidos pelo W3C incluem especificações, diretrizes, software e ferramentas que são fundamentais para a operação e evolução da Internet. Entre esses padrões, estão:

- HTML (HyperText Markup Language): a linguagem de marcação usada para criar páginas web.

- CSS (Cascading Style Sheets): usado para controlar a aparência visual das páginas web.

- XML (eXtensible Markup Language): uma linguagem que facilita a troca de documentos e dados entre sistemas e aplicações.

- WCAG (Web Content Accessibility Guidelines): diretrizes para tornar o conteúdo da web acessível a pessoas com deficiência.

- SVG (Scalable Vector Graphics): um formato de gráfico vetorial para a web.

- WAI-ARIA (Web Accessibility Initiative – Accessible Rich Internet Applications): especificações para tornar o conteúdo web mais acessível a pessoas com deficiências.

A importância do W3C para a web moderna é imensa, pois os padrões que desenvolve permitem que hardware, software, e conteúdo funcionem juntos de maneira harmoniosa, independentemente de idioma, cultura ou capacidades dos usuários. Ao promover padrões abertos e universais, o W3C ajuda a garantir que a web permaneça um espaço público global, aberto e acessível para todos.

Tópico: Tecnologias para Internet

Tecnologias para Internet

Tecnologias para Internet referem-se ao conjunto de ferramentas, protocolos, linguagens de programação, plataformas e padrões utilizados para o desenvolvimento e funcionamento da Internet e de aplicações web. Elas possibilitam a comunicação, o acesso, a distribuição e o gerenciamento de informações em redes globais. Entre as principais tecnologias para Internet, podemos destacar:

- Protocolos de Comunicação: TCP/IP (Transmission Control Protocol/Internet Protocol) é o principal conjunto de protocolos que permite a comunicação entre diferentes sistemas na Internet. Outros protocolos importantes incluem HTTP (Hypertext Transfer Protocol) para transferência de documentos web, HTTPS (HTTP Secure) para transferência segura de dados, e FTP (File Transfer Protocol) para transferência de arquivos.

-

Linguagens de Programação e Marcação: HTML (Hypertext Markup Language) é a linguagem de marcação padrão para a criação de páginas web. CSS (Cascading Style Sheets) é usado para controlar a apresentação visual das páginas web. JavaScript é uma linguagem de programação que permite adicionar interatividade às páginas web. Outras linguagens como PHP, Ruby, Python, e Java também são amplamente utilizadas para desenvolvimento web.

-

Banco de Dados: Sistemas de gerenciamento de banco de dados como MySQL, PostgreSQL, MongoDB, e SQLite são utilizados para armazenar, recuperar e gerenciar dados em aplicações web.

-

Frameworks e Bibliotecas: Existem diversas ferramentas de desenvolvimento que facilitam a criação de aplicações web robustas e responsivas, como Angular, React, Vue.js para front-end, e Node.js, Django, Ruby on Rails para back-end.

-

Tecnologias de Servidor: Servidores web como Apache, Nginx, e IIS são utilizados para hospedar sites e aplicações web, facilitando o acesso a eles através da Internet.

-

Web Semântica e Tecnologias de Dados: Ferramentas como XML (eXtensible Markup Language) e JSON (JavaScript Object Notation) são usadas para estruturar e transferir dados. RDF (Resource Description Framework), SPARQL, e OWL (Web Ontology Language) são parte das tecnologias voltadas para a web semântica, que visam tornar os dados na web mais compreensíveis e interconectados.

-

Segurança: Tecnologias como SSL/TLS (Secure Sockets Layer/Transport Layer Security) são fundamentais para garantir a segurança e a privacidade das comunicações na Internet.

As tecnologias para Internet estão em constante evolução, impulsionadas pela necessidade de melhorar a velocidade, eficiência, segurança e usabilidade da web, além de suportar novas formas de conteúdo e interação.

Navegador de Internet

Um navegador de internet, também conhecido como navegador web ou browser, é um software aplicativo projetado para permitir aos usuários acessar, recuperar e visualizar conteúdo na World Wide Web, incluindo páginas web, imagens, vídeos e outros tipos de arquivos multimídia. Além de navegar na internet, os navegadores modernos oferecem uma variedade de funcionalidades adicionais, como suporte a extensões ou plugins, gerenciamento de favoritos, modos de navegação privada, e integração com outros serviços online.

Principais características de um navegador de internet incluem:

- Interface Gráfica: Oferece uma interface gráfica de usuário (GUI) que facilita a navegação na web, permitindo aos usuários inserir URLs (Uniform Resource Locators) para acessar sites específicos, clicar em links para navegar entre páginas e utilizar abas para abrir múltiplas páginas simultaneamente.

-

Mecanismo de Renderização: Usa um mecanismo de renderização para interpretar o código HTML, CSS e JavaScript das páginas web e exibi-las de forma legível e interativa ao usuário.

-

Protocolos de Comunicação: Suporta protocolos de comunicação web, como HTTP (Hypertext Transfer Protocol) e HTTPS (HTTP Secure), para o envio e recebimento de dados através da internet.

-

Segurança e Privacidade: Implementa recursos de segurança para proteger os usuários contra malware, phishing e outras ameaças online. Recursos de privacidade, como navegação privada ou anônima, ajudam a proteger a identidade e as informações pessoais do usuário.

-

Compatibilidade com Padrões Web: Adere aos padrões web estabelecidos por organizações como a World Wide Web Consortium (W3C), garantindo que os sites sejam exibidos corretamente em diferentes dispositivos e navegadores.

-

Personalização: Permite a personalização através de extensões, temas e configurações ajustáveis, permitindo que os usuários adaptem o navegador às suas preferências individuais.

Alguns dos navegadores de internet mais populares incluem Google Chrome, Mozilla Firefox, Safari (desenvolvido pela Apple), Microsoft Edge (o sucessor do Internet Explorer) e Opera. Cada navegador tem suas próprias características distintas, vantagens e ecossistema de extensões, permitindo aos usuários escolher aquele que melhor atende às suas necessidades de navegação na web.

WWW – World Wide Web

A World Wide Web (WWW), ou simplesmente a Web, é um sistema de documentos de hipertexto interligados acessados via internet. Inventada por Tim Berners-Lee em 1989 enquanto trabalhava no CERN (Organização Europeia para a Pesquisa Nuclear), a Web permitiu a disseminação e o acesso a informações através de uma rede global de maneira simples e uniforme. Ela se baseia em três tecnologias fundamentais que ainda formam sua base:

- HTML (Hypertext Markup Language): A linguagem de marcação utilizada para criar páginas web. Ela permite a incorporação de textos, imagens, vídeos e links para outras páginas web.

-

URL (Uniform Resource Locator): O endereço utilizado para acessar recursos na Web, como páginas web, imagens e vídeos.

-

HTTP (Hypertext Transfer Protocol): O protocolo utilizado para transmitir dados na Web. HTTPS, a versão segura de HTTP, adiciona uma camada de criptografia para proteger os dados durante a transferência.

A Web tornou-se o meio mais popular e influente de comunicação e informação na sociedade contemporânea, suportando uma ampla gama de atividades, incluindo educação, comércio, entretenimento, notícias e redes sociais. Diferente da internet, que é a rede de computadores global que conecta milhões de redes privadas, públicas, acadêmicas, empresariais e governamentais, a World Wide Web é um dos serviços construídos sobre essa infraestrutura, permitindo a visualização de páginas e sites através de navegadores web.

Desde sua criação, a Web passou por várias evoluções, desde páginas estáticas na Web 1.0 até plataformas interativas e redes sociais na Web 2.0, e mais recentemente, o conceito emergente da Web 3.0, focada em uma internet mais inteligente e descentralizada, utilizando tecnologias como inteligência artificial e blockchain. A World Wide Web transformou radicalmente a forma como o mundo funciona, comunica-se e acessa informações, tornando-se uma ferramenta indispensável na vida cotidiana das pessoas.

FTP – File Transfer Protocol

FTP, sigla para File Transfer Protocol (Protocolo de Transferência de Arquivos), é um protocolo padrão da internet utilizado para transferir arquivos entre um cliente e um servidor em uma rede de computadores. Desenvolvido na década de 1970, o FTP permite aos usuários carregar, baixar, excluir, renomear arquivos e manipular diretórios em um servidor remoto, facilitando o compartilhamento de arquivos e a gestão de websites.

Principais características do FTP incluem:

- Modos de Transferência: O FTP pode transferir arquivos em modo binário, para arquivos de dados como imagens e programas, ou em modo ASCII, para arquivos de texto, garantindo a integridade dos dados durante a transferência.

-

Autenticação: Geralmente, o acesso a um servidor FTP requer autenticação por meio de um nome de usuário e senha, embora também possa ser configurado para permitir acesso anônimo.

-

Conexões de Controle e Dados Separadas: O FTP utiliza duas conexões separadas durante uma sessão: uma para comandos e respostas (conexão de controle) e outra para a transferência de arquivos propriamente dita (conexão de dados).

-

Suporte a Várias Plataformas: O FTP pode ser usado em diferentes sistemas operacionais e redes, tornando-o uma ferramenta versátil para transferência de arquivos.

Embora o FTP seja amplamente utilizado, ele possui limitações em termos de segurança, pois as informações de autenticação e os dados transferidos não são criptografados, podendo ser interceptados durante a transmissão. Para abordar essas questões de segurança, foram desenvolvidas variantes mais seguras do protocolo, como:

- FTPS (FTP Secure): Uma extensão do FTP que adiciona suporte para a camada de sockets seguros (SSL/TLS), proporcionando uma camada de criptografia para a transferência de dados e informações de login.

SFTP (SSH File Transfer Protocol): Uma alternativa ao FTP que utiliza o protocolo SSH (Secure Shell) para fornecer uma conexão segura e criptografada para a transferência de arquivos.

Apesar da existência de métodos mais seguros, o FTP ainda é comumente utilizado para tarefas específicas que não exigem criptografia de dados, como a transferência de arquivos em redes internas confiáveis.and

PKI – Public Key Infrastructure

PKI é a sigla para Public Key Infrastructure, que em português significa Infraestrutura de Chave Pública. É um conjunto de tecnologias, políticas e procedimentos que permitem a criação, gerenciamento, distribuição e revogação de certificados digitais para autenticação e criptografia em sistemas de comunicação segura.

A infraestrutura de chave pública é amplamente utilizada em redes de computadores, sistemas de segurança da informação e comunicações seguras na Internet para garantir a confidencialidade, integridade e autenticidade dos dados transmitidos.

Os principais componentes de uma PKI incluem:

- Autoridade Certificadora (CA): É uma entidade confiável responsável por emitir e gerenciar certificados digitais. A CA verifica a identidade dos solicitantes de certificados e garante a autenticidade dos certificados emitidos.

-

Certificado Digital: É um arquivo digital que contém informações sobre a identidade de uma entidade (como uma pessoa, organização ou dispositivo) e sua chave pública correspondente. Os certificados digitais são assinados pela CA para garantir sua autenticidade e podem ser usados para autenticação, assinatura digital e criptografia de dados.

-

Infraestrutura de Chave Pública: É a infraestrutura técnica e operacional que suporta a emissão, distribuição, revogação e validação de certificados digitais. Isso inclui sistemas de gerenciamento de certificados, repositórios de certificados, protocolos de comunicação segura e políticas de segurança.

-

Autoridade de Registro (RA): É uma entidade que atua como intermediária entre os usuários e a CA, auxiliando no processo de emissão e gerenciamento de certificados digitais. A RA verifica a identidade dos solicitantes de certificados e encaminha as solicitações à CA para emissão.

-

Políticas de Certificação (CP) e Declarações de Práticas de Certificação (CPS): São documentos que estabelecem as políticas, procedimentos e práticas operacionais da PKI, incluindo critérios de autenticação, processos de emissão de certificados, mecanismos de revogação e responsabilidades das partes envolvidas.

A PKI é essencial para garantir a segurança e a confiabilidade das comunicações digitais, protegendo contra ameaças como interceptação de dados, falsificação de identidade e ataques de spoofing. Ela é amplamente utilizada em transações financeiras online, comércio eletrônico, assinaturas digitais, acesso seguro a redes e serviços governamentais, entre outros.

MAC – Media Access Control

MAC é a sigla para Media Access Control, que em português significa Controle de Acesso ao Meio. No contexto de redes de computadores, o endereço MAC refere-se a um identificador único atribuído a uma placa de rede ou adaptador de rede Ethernet para distinguir dispositivos individuais em uma rede local.

O endereço MAC é uma sequência de números hexadecimais (0-9, A-F) e letras separadas por dois pontos ou hífens, como por exemplo: “00:1A:2B:3C:4D:5E”. Cada fabricante de hardware de rede é atribuído um conjunto único de prefixos de endereço MAC, garantindo que nenhum endereço MAC seja igual a outro em uma rede.

O endereço MAC é gravado permanentemente na memória do dispositivo de rede durante sua fabricação e é usado para rotear pacotes de dados na rede local. Ele desempenha um papel fundamental no protocolo de comunicação Ethernet, onde é utilizado para endereçar frames de dados e garantir que eles sejam entregues ao dispositivo correto na rede.

É importante notar que o endereço MAC opera na camada de enlace de dados do modelo OSI (Open Systems Interconnection) e é diferente do endereço IP (Internet Protocol), que opera na camada de rede. Enquanto o endereço IP é atribuído dinamicamente pelos protocolos de rede ou configurado manualmente, o endereço MAC é fixo e exclusivo para cada dispositivo de rede.

Tópico: Significado de DNS Spoofing

DNS Spoofing

DNS spoofing, ou falsificação de DNS, é uma técnica utilizada em ataques cibernéticos para manipular ou corromper as informações de resolução de nomes de domínio (DNS) em uma rede, com o objetivo de redirecionar o tráfego de internet para um destino malicioso.

O DNS é o sistema responsável por traduzir nomes de domínio legíveis por humanos, como “www.exemplo.com”, em endereços IP numéricos utilizados pelos computadores para se comunicar na internet. Quando um usuário digita um nome de domínio em seu navegador, o computador faz uma consulta DNS para resolver esse nome em um endereço IP.

No DNS spoofing, um atacante falsifica as respostas de consulta DNS para direcionar o tráfego de internet para um servidor controlado pelo atacante, em vez do servidor legítimo associado ao nome de domínio. Isso pode ser feito de várias maneiras, incluindo:

- Cache Poisoning: O atacante envia respostas de consulta DNS falsificadas para um servidor DNS ou para um cliente, fazendo com que ele armazene informações de resolução de nomes falsas em seu cache. Quando um usuário solicita o mesmo nome de domínio, ele recebe a resposta falsa do cache, direcionando-o para o servidor malicioso.

-

ARP Spoofing: O atacante manipula as tabelas ARP (Address Resolution Protocol) em uma rede local para associar seu próprio endereço MAC a um endereço IP legítimo de um servidor DNS. Isso faz com que o tráfego de DNS seja encaminhado para o atacante, que pode então enviar respostas de DNS falsificadas.

-

Roubo de Sessão DNS: O atacante intercepta uma sessão de consulta DNS entre um cliente e um servidor DNS legítimo e envia respostas falsificadas para redirecionar o tráfego para o servidor malicioso.

Os ataques de DNS spoofing podem ser usados para várias finalidades maliciosas, como phishing, redirecionamento para sites de phishing, distribuição de malware, coleta de informações confidenciais e interrupção de serviços online legítimos.

Para se proteger contra DNS spoofing, é importante adotar práticas de segurança cibernética, como usar servidores DNS confiáveis e seguros, implementar medidas de segurança de rede, como detecção de ARP spoofing, e usar tecnologias de criptografia, como DNSSEC (Domain Name System Security Extensions), quando disponíveis.

Tópico: Significado de IP Spoofing

IP Spoofing

IP spoofing é uma técnica utilizada em ataques cibernéticos para falsificar ou mascarar o endereço IP de origem de um pacote de dados, com o objetivo de enganar sistemas de segurança, ocultar a identidade do atacante ou realizar atividades maliciosas sem ser detectado.

Normalmente, o endereço IP é usado para identificar a origem e o destino de um pacote de dados na Internet. No entanto, com o IP spoofing, um atacante pode manipular o cabeçalho IP de um pacote para substituir o endereço IP de origem legítimo por um endereço falso ou de terceiros. Isso pode ser feito de várias maneiras, incluindo:

- Envio direto de pacotes com um endereço IP falsificado: O atacante cria pacotes de dados com um endereço IP de origem falsificado e os envia diretamente para a vítima ou para a rede alvo.

-

Reflexão de pacotes: O atacante envia solicitações falsificadas para servidores de terceiros na Internet que respondem automaticamente à vítima com pacotes que parecem originados da vítima, mas na verdade foram originados pelo atacante.

-

Amplificação de tráfego: O atacante envia solicitações falsificadas para servidores de terceiros na Internet que respondem com respostas muito maiores do que as solicitações originais, amplificando o tráfego e aumentando o impacto do ataque.

O IP spoofing pode ser usado em uma variedade de ataques, incluindo ataques de negação de serviço distribuído (DDoS), ataques de reflexão/amplificação, falsificação de origem em e-mails (spoofing de e-mail), ataques de intrusão na rede e outros tipos de ataques cibernéticos.

Para se proteger contra IP spoofing, as organizações podem implementar medidas de segurança, como filtragem de pacotes na borda da rede, autenticação de pacotes recebidos, implementação de protocolos de autenticação como IPsec, e monitoramento de tráfego de rede para identificar padrões suspeitos de tráfego.

URL

URL é a sigla para Uniform Resource Locator, que em português significa Localizador Uniforme de Recursos. Uma URL é um endereço único que identifica a localização de um recurso na Internet, como uma página da web, um documento, uma imagem, um arquivo de vídeo, entre outros.

Uma URL é composta por vários elementos, incluindo:

- Protocolo: Indica o protocolo de comunicação usado para acessar o recurso, como HTTP (Hypertext Transfer Protocol), HTTPS (HTTP Secure), FTP (File Transfer Protocol), entre outros.

-

Domínio: Indica o nome do domínio do servidor onde o recurso está hospedado, como “exemplo.com”.

-

Caminho: Especifica o caminho para o recurso dentro do servidor, como “/pasta/subpasta/arquivo.html”.

-

Porta: Opcionalmente, especifica o número da porta usado para acessar o recurso, caso seja diferente da porta padrão associada ao protocolo.

-

Query string: Opcionalmente, fornece parâmetros de consulta que são enviados para o servidor junto com a solicitação, como “?parametro1=valor1¶metro2=valor2”.

Por exemplo, na URL “https://www.exemplo.com/pagina.html?id=123”, “https://” é o protocolo, “www.exemplo.com” é o domínio, “/pagina.html” é o caminho para o recurso e “?id=123” é a query string com parâmetros de consulta.

As URLs são usadas em navegadores da web para acessar páginas da web e outros recursos online. Elas fornecem um meio conveniente e padronizado de identificar e acessar recursos na Internet.

Tópico: Significado de TCP/IP

TCP/IP

TCP/IP é a sigla para Transmission Control Protocol/Internet Protocol, que em português significa Protocolo de Controle de Transmissão/Protocolo da Internet. TCP/IP é um conjunto de protocolos de comunicação utilizados para interconectar dispositivos em redes de computadores e possibilitar a comunicação eficiente e confiável entre eles.

O TCP/IP é composto por duas partes principais:

- Transmission Control Protocol (TCP): É responsável por garantir a entrega ordenada, confiável e sem erros de dados em uma rede. O TCP segmenta os dados em pacotes, adiciona cabeçalhos para controle de fluxo, sequenciamento e verificação de erros, e retransmite pacotes perdidos ou danificados. Ele também é responsável pela confirmação de entrega e retransmissão de dados, garantindo que os dados sejam entregues corretamente ao destinatário.

-

Internet Protocol (IP): É responsável pelo endereçamento e roteamento dos pacotes de dados em uma rede. O IP atribui um endereço IP único a cada dispositivo conectado à rede e define como os pacotes de dados são transmitidos de um dispositivo para outro através de roteadores e redes interconectadas. O IP é a base da Internet e permite que os dispositivos em redes diferentes se comuniquem entre si.

Além do TCP e do IP, o conjunto TCP/IP inclui outros protocolos e serviços, como UDP (User Datagram Protocol), ICMP (Internet Control Message Protocol), ARP (Address Resolution Protocol), DHCP (Dynamic Host Configuration Protocol), DNS (Domain Name System) e outros, que desempenham funções específicas para garantir a funcionalidade e segurança das redes de computadores.

O TCP/IP é amplamente adotado e é o protocolo padrão usado na Internet e em redes locais (LANs) e redes corporativas em todo o mundo. Ele fornece uma estrutura flexível e escalável para a comunicação de dados e é essencial para a interconexão e interoperabilidade de dispositivos e serviços em redes de computadores.

Tópico: IRC

IRC

IRC é uma sigla que significa “Internet Relay Chat” em inglês, ou seja, “Chat por Revezamento na Internet” em português. É um protocolo de comunicação utilizado para chats e conversas em tempo real pela internet.

O IRC permite que os usuários se conectem a servidores e canais de chat, onde podem participar de discussões, conversar com outras pessoas, compartilhar arquivos e até mesmo participar de comunidades temáticas. É uma forma de comunicação muito antiga na internet, que remonta aos anos 1980, mas ainda é usada por muitas pessoas em todo o mundo para diversas finalidades, incluindo bate-papo casual, suporte técnico e colaboração em projetos.

Os usuários geralmente usam programas de cliente de IRC para se conectar aos servidores e canais de chat, onde podem interagir com outros participantes. Existem muitos servidores e redes de IRC disponíveis, e cada um pode ter suas próprias regras e comunidades. É uma forma de comunicação descentralizada e amplamente acessível na internet.

Segurança Criptográfica

A segurança criptográfica refere-se ao uso de técnicas de criptografia para proteger informações e comunicações digitais contra acesso ou alterações não autorizadas. A criptografia é a prática de codificar dados de forma que apenas pessoas autorizadas possam decifrá-los e acessá-los. Aqui estão alguns aspectos importantes da segurança criptográfica:

- Confidencialidade: A criptografia garante que as informações só possam ser acessadas por destinatários pretendidos, protegendo-as contra espiões ou interceptadores.

-

Integridade dos Dados: A segurança criptográfica também ajuda a garantir que os dados não sejam alterados durante a transmissão ou armazenamento, mantendo sua integridade.

-

Autenticação: A criptografia pode ser usada para verificar a identidade de um usuário ou dispositivo, assegurando que apenas partes autorizadas possam acessar informações ou sistemas.

-

Não Repúdio: Em comunicações e transações digitais, a criptografia pode fornecer provas que impedem que uma parte negue a autoria ou o recebimento de uma mensagem.

-

Chaves Criptográficas: A segurança criptográfica geralmente envolve o uso de chaves, que podem ser chaves simétricas (mesma chave usada para criptografar e descriptografar) ou chaves assimétricas (uma chave pública para criptografar e uma chave privada para descriptografar).

-

Protocolos e Algoritmos: Diversos algoritmos e protocolos criptográficos são usados para diferentes propósitos, como o SSL/TLS para segurança na internet, o AES para criptografia de dados e o RSA para criptografia assimétrica.

-

Aplicações: A segurança criptográfica é essencial em muitas aplicações modernas, incluindo comunicações seguras na internet, sistemas bancários, cartões de crédito, redes de computadores e proteção de informações confidenciais.

-

Desafios e Ameaças: A segurança criptográfica enfrenta desafios constantes, como a evolução das técnicas de ataque cibernético e o desenvolvimento de computadores quânticos, que podem potencialmente quebrar muitos algoritmos criptográficos atuais.

Em resumo, a segurança criptográfica é um componente crítico da segurança da informação e da proteção de dados na era digital, fornecendo ferramentas essenciais para garantir a confidencialidade, integridade, autenticação e não repúdio das informações digitais.

Tópico: Significado de não repúdio

Não Repúdio

O não repúdio é um conceito fundamental em segurança da informação e comunicações digitais, referindo-se à garantia de que uma parte envolvida em uma comunicação ou transação não possa negar a autenticidade de sua assinatura em um documento ou a transmissão de uma mensagem que originou de seu sistema. Aqui estão alguns aspectos importantes sobre o não repúdio:

- Prova de Origem: O não repúdio assegura que o remetente de uma mensagem ou documento não possa negar posteriormente ter enviado a mensagem ou criado o documento.

-

Prova de Recebimento: Da mesma forma, o não repúdio pode ser usado para garantir que o destinatário de uma mensagem ou documento não possa negar seu recebimento.

-

Assinaturas Digitais: Uma das principais tecnologias usadas para garantir o não repúdio é a assinatura digital, que utiliza criptografia para vincular de forma segura uma assinatura a uma pessoa específica.

-

Importância em Transações Eletrônicas: O não repúdio é especialmente importante em transações eletrônicas e comunicações digitais, onde a prova da autenticidade e da origem é crucial.

-

Protocolos de Segurança: Protocolos de segurança como SSL/TLS (usados em navegação segura na internet) e PGP (usado em e-mails seguros) fornecem mecanismos de não repúdio.

-

Aplicações Legais e Comerciais: O não repúdio é importante em contextos legais e comerciais, pois fornece evidências eletrônicas que podem ser usadas em disputas legais ou processos de auditoria.

-

Desafios: Garantir o não repúdio pode ser desafiador, especialmente em sistemas complexos onde múltiplas partes e processos estão envolvidos.

-

Confiança e Integridade: O não repúdio contribui para a confiança e integridade em sistemas de comunicação e transação eletrônicos, assegurando que as ações não possam ser facilmente negadas após serem realizadas.

Em resumo, o não repúdio é um princípio de segurança que garante que as partes envolvidas em comunicações ou transações digitais não possam negar a validade de suas ações. É fundamental para a confiabilidade e a legalidade das transações eletrônicas e comunicações digitais.

Tópico: Significado de Wi-fi

Wi-fi

Wi-Fi, que significa “Wireless Fidelity” ou “Fidelidade Sem Fio,” é uma tecnologia de comunicação sem fio que permite a conexão de dispositivos eletrônicos, como computadores, smartphones, tablets e outros, a uma rede de computadores local (LAN) ou à internet, sem a necessidade de cabos físicos. Aqui está um significado mais detalhado de Wi-Fi:

- Comunicação Sem Fio: O Wi-Fi permite a transmissão de dados sem fio por meio de ondas de rádio. Os dispositivos Wi-Fi estão equipados com um adaptador Wi-Fi (geralmente uma placa de rede sem fio) que se comunica com roteadores e pontos de acesso Wi-Fi.

-

Padrões e Protocolos: Existem vários padrões e protocolos Wi-Fi, com as versões mais comuns incluindo 802.11b, 802.11g, 802.11n, 802.11ac e 802.11ax (Wi-Fi 6). Cada versão oferece diferentes velocidades de transferência de dados e alcance.

-