-

Resultados da pesquisa

-

Confira os e-mails institucionais da comarca de Campinas

CAMPINAS – 1 OFICIO CÍVEL campinas1cv@tjsp.jus.br CAMPINAS – 1 OFICIO CRIMINAL campinas1cr@tjsp.jus.br CAMPINAS – 1 OFICIO DA FAZENDA PUBLICA campinas1faz@tjsp.jus.br CAMPINAS – 1 OFICIO DAS EXECUÇÕES CRIMINAIS campinasvec@tjsp.jus.br CAMPINAS – 1 OFICIO DO JUIZADO ESPECIAL CÍVEL campinas1jec@tjsp.jus.br CAMPINAS – 1 VARA FAMÍLIA E DAS SUCESSÕES campinas1fam@tjsp.jus.br CAMPINAS – 1 VARA DA INFÂNCIA E DA JUVENTUDE campinas1inf@tjsp.jus.br CAMPINAS – 10 OFICIO CÍVEL campinas10cv@tjsp.jus.br CAMPINAS – 2 OFICIO CÍVEL campinas2cv@tjsp.jus.br CAMPINAS – 2 OFICIO CRIMINAL campinas2cr@tjsp.jus.br CAMPINAS – 2 OFICIO DA FAZENDA PUBLICA campinas2faz@tjsp.jus.br CAMPINAS – 2 OFICIO DAS EXECUÇÕES CRIMINAIS campinas2vec@tjsp.jus.br CAMPINAS – 2 OFICIO DO JUIZADO ESPECIAL CÍVEL campinas2jec@tjsp.jus.br CAMPINAS – 2 OFÍCIO DO JÚRI campinas2juri@tjsp.jus.br CAMPINAS – 2 VARA FAMÍLIA E DAS SUCESSÕES campinas2fam@tjsp.jus.br CAMPINAS – 2 VARA DA INFÂNCIA E DA JUVENTUDE campinas2inf@tjsp.jus.br CAMPINAS – 3 OFICIO CÍVEL campinas3cv@tjsp.jus.br CAMPINAS – 3 OFICIO CRIMINAL campinas3cr@tjsp.jus.br CAMPINAS – 3 VARA FAMÍLIA E DAS SUCESSÕES campinas3fam@tjsp.jus.br CAMPINAS – 4 OFICIO CÍVEL campinas4cv@tjsp.jus.br CAMPINAS – 4 OFICIO CRIMINAL campinas4cr@tjsp.jus.br CAMPINAS – 4 VARA FAMÍLIA E DAS SUCESSÕES campinas4fam@tjsp.jus.br CAMPINAS – 5 OFICIO CÍVEL campinas5cv@tjsp.jus.br CAMPINAS – 5 OFICIO CRIMINAL campinas5cr@tjsp.jus.br CAMPINAS – 6 OFICIO CÍVEL campinas6cv@tjsp.jus.br CAMPINAS – 6 OFICIO CRIMINAL campinas6cr@tjsp.jus.br CAMPINAS – 7 OFICIO CÍVEL campinas7cv@tjsp.jus.br CAMPINAS – 8 OFICIO CÍVEL campinas8cv@tjsp.jus.br CAMPINAS – 9 OFICIO CÍVEL campinas9cv@tjsp.jus.br CAMPINAS – ADMINISTRAÇÃO campinasadm@tjsp.jus.br CAMPINAS – ANEXO FACAMP jecfacamp@tjsp.jus.br CAMPINAS – ANEXO METROCAMP jecmetrocamp@tjsp.jus.br CAMPINAS – ANEXO PUC CAMPINAS jecpucamp@tjsp.jus.br CAMPINAS – ANEXO UNISAL jecunisal@tjsp.jus.br CAMPINAS – CEJUSC cejusc.campinas@tjsp.jus.br CAMPINAS – COLÉGIO RECURSAL campinascolrec@tjsp.jus.br CAMPINAS – DISTRIBUIÇÃO DE MANDADOS campinassadm@tjsp.jus.br CAMPINAS – JUIZADO ESPECIAL CRIMINAL campinasjecrim@tjsp.jus.br CAMPINAS – OFÍCIO DE DISTRIBUIÇÃO JUDICIAL campinas@tjsp.jus.br CAMPINAS – OFÍCIO DO JÚRI campinas1juri@tjsp.jus.br CAMPINAS – PSICOLOGIA campinaspsicologia@tjsp.jus.br CAMPINAS – SEÇÃO DE PESSOAL campinaspessoal@tjsp.jus.br CAMPINAS – SERVIÇO DE ATENDIMENTO PSICOSSOCIAL campinaspsicossocial@tjsp.jus.br CAMPINAS – SERVIÇO SOCIAL campinasservicosocia@tjsp.jus.br CAMPINAS – SETOR DAS EXECUÇÕES FISCAIS campinassef@tjsp.jus.br CAMPINAS – SETOR DE CONCILIAÇÃO campinas.setorconcil@tjsp.jus.br CAMPINAS – UPJ 1 A 4 VARAS FAMÍLIA E DAS SUCESSÕES upj1a4famcampinas@tjsp.jus.br CAMPINAS – VARA DE VIOLÊNCIA DOMESTICA E FAMILIAR campinasvioldom@tjsp.jus.br CENTRO DE DETENÇÃO PROVISÓRIA DE CAMPINAS (SALA 2) – TELEAUDIÊNCIA cdp.campinassl2.telea@tjsp.jus.br CENTRO DE DETENÇÃO PROVISÓRIA DE CAMPINAS (SALA 3) – TELEAUDIÊNCIA cdp.campinassl3.telea@tjsp.jus.br CENTRO DE DETENÇÃO PROVISÓRIA DE CAMPINAS (SALA 4) – TELEAUDIÊNCIA cdp.campinassl4.telea@tjsp.jus.br CENTRO DE DETENÇÃO PROVISÓRIA DE CAMPINAS – TELEAUDIÊNCIA cdp.campinas.telea@tjsp.jus.br CENTRO DE PROGRESSÃO PENITENCIARIA DE CAMPINAS – TELEAUDIÊNCIA cpp.campinassl2.telea@tjsp.jus.br CENTRO DE PROGRESSÃO PENITENCIARIA DE CAMPINAS (SALA 3) cpp.campinassl3.telea@tjsp.jus.br CENTRO DE PROGRESSÃO PENITENCIARIA DE CAMPINAS (SALA 4) – TELEAUDIDÊNCIA cpp.campinassl4.telea@tjsp.jus.br CENTRO DE PROGRESSÃO PENITENCIARIA DE CAMPINAS – TELEAUDIÊNCIA cpp.campinas.telea@tjsp.jus.br DEECRIM – 4 RAJ CAMPINAS deecrimcampinas@tjsp.jus.br DEECRIM 4 RAJ CAMPINAS – CORREGEDORIA DE PRESIDIOS deecrim4raj.correg@tjsp.jus.br EPM – POS CAMPINAS campinasposepm@tjsp.jus.br PENITENCIÁRIA FEMININA DE CAMPINAS (SALA 2) – TELEAUDIÊNCIA pen.campinasfsl2.telea@tjsp.jus.br PENITENCIÁRIA FEMININA DE CAMPINAS (SALA 3) – TELEAUDIÊNCIA pen.campinasfsl3.telea@tjsp.jus.br PENITENCIÁRIA FEMININA DE CAMPINAS (SALA 4) – TELEAUDIÊNCIA pen.campinasfsl4.telea@tjsp.jus.br PENITENCIÁRIA FEMININA DE CAMPINAS – TELEAUDIÊNCIA pen.campinasf.telea@tjsp.jus.br FORO REGIONAL DA VILA MIMOSA

VILA MIMOSA – DISTRIBUIÇÃO DE MANDADOS vimimosasadm@tjsp.jus.br VILA MIMOSA – 1 OFICIO JUDICIAL vimimosa1@tjsp.jus.br VILA MIMOSA – 2 OFICIO JUDICIAL vimimosa2@tjsp.jus.br VILA MIMOSA – 3 OFICIO JUDICIAL vimimosa3@tjsp.jus.br VILA MIMOSA – 4 OFICIO JUDICIAL vimimosa4@tjsp.jus.br VILA MIMOSA – 5 OFICIO JUDICIAL vimimosa5@tjsp.jus.br VILA MIMOSA – ADMINISTRAÇÃO vimimosaadm@tjsp.jus.br VILA MIMOSA – SEÇÃO DE DISTRIBUIÇÃO JUDICIAL vimimosa@tjsp.jus.br Créditos: juststock / iStock Como a agência especializada em SEO presta seus serviços?

Uma agência especializada em SEO presta seus serviços seguindo um processo estruturado que envolve várias etapas. Essas etapas são projetadas para garantir que todas as facetas do SEO sejam abordadas para melhorar o ranking de um site nos motores de busca e aumentar o tráfego orgânico. Aqui está um resumo geral de como uma agência de SEO geralmente presta seus serviços:

1. Análise Inicial e Auditoria de SEO

- A agência começa com uma análise detalhada do site do cliente para identificar problemas de SEO existentes e oportunidades de melhoria. Isso inclui uma auditoria técnica de SEO (verificação de problemas como velocidade do site, responsividade móvel, e estrutura de URL), bem como uma análise de conteúdo e backlinks.

2. Pesquisa de Palavras-chave

- Uma parte crucial do processo é a pesquisa de palavras-chave para entender quais termos seu público-alvo está usando para buscar produtos ou serviços relacionados. A agência identifica palavras-chave de alto valor que podem atrair tráfego qualificado e alinha essas palavras-chave com as metas do cliente.

3. Estratégia de Conteúdo

- Com base na pesquisa de palavras-chave, a agência desenvolve uma estratégia de conteúdo que inclui a criação de novos conteúdos e a otimização de conteúdos existentes. Isso envolve não apenas a inserção de palavras-chave, mas também a melhoria da relevância e qualidade do conteúdo para engajar os usuários e satisfazer as intenções de busca.

4. Otimização On-Page

- Este passo envolve a otimização de elementos dentro do site que afetam o ranking de pesquisa. Inclui otimizações de meta tags (como títulos e descrições), estrutura de URL, uso de tags de cabeçalho, otimização de imagens, e garantir uma boa experiência do usuário.

5. SEO Técnico

- A agência também se concentra em aspectos técnicos do site que podem impactar o desempenho nos motores de busca, como a velocidade do site, a segurança (SSL), a indexação correta pelo Google, e a criação de um arquivo sitemap XML.

6. Link Building

- Para melhorar a autoridade e credibilidade do site, a agência implementa estratégias de link building para obter backlinks de qualidade de outros sites relevantes e respeitáveis.

7. SEO Local

- Para negócios que dependem de tráfego local, a agência pode otimizar o SEO local, incluindo a gestão de listagens de empresas em diretórios locais, otimização do Google My Business, e foco em palavras-chave locais.

8. Monitoramento e Relatórios

- A agência monitora continuamente o desempenho do site com ferramentas como Google Analytics e Google Search Console. Eles fornecem relatórios regulares ao cliente para mostrar o progresso e ajustar as estratégias conforme necessário.

9. Otimização Contínua e Ajustes

- SEO não é uma solução de “definir e esquecer”; requer ajustes e otimizações contínuas. A agência adapta a estratégia com base em mudanças nos algoritmos dos motores de busca, no comportamento do usuário e na análise de desempenho.

10. Consultoria e Recomendações

- Além das atividades práticas, muitas agências também oferecem consultoria estratégica, ajudando a integrar o SEO com outras formas de marketing digital e garantindo que todas as atividades de marketing online estejam alinhadas.

Trabalhando dessa forma, uma agência especializada em SEO pode ajudar significativamente a aumentar a visibilidade online de uma empresa, atrair mais tráfego orgânico e, finalmente, aumentar as conversões e o retorno sobre o investimento.

Tópico: Serviços de SEO

Serviços de SEO

O serviço de SEO (Search Engine Optimization ou Otimização para Motores de Busca) é uma especialidade dentro do marketing digital que foca em melhorar o posicionamento e a visibilidade de um site nos resultados orgânicos de motores de busca, como Google e Bing. Esses serviços são oferecidos por profissionais ou agências especializadas que aplicam uma série de técnicas e estratégias para otimizar elementos tanto dentro quanto fora do site, com o objetivo de atrair mais tráfego qualificado, aumentar a visibilidade e melhorar a taxa de conversão.

Componentes Principais do Serviço de SEO:

- Análise de SEO: Avaliação inicial do site para identificar problemas de SEO e oportunidades de melhoria, incluindo análise de conteúdo, estrutura técnica, e perfil de backlinks.

-

SEO On-Page: Otimização de elementos dentro do site, como textos, títulos, metatags, estrutura de URL, e otimização de imagens. Essas práticas visam melhorar a relevância do site para consultas específicas.

-

SEO Técnico: Melhoria dos aspectos técnicos do site, tais como velocidade de carregamento, responsividade móvel, segurança (SSL/HTTPS) e indexabilidade, que podem afetar a classificação nos motores de busca.

-

SEO Off-Page: Estratégias para melhorar a autoridade do site através da obtenção de backlinks de outros sites relevantes e de alta qualidade. Também pode incluir estratégias de mídia social e marketing de conteúdo.

-

Pesquisa de Palavras-chave: Identificação e análise das palavras-chave mais relevantes e lucrativas para o negócio, focando nas que podem gerar o melhor retorno em termos de tráfego e conversões.

-

Geração de Conteúdo: Criação de conteúdo otimizado para SEO que não apenas melhora as classificações de busca, mas também engaja e converte os visitantes.

-

Monitoramento e Relatório: Uso de ferramentas analíticas para monitorar o desempenho do site, como rankings, tráfego, e conversões. Relatórios regulares são fornecidos para mostrar o progresso e ajustar as estratégias conforme necessário.

Benefícios de um Serviço de SEO:

- Aumento do Tráfego Orgânico: Mais visibilidade nos resultados de busca gera mais visitas ao site.

- Custo-Efetividade: SEO é geralmente mais custo-efetivo em comparação com publicidade paga, pois atrai tráfego orgânico sem o custo por clique.

- Melhor ROI: SEO pode proporcionar um retorno sobre o investimento significativo ao atingir um público altamente direcionado que está ativamente buscando pelos produtos ou serviços oferecidos.

- Credibilidade e Confiança: Sites que aparecem nos primeiros resultados de busca são geralmente vistos como mais confiáveis pelos usuários.

- Competitividade: Estar bem posicionado nos resultados de busca pode colocar um negócio à frente de seus concorrentes.

Empresas de todos os tamanhos podem se beneficiar dos serviços de SEO para melhorar a visibilidade online, atrair mais clientes potenciais e aumentar o crescimento de suas operações comerciais.

Tópico: Significado de iCasino

Significado de iCasino

iCasino, ou cassino online, refere-se a uma plataforma de internet que oferece jogos de cassino tradicionais aos usuários através de dispositivos conectados à internet, como computadores, tablets e smartphones.

Esses cassinos online permitem que os jogadores participem de jogos como slots (caça-níqueis), roleta, blackjack, baccarat, poker e muitos outros, imitando a experiência de um casino físico, mas com a conveniência de jogar de qualquer lugar a qualquer momento.

Características dos iCasinos

- Acesso Remoto: Os iCasinos estão acessíveis globalmente para qualquer pessoa com conexão à internet, oferecendo a flexibilidade de jogar sem a necessidade de visitar um estabelecimento físico.

- Diversidade de Jogos: Oferecem uma vasta seleção de jogos, incluindo versões digitais de jogos de mesa tradicionais, bem como variações modernas e jogos temáticos.

- Tecnologia e Inovação: Muitos iCasinos utilizam tecnologias avançadas, como jogos ao vivo com dealers reais, realidade virtual e gráficos de alta qualidade para melhorar a experiência do usuário.

- Promoções e Bônus: Para atrair e reter jogadores, os iCasinos frequentemente oferecem bônus de boas-vindas, rodadas grátis, programas de fidelidade e outras promoções.

Regulação e Segurança

- Licenciamento: Cassinos online legítimos operam sob licenças emitidas por autoridades reguladoras reconhecidas, que garantem a legalidade e a justiça dos jogos.

- Segurança de Dados: Empregam tecnologias de segurança avançadas, como criptografia SSL, para proteger as informações pessoais e financeiras dos usuários.

- Jogo Responsável: Promovem práticas de jogo responsável, oferecendo ferramentas para gerenciar o jogo, como limites de depósito e autoexclusão, além de recursos de apoio para prevenir o vício em jogos.

Desafios e Considerações

- Legislação Variável: A legalidade dos iCasinos varia amplamente entre diferentes países e regiões, com alguns tendo restrições ou proibições específicas.

- Riscos de Vício: A facilidade de acesso e a natureza envolvente dos jogos online podem aumentar o risco de comportamento de jogo problemático.

- Escolha Cuidadosa: É importante para os jogadores escolherem iCasinos respeitáveis e licenciados para garantir uma experiência de jogo segura e justa.

Os iCasinos transformaram a indústria do jogo, trazendo a emoção dos casinos para o ambiente digital e tornando-a acessível a um público mais amplo. Com o crescimento contínuo da tecnologia e a popularização dos jogos online, é provável que os iCasinos continuem a expandir e evoluir, oferecendo novas formas de entretenimento interativo.

Qual cassino aceita criptomoedas?

Vários cassinos online aceitam criptomoedas como forma de depósito e saque, refletindo a crescente integração entre o mundo das apostas online e o setor de criptomoedas.

Esses cassinos oferecem uma ampla gama de jogos, incluindo slots, poker, blackjack, roleta e muitos outros, permitindo que os jogadores utilizem Bitcoin, Ethereum, Litecoin, entre outras criptomoedas, para realizar transações.

Alguns exemplos de cassinos online que aceitam criptomoedas incluem:

- Bitcasino.io: Um dos primeiros cassinos de Bitcoin licenciados, oferecendo uma vasta seleção de jogos e promoções.

-

Cloudbet: Conhecido por aceitar Bitcoin e uma ampla gama de outras criptomoedas, Cloudbet também oferece apostas esportivas além de jogos de cassino.

-

FortuneJack: Oferece uma grande variedade de jogos, incluindo apostas esportivas, e aceita várias criptomoedas.

-

mBit Casino: Um cassino de criptomoedas com uma grande seleção de jogos e bônus generosos para novos jogadores.

-

Stake.com: Além de uma plataforma de cassino, oferece apostas esportivas, e é conhecido por sua transparência e jogos justos.

Considerações ao Escolher um Cassino de Criptomoedas

-

Licença e Regulação: Verifique se o cassino possui uma licença válida de uma autoridade de jogos de azar respeitável. Isso assegura que o cassino segue padrões rigorosos de segurança e justiça.

-

Segurança: A segurança das suas criptomoedas é fundamental. Procure cassinos que utilizem medidas de segurança robustas, como criptografia SSL e carteiras frias para armazenar os depósitos dos jogadores.

-

Variedade de Jogos: Um bom cassino de criptomoedas deve oferecer uma ampla seleção de jogos de fornecedores de software confiáveis.

-

Termos e Condições: Leia atentamente os termos e condições, especialmente aqueles relacionados a bônus, requisitos de apostas e limitações de saque.

-

Suporte ao Cliente: Um suporte ao cliente responsivo e disponível pode ser crucial, especialmente se você encontrar problemas com depósitos ou saques.

-

Reputação: Pesquise a reputação do cassino em fóruns online e sites de avaliação para ver as experiências de outros jogadores.

Lembre-se de que a volatilidade das criptomoedas pode afetar o valor dos seus depósitos e ganhos, e é importante jogar de forma responsável, dentro dos limites do seu orçamento. Além disso, a legalidade dos cassinos online, incluindo os que aceitam criptomoedas, pode variar dependendo da sua localização, portanto, sempre verifique as leis locais antes de jogar.

Qual é o cassino online mais confiável?

Identificar o cassino online mais confiável pode ser desafiador, pois a confiabilidade depende de vários fatores, incluindo licenciamento, reputação, segurança, qualidade do atendimento ao cliente e justiça dos jogos. Além disso, novos cassinos surgem frequentemente, enquanto os existentes podem mudar suas práticas ao longo do tempo. No entanto, existem algumas plataformas que consistentemente recebem avaliações positivas de usuários e especialistas da indústria. Aqui estão alguns critérios a considerar ao procurar um cassino online confiável:

Licença e Regulamentação

Um cassino confiável deve possuir uma licença válida emitida por uma autoridade de jogos respeitada, como a Malta Gaming Authority (MGA), a UK Gambling Commission (UKGC) ou a Curacao eGaming. Essas licenças garantem que o cassino segue padrões rigorosos de operação.

Segurança

A segurança é crucial. Cassinos confiáveis utilizam criptografia SSL para proteger os dados dos jogadores e transações financeiras. Além disso, devem promover práticas de jogo responsável e oferecer ferramentas de autoexclusão e limites de depósito.

Reputação

A reputação do cassino entre os jogadores é um bom indicador de sua confiabilidade. Sites de avaliação, fóruns e comunidades de jogadores são ótimos recursos para pesquisar as experiências de outros usuários.

Justiça dos Jogos

Cassinos respeitáveis submetem seus jogos a testes de justiça por organizações independentes, como a eCOGRA, iTech Labs e TST, garantindo que os jogos sejam aleatórios e justos.

Atendimento ao Cliente

Um serviço de atendimento ao cliente eficiente e responsivo também é indicativo de um cassino confiável. A capacidade de resolver rapidamente questões e problemas é essencial.

Pagamentos

A oferta de métodos de pagamento seguros e confiáveis, bem como procedimentos claros e justos de saque, são sinais de um cassino online confiável.

Dado o exposto, alguns cassinos online são frequentemente citados como confiáveis por jogadores e revisores:

- Betway Casino: Reconhecido por sua extensa seleção de jogos e forte presença em mercados regulados.

- 888 Casino: Um dos cassinos online mais estabelecidos, conhecido por sua segurança e diversidade de jogos.

- LeoVegas: Premiado por sua experiência de cassino móvel e compromisso com a inovação.

- Casumo: Destaca-se por sua abordagem moderna e gamificação única.

É importante lembrar que a escolha de um cassino online deve ser baseada em uma pesquisa cuidadosa e consideração de suas necessidades e preferências pessoais. Além disso, a legalidade do jogo online varia de acordo com a jurisdição, então sempre verifique as leis locais antes de participar.

ECC – Elliptic Curve Cryptography

ECC, sigla para “Elliptic Curve Cryptography” (Criptografia de Curva Elíptica, em português), é um método de criptografia assimétrica ou de chave pública baseado nas propriedades matemáticas das curvas elípticas sobre campos finitos. Desenvolvido na década de 1980, o ECC oferece um nível de segurança comparável a outros sistemas de criptografia de chave pública, como RSA, mas com chaves significativamente menores. Isso resulta em operações mais rápidas e uso reduzido de recursos, tornando o ECC particularmente vantajoso para dispositivos com capacidade limitada de processamento e armazenamento, como smartphones e outros dispositivos IoT (Internet das Coisas).

O princípio de funcionamento do ECC envolve a dificuldade de resolver o problema do logaritmo discreto em curvas elípticas, que é considerado computacionalmente inviável de ser resolvido em um tempo razoável com a tecnologia atual, oferecendo assim um alto grau de segurança. No contexto da criptografia de curva elíptica, as chaves públicas e privadas são geradas com base na seleção de pontos específicos dentro de uma curva elíptica definida.

Algumas das vantagens do ECC incluem:

- Maior Segurança com Chaves Menores: Para um nível de segurança equivalente, o ECC pode usar chaves menores que outros métodos, como RSA. Isso significa que as operações criptográficas podem ser realizadas mais rapidamente e com menos consumo de energia e de recursos computacionais.

-

Eficiência: Ideal para ambientes com recursos limitados, como dispositivos móveis ou sistemas embarcados, devido à necessidade de menos recursos para a geração de chaves, criptografia e descriptografia.

-

Escalabilidade: A capacidade de oferecer segurança aumentada sem um aumento proporcional no tamanho da chave torna o ECC uma escolha atraente para futuras aplicações de segurança, considerando o crescimento contínuo das capacidades computacionais.

Devido a essas vantagens, o ECC é utilizado em uma ampla gama de aplicações de segurança, incluindo protocolos de segurança para a internet, como TLS/SSL para conexões HTTPS seguras, criptografia de e-mail, assinaturas digitais, proteção de dados sensíveis e sistemas de criptomoedas, como o Bitcoin.

Tópico: Tecnologias para Internet

Tecnologias para Internet

Tecnologias para Internet referem-se ao conjunto de ferramentas, protocolos, linguagens de programação, plataformas e padrões utilizados para o desenvolvimento e funcionamento da Internet e de aplicações web. Elas possibilitam a comunicação, o acesso, a distribuição e o gerenciamento de informações em redes globais. Entre as principais tecnologias para Internet, podemos destacar:

- Protocolos de Comunicação: TCP/IP (Transmission Control Protocol/Internet Protocol) é o principal conjunto de protocolos que permite a comunicação entre diferentes sistemas na Internet. Outros protocolos importantes incluem HTTP (Hypertext Transfer Protocol) para transferência de documentos web, HTTPS (HTTP Secure) para transferência segura de dados, e FTP (File Transfer Protocol) para transferência de arquivos.

-

Linguagens de Programação e Marcação: HTML (Hypertext Markup Language) é a linguagem de marcação padrão para a criação de páginas web. CSS (Cascading Style Sheets) é usado para controlar a apresentação visual das páginas web. JavaScript é uma linguagem de programação que permite adicionar interatividade às páginas web. Outras linguagens como PHP, Ruby, Python, e Java também são amplamente utilizadas para desenvolvimento web.

-

Banco de Dados: Sistemas de gerenciamento de banco de dados como MySQL, PostgreSQL, MongoDB, e SQLite são utilizados para armazenar, recuperar e gerenciar dados em aplicações web.

-

Frameworks e Bibliotecas: Existem diversas ferramentas de desenvolvimento que facilitam a criação de aplicações web robustas e responsivas, como Angular, React, Vue.js para front-end, e Node.js, Django, Ruby on Rails para back-end.

-

Tecnologias de Servidor: Servidores web como Apache, Nginx, e IIS são utilizados para hospedar sites e aplicações web, facilitando o acesso a eles através da Internet.

-

Web Semântica e Tecnologias de Dados: Ferramentas como XML (eXtensible Markup Language) e JSON (JavaScript Object Notation) são usadas para estruturar e transferir dados. RDF (Resource Description Framework), SPARQL, e OWL (Web Ontology Language) são parte das tecnologias voltadas para a web semântica, que visam tornar os dados na web mais compreensíveis e interconectados.

-

Segurança: Tecnologias como SSL/TLS (Secure Sockets Layer/Transport Layer Security) são fundamentais para garantir a segurança e a privacidade das comunicações na Internet.

As tecnologias para Internet estão em constante evolução, impulsionadas pela necessidade de melhorar a velocidade, eficiência, segurança e usabilidade da web, além de suportar novas formas de conteúdo e interação.

FTP – File Transfer Protocol

FTP, sigla para File Transfer Protocol (Protocolo de Transferência de Arquivos), é um protocolo padrão da internet utilizado para transferir arquivos entre um cliente e um servidor em uma rede de computadores. Desenvolvido na década de 1970, o FTP permite aos usuários carregar, baixar, excluir, renomear arquivos e manipular diretórios em um servidor remoto, facilitando o compartilhamento de arquivos e a gestão de websites.

Principais características do FTP incluem:

- Modos de Transferência: O FTP pode transferir arquivos em modo binário, para arquivos de dados como imagens e programas, ou em modo ASCII, para arquivos de texto, garantindo a integridade dos dados durante a transferência.

-

Autenticação: Geralmente, o acesso a um servidor FTP requer autenticação por meio de um nome de usuário e senha, embora também possa ser configurado para permitir acesso anônimo.

-

Conexões de Controle e Dados Separadas: O FTP utiliza duas conexões separadas durante uma sessão: uma para comandos e respostas (conexão de controle) e outra para a transferência de arquivos propriamente dita (conexão de dados).

-

Suporte a Várias Plataformas: O FTP pode ser usado em diferentes sistemas operacionais e redes, tornando-o uma ferramenta versátil para transferência de arquivos.

Embora o FTP seja amplamente utilizado, ele possui limitações em termos de segurança, pois as informações de autenticação e os dados transferidos não são criptografados, podendo ser interceptados durante a transmissão. Para abordar essas questões de segurança, foram desenvolvidas variantes mais seguras do protocolo, como:

- FTPS (FTP Secure): Uma extensão do FTP que adiciona suporte para a camada de sockets seguros (SSL/TLS), proporcionando uma camada de criptografia para a transferência de dados e informações de login.

-

SFTP (SSH File Transfer Protocol): Uma alternativa ao FTP que utiliza o protocolo SSH (Secure Shell) para fornecer uma conexão segura e criptografada para a transferência de arquivos.

Apesar da existência de métodos mais seguros, o FTP ainda é comumente utilizado para tarefas específicas que não exigem criptografia de dados, como a transferência de arquivos em redes internas confiáveis.and

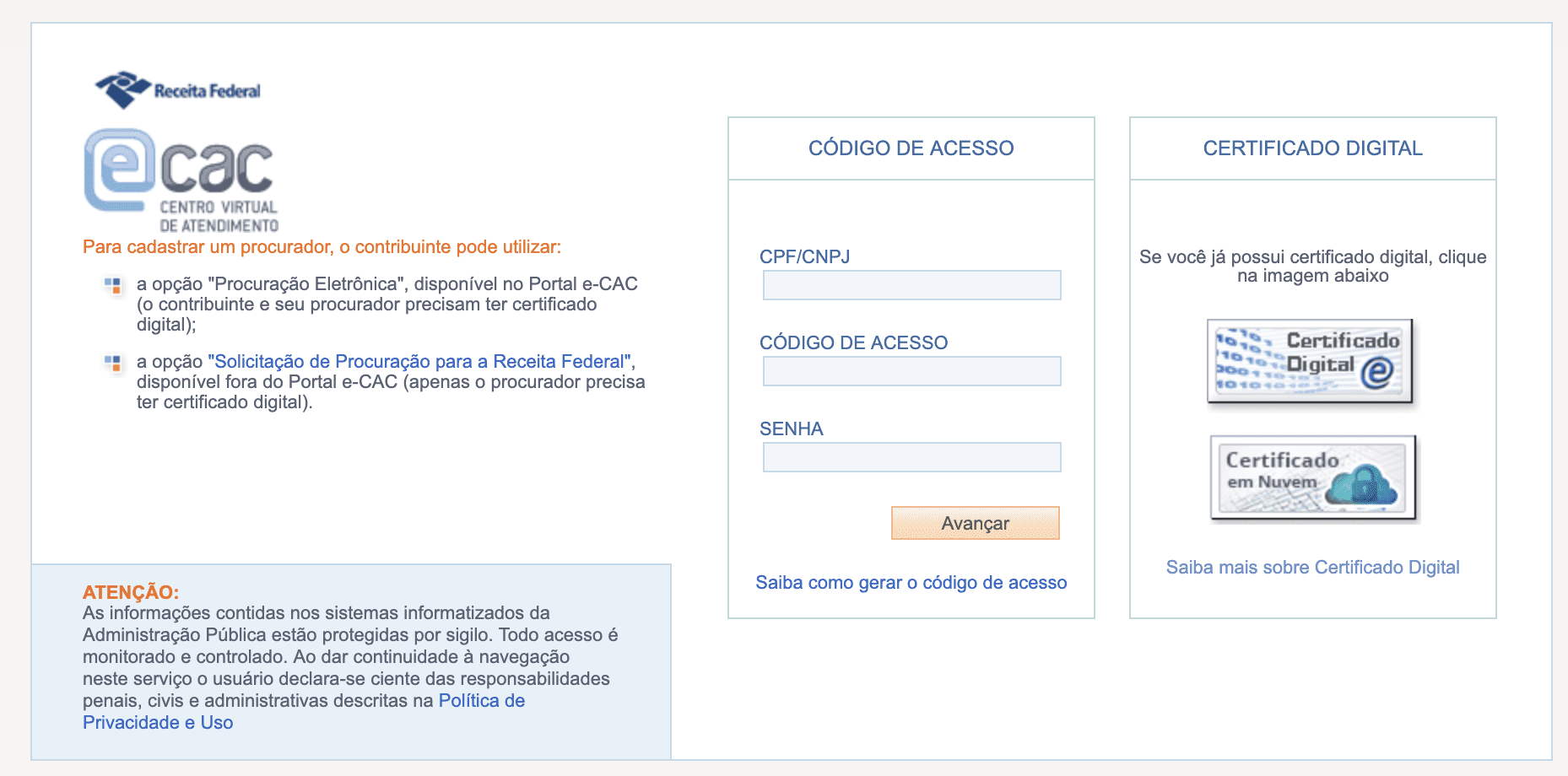

O código de acesso permite ao usuário a utilização de vários serviços disponíveis no Portal e-CAC, como por exemplo o Extrato da DIRPF e a Pesquisa de Situação Fiscal.

O código de acesso permite ao usuário a utilização de vários serviços disponíveis no Portal e-CAC, como por exemplo o Extrato da DIRPF e a Pesquisa de Situação Fiscal.