Resultados da pesquisa para 'Computador'

-

Resultados da pesquisa

-

Por que se cadastrar e participar do Youstice

[attachment file=176026]

O Código de Ética da Ordem dos Advogados do Brasil (OAB) dificulta a divulgação e, por conseguinte, a conquista de novos clientes pelos advogados brasileiros.

No mais das vezes, o causídico fica restrito a distribuir seu cartão de apresentação entre familiares, ou contar com a indicação de outros clientes que são ou já foram clientes do advogado.

No entanto, a Rede Mundial de Computadores surgiu para mudar todo este paradigma. Os mais novos meios e possibilidades ofertados pela Internet são tão grandes que podem atingir até mesmo o meio jurídico.

No Youstice.com.br, o advogado pode publicar artigos doutrinários e atuar como um advogado online, respondendo a casos jurídicos e conquistando clientes por meios lícitos, ou seja, de forma totalmente lícita, ágil e ainda mais segura.

Acesse agora mesmo o Youstice e confira. O que está esperando para vir conhecer e se cadastrar no Youstice?

Formas de Acesso do Processo Judicial Eletrônico (PJe) do TJDFT

Acesso ao PJE do TJDFT com certificação digital

Para se cadastrar no PJe (Processo Judicial Eletrônico) é necessário possuir um certificado digital válido, do tipo A3, que pertença à cadeia ICP-Brasil, para mais informações acesse o site da Juristas Certificação Digital (AR Juristas).

Procedimentos para se cadastrar no Sistema PJe

- 1- Insira o seu certificado digital em seu computador.

- 2- Na página de login do PJe, clique no botão Certificado digital.

- 3- Insira a senha do seu certificado digital.

- 4- Confirme as suas informações pessoais no formulário apresentado.

- 5- Assine o Termo de Compromisso.

- Após seguir este procedimento, o seu cadastro estará concluído.

Para acessar o sistema PJe, clique no botão Certificado digital na tela de login do PJe (Processo Judicial Eletrônico).

Possibilidade de acessar o PJe com login e senha para quem já possui certificado digital

Inicialmente, é necessário realizar o cadastro no sistema PJe utilizando o seu certificado digital do tipo E-CPF.

Para acessar o sistema, clique no link “Esqueci minha senha” na tela de login do PJe, informe o CPF/CNPJ (apenas números), o e-mail (correio eletrônico) cadastrado no sistema e clique no botão “Solicitar”.

O sistema encaminhará para o e-mail informado as instruções de cadastro de uma nova senha.

Acesso ao Sistema PJe para quem não possui o certificado digital

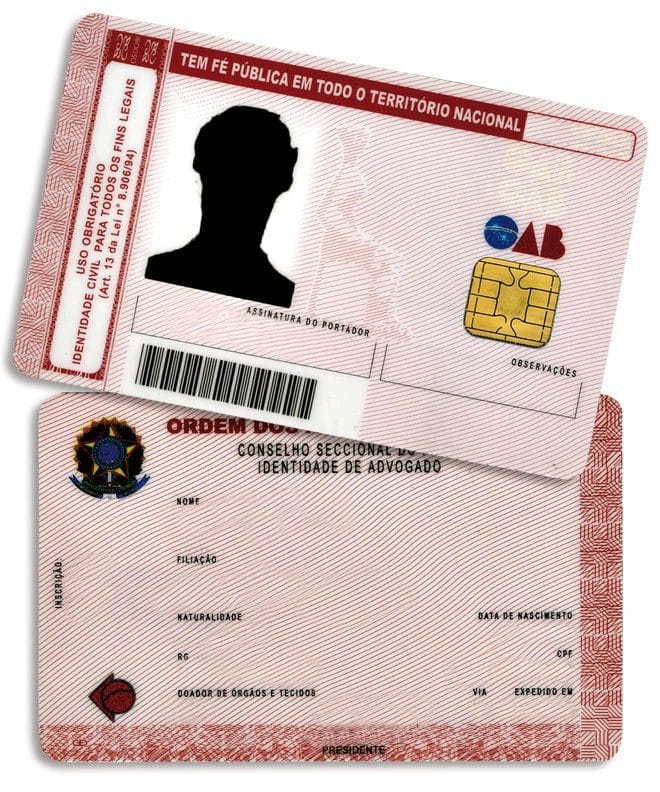

Para quem que não tem certificação digital é necessário deslocar-se pessoalmente a um posto de atendimento do Tribunal de Justiça do Distrito Federal e Territórios (TJDFT) levando os seguintes documentos: uma cópia do CPF, do RG (ou da OAB no caso de advogado) e um comprovante de residência.

Após a realização do cadastro, o sistema PJe encaminhará para o e-mail cadastrado as instruções de cadastro de uma nova senha.

Para mais informações sobre como acessar o PJe, clique aqui.

(Com informações do TJDFT)

Adquira a sua certificação Digital com a Juristas Certificação Digital.

Tópico: Fake News – O que são?

O que são Fake News?

Fake News – Créditos: mrgao / iStock Notícias falsas, notícias indesejadas ou pseudo-notícias são um tipo de jornalismo ou propaganda amarela que consiste em desinformação deliberada ou em hoaxes espalhados pela mídia tradicional de mídia impressa e difundida ou pela mídia social on-line.

A informação falsa é, no mais das vezes, causada por repórteres que pagam fontes de histórias, uma prática antiética chamada jornalismo de talão de cheques.

As notícias digitais trouxeram de volta e aumentaram o uso de notícias falsas (antigamente chamada de boatos), ou jornalismo amarelo. A notícia é quase sempre reverberada como desinformação nas redes sociais, porém, ocasionalmente, encontra seu caminho para a grande mídia também.

Notícias falsas são escritas e publicadas, em regra, com a intenção de enganar a fim de danificar uma agência, entidade ou pessoa, e/ou ganhar financeira ou politicamente, frequentemente usando produtos sensacionalistas, desonestos ou totalmente fabricados. manchetes para aumentar o número de leitores. Da mesma forma, as histórias de clickbait e as manchetes geram receita de publicidade com essa atividade.

A relevância das notícias falsas aumentou nas políticas pós-verdade. Para os meios de comunicação, a capacidade de atrair espectadores para seus sites é necessária para gerar receita de publicidade online.

A publicação de uma matéria com conteúdo falso que atrai usuários beneficia os anunciantes e melhora as classificações. O fácil acesso à receita de publicidade online, o aumento da polarização política e a popularidade das mídias sociais, principalmente o Feed de Notícias do Facebook, têm sido implicados na disseminação de notícias falsas, que competem com notícias legítimas.

Notícias falsas prejudicam a cobertura da mídia e tornam mais difícil para jornalistas cobrir notícias importantes. Uma análise do BuzzFeed descobriu que as 20 (vinte) principais notícias falsas sobre as eleições presidenciais dos EUA em 2016 receberam mais envolvimento no Facebook do que as 20 principais notícias eleitorais dos 19 principais veículos de comunicação.

Sites de notícias falsos hospedados anonimamente sem editores conhecidos também foram criticados, porque tornam difícil processar fontes de notícias falsas por difamação.

O termo também é, às vezes, usado para lançar dúvidas sobre notícias legítimas do ponto de vista político oposto, uma tática conhecida como imprensa mentirosa.

Durante e depois de sua campanha presidencial e eleição, Donald Trump popularizou o termo “notícias falsas” nesse sentido quando o usou para descrever a cobertura negativa da imprensa sobre si mesmo.

Em parte como resultado do uso do termo por Trump, o termo passou a ser alvo de críticas crescentes, e em outubro de 2018 o governo britânico decidiu que não mais usaria o termo porque é “um termo mal definido e enganoso que confunde variedade de informações falsas, desde erro genuíno até interferência estrangeira em processos democráticos.”

Significado de Hoax, segundo o Site Significados:

- Hoax é uma palavra em inglês que significa embuste ou farsa. Um hoax é uma mentira elaborada que tem como objetivo enganar pessoas. A Rede Mundial de Computadores é um meio onde há a proliferação de vários hoaxes.

Significado de Clickbait, segundo o Wikipedia:

- “Clickbait (também conhecido por sua tradução para o português caça-cliqu) é um termo pejorativo que se refere a conteúdo da internet que é destinado à geração de receita de publicidade on-line, normalmente às custas da qualidade e da precisão da informação, por meio de manchetes sensacionalistas e/ou imagens em miniatura chamativas para atrair cliques e incentivar o compartilhamento do material pelas redes sociais. Manchetes clickbait costumam prover somente o mínimo necessário para deixar o leitor curioso, mas não o suficiente para satisfazer essa curiosidade sem clicar no conteúdo vinculado.”

(Com informações da Wikipedia)

Fake News – Créditos: ANNECORDON / iStock TJDFT Cria Rede de Internet Sem Fio Exclusiva para Consulta do Processo Judicial Eletrônico – PJE

Usuários do PJE (Processo Judicial Eletrônico) agora contam com rede de internet sem fio, disponibilizada gratuitamente pelo Tribunal de Justiça do Distrito Federal e dos Territórios (TJDFT) e não requer cadastro prévio.

Trata-se, portanto, da rede de internet – wireless “TJDFT-CONSULTAPROCESSUAL”, que possibilita acesso exclusivo ao Processo Judicial Eletrônico (PJe) em quaisquer prédios do TJ do Distrito Federal.

Com esta grande novidade do TJDFT, os usuários (advogados, partes, magistrados, etc) podem efetuar consultas processuais no sistema PJe, bem como pesquisar endereços, telefones e outras informações de forma similar ao disponibilizado no sítio virtual do TJDFT na Rede Mundial de Computadores.

Importante destacar que, pelo acesso à rede “TJDFT-CONSULTAPROCESSUAL”, a navegação para outros sites externos ou à intranet do Tribunal de Justiça do Distrito Federal e Territórios é bloqueada.

Em razão da referida implantação, foi criado pela equipe do Serviço de Suporte a Redes de Comunicação – SEREDE um manual do usuário, que aborda os sistemas operacionais Android (Google), iOS (Apple) e Windows (Microsoft).

Confira a seguir os links para os manuais criados para os diferentes sistemas operacionais acima destacados:

Expansão do PJe (Processo Judicial Eletrônico) no TJDFT

De acordo com cronograma aprovado pelo Comitê Gestor do PJe no TJDFT, este ano o processo judicial eletrônico será implantado em Varas Criminais, Varas de Entorpecentes, Tribunais do Júri, Juizados Especiais Criminais, Juizados de Violência Doméstica e Familiar Contra a Mulher e Auditoria Militar.

O Tribunal disponibiliza uma página específica com todas as informações sobre o Processo Judicial Eletrônico (PJe) (http://www.tjdft.jus.br/pje).

Nela o usuário encontra links para acesso ao sistema, consultas e autenticação. Encontra também orientações sobre o certificado digital, manuais e vídeos explicativos, entre outras informações.

Para saber quais unidades do TJDFT operam com o Processo Judicial Eletrônico – PJe, clique aqui. (Com informações do TJDFT)

Certificado Digital Correios: Informações sobre como efetuar a baixa dos certificados digitais do tipo A1 dos Correios

Para instalar seu certificado digital do tipo A1 utilizando o Internet Explorer (IE) da Microsoft.

– Configuração mínima recomendada:

Pré-requisito:

Java – versão 7 ou superior.

– Após a autorização na agência dos Correios e recebimento de e-mail de confirmação, o seu certificado digital estará liberado para ser instalado.

– O certificado digital pode ser instalado em computador diferente do utilizado na solicitação.

Para instalar (baixar) o certificado digital A1 dos Correios:

Acessar o endereço http://certificados.serpro.gov.br/arcorreiosrfb.

Selecione a opção .

Informe:

Número de Referência (Termo de Titularidade).

Código de acesso (código gerado automaticamente pelo sistema e enviado no e-mail de Solicitação do Certificado).

Senha (Criada pelo usuário no momento da solicitação).

Clicar no botão Continuar.

Será apresentada a tela “Instalação de Certificado – Geração do Par de Chaves/Certificado”, com as informações do Pedido do Certificado.

Clicar no botão e aguarde cerca de três minutos.

O certificado digital será automaticamente instalado no seu navegador Internet Explorer.

Ao final do processo o sistema exibirá a mensagem “Seu Certificado foi instalado com sucesso”.ATENÇÃO:

LOGO APÓS INSTALAR O CERTIFICADO A1, FAÇA UMA CÓPIA DE SEGURANÇA

PARA EVITAR PERDAS INDESEJÁVEIS E PAGAMENTO DE NOVA TAXA.

Para fazer uma cópia de segurança:

Acesse o navegador Internet Explorer;

Escolha opções “Ferramentas”, “Opções da Internet”, “Conteúdo” e “Certificados”;

Selecione o certificado que se deseja gerar cópia de segurança, e clique em “Exportar” (Não clique em “Remover”, pois seu certificado será apagado);

Ao abrir o assistente de exportação é importante selecionar a opção: SIM, desejo exportar a chave particular e o item incluir todos os certificados no caminho da certificação;

Se optar por ativar proteção de alta segurança, será pedido uma senha para a cópia de segurança, (NÃO ESQUEÇA ESSA SENHA!).

Ao avançar, deve-se selecionar o local para armazenamento da cópia de segurança (“Procurar”), crie um nome de arquivo, e em seguida clique em “Salvar”. Na tela seguinte, é confirmado o local para armazenamento da cópia (por exemplo, A:/ certificado.PFX). (Com informações dos Correios)

Para mais informações sobre Certificados Digitais, clique aqui.

Tópico: Shodan Search Engine – O Que É?

Shodan Computer Search Engine – Saiba tudo sobre!

O Shodan é um mecanismo de buscas que permite ao usuário encontrar tipos específicos de computadores (webcams, roteadores, servidores, etc.) conectados à Internet, usando uma variedade de filtros.

Alguns também o descreveram como um mecanismo de pesquisa de banners de serviço, que são metadados que o servidor envia de volta ao cliente.

Isso pode ser uma informação sobre o software do servidor, quais opções o serviço suporta, uma mensagem de boas-vindas ou qualquer outra coisa que o cliente possa descobrir antes de interagir com o servidor.

O Shodan coleta dados principalmente em servidores web (HTTP / HTTPS – porta 80, 8080, 443, 8443), bem como FTP (porta 21), SSH (porta 22), Telnet (porta 23), SNMP (porta 161), IMAP (portas 143, ou (criptografada) 993), SMTP (porta 25), SIP (porta 5060), e Real Time Streaming Protocol (RTSP, porta 554). O último pode ser usado para acessar webcams e seu fluxo de vídeo.

Foi lançado em 2009 pelo programador John Matherly, que, em 2003, concebeu a ideia de procurar dispositivos ligados à Rede Mundial de Computadores. O nome Shodan é uma referência a SHODAN, um personagem da série de videogame System Shock.

Background

O site de buscas Shodan começou como projeto de estimação de John Matherly, baseado no fato de que um grande número de dispositivos e sistemas de computador estão conectados à Internet.

Usuários do Shodan são capazes de encontrar sistemas, incluindo semáforos, câmeras de segurança, sistemas de aquecimento doméstico, bem como sistemas de controle para parques aquáticos, postos de gasolina, estações de água, redes de energia, usinas nucleares e ciclotrões aceleradores de partículas; pouca segurança.

Muitos dispositivos usam “admin” como nome de usuário e “1234” como senha, e o único software necessário para se conectar a eles é um navegador da Web.

Cobertura da mídia

Em maio de 2013, a CNN Money divulgou um artigo detalhando como o SHODAN pode ser usado para encontrar sistemas perigosos na Internet, incluindo controles de semáforos. Eles mostram capturas de tela desses sistemas, que forneceram a faixa de aviso “A MORTE PODE OCORRER !!!” ao conectar-se.

Em setembro de 2013, a Shodan foi mencionada em um artigo da Forbes alegando que foi usada para encontrar as falhas de segurança nas câmeras de segurança TRENDnet.

No dia seguinte, a Forbes seguiu com um segundo artigo falando sobre os tipos de coisas que podem ser encontrados usando o Shodan.

Isso incluiu caminhões da Caterpillar cujos sistemas de monitoramento a bordo eram sistemas de controle de aquecimento e segurança acessíveis para bancos, universidades e gigantes corporativos, câmeras de vigilância e monitores cardíacos fetais.

Em janeiro de 2015, o Shodan foi discutido em um artigo da CSO Online abordando seus prós e contras. De acordo com uma opinião, apresentada no artigo como a de Hagai Bar-El, a Shodan realmente oferece ao público um bom serviço, embora destaque aparelhos vulneráveis. Essa perspectiva também é descrita em um de seus ensaios.

Em dezembro de 2015, várias agências de notícias, incluindo a Ars Technica, relataram que um pesquisador de segurança usou o Shodan para identificar bancos de dados acessíveis do MongoDB em milhares de sistemas, incluindo um hospedado pela Kromtech, desenvolvedora da MacKeeper.

Uso

O site Shodan rastreia a Internet para dispositivos acessíveis ao público, concentrando-se em sistemas SCADA (controle de supervisão e aquisição de dados).

Shodan atualmente retorna 10 resultados para usuários sem uma conta e 50 para aqueles com um. Se os usuários quiserem remover a restrição, eles devem fornecer um motivo e pagar uma taxa.

Os principais usuários do Shodan são profissionais de segurança cibernética, pesquisadores e agências de aplicação da lei. Embora os cibercriminosos também possam usar o site, alguns normalmente têm acesso a botnets que poderiam realizar a mesma tarefa sem detecção.

Ferramentas de pesquisa automatizadas

SHODAN Diggity – Fornece uma interface de digitalização gratuita e fácil de usar para o mecanismo de busca SHODAN.

Pesquisa em massa e processamento de consultas SHODAN podem ser realizadas usando o SHODAN Diggity (parte do SearchDiggity, a ferramenta de ataque gratuita do mecanismo de busca do Bishop Fox). A ferramenta gratuita fornece uma interface de digitalização fácil de usar para o popular mecanismo de busca de hackers através da API SHODAN.

O SHODAN Diggity vem equipado com uma conveniente lista de 167 consultas de pesquisa prontas em um arquivo de dicionário pré-fabricado, conhecido como SHODAN Hacking Database (SHDB).

Este dicionário ajuda a direcionar várias tecnologias, incluindo webcams, impressoras, dispositivos VoIP, roteadores, torradeiras, switches e até SCADA / Sistemas de Controle Industrial (ICS), para citar apenas alguns.

Monitoramento contínuo via feeds RSS

Os Alertas Hacking SHODAN são feeds RSS de vulnerabilidade ao vivo que extraem regularmente os resultados de pesquisa do mecanismo de pesquisa SHODAN.

As ferramentas defensivas gratuitas do Bishop Fox incorporam os dados do SHODAN em seus alertas de defesa, utilizando o recurso para transformar os resultados de pesquisa do SHODAN em feeds RSS, anexando & feed = 1 aos URLs de consulta comuns do SHODAN. Por exemplo: https://www.shodanhq.com/?q=Default+Password&feed=1

Esses alertas RSS gratuitos podem ser utilizados para realizar o monitoramento contínuo dos resultados do SHODAN para quaisquer novas exposições de vulnerabilidades relacionadas às organizações.

Eles fazem parte da suíte de ferramentas defensivas gratuitas do Projeto do Google Hacking Diggity, que formam um tipo de sistema de detecção de intrusões para o mecanismo de busca de hackers (incluindo resultados do SHODAN, Google, Bing, etc.).

Cultura popular

Shodan foi destaque na série dramática americana Mr. Robot em outubro de 2017.

(Com informações da Wikipedia sobre a Shodan)

Assinador digital PJeOffice substitui plugin Java

PJeOffice 1.0.17 – Nova Versão Os usuários da versão 2.0 do Processo Judicial Eletrônico (PJe) não serão afetados pela mais recente atualização do Java, pois basta ter atualizado o PJeOffice, assinador digital criado e distribuído pelo Conselho Nacional de Justiça (CNJ), para assinatura eletrônica dos documentos processuais anexados eletronicamente ao PJe.

A questão foi superada com o lançamento do assinador digital PJeOffice do CNJ, ainda no ano de 2016. Qualquer navegador e os principais sistemas operacionais (Windows, MacOS e Linux) rodam o PJeOffice.

Antes, era preciso manter versões definidas do navegador Mozilla Firefox e do plugin Java para assinar atos no PJe (Processo Judicial Eletrônico).

“A assinatura digital exige uma aplicação Java que não é nativa dos navegadores. Ela reconhece o certificado do usuário e assina o documento”, afirma Bráulio Gusmão, juiz auxiliar da Presidência do Conselho Nacional de Justiça.

“Ocorre que não há sincronia entre a evolução dos navegadores, do plugin e do assinador. Então, era preciso pedir que o usuário desativasse a atualização automática do Java e do navegador.”

Ajustar as configurações deixou de ser tarefa dos usuários com o assinador PJeOffice. Uma vez instalado no computador, basta escolhê-lo como assinador do PJe, no lugar do plugin Java.

A aplicação é sempre atualizada quando necessária. O passo a passo e o arquivo para a instalação do software pode ser acessado aqui.

“O CNJ disponibiliza o assinador para outras instituições. Vários órgãos já usam. Não precisa lidar com o código-fonte, basta entrar em contato com o conselho, em ofício à Secretaria-Geral”, diz Bráulio Gusmão. (Com informações de Isaías Monteiro da Agência CNJ de Notícias).

Adquira o seu certificado digital com a Juristas Certificação Digital – Clique Aqui!

Saiba mais:

Alerta de página não confiável (Atualização da Cadeia de Certificação) no site da Receita Federal do Brasil

Se, ao acessar algumas páginas da Receita Federal do Brasil (RFB) na Internet, o usuário encontrar avisos de segurança de Certificado Inválido ou Não Confiável, o motivo pode estar na cadeia de certificados desatualizada, instalada no computador utilizado.A Autoridade Certificadora Brasileira (ICP Brasil) trocou recentemente seu certificado digital raiz para a V.5 e, portanto, os serviços da Receita Federal serão certificados através desta nova estrutura de cadeias ICP Brasil.

Atualmente os serviços da Receita Federal do Brasil estão certificados pelas seguintes autoridades certificadoras da Serpro na estrutura ICP Brasil V.2:

- Serpro RFB

- SerproRFB SSL

Como a nova raiz ainda não “vem carregada” nos navegadores de Internet, quando o usuário acessa uma página que tem o certificado digital desta nova raiz, é emitida uma mensagem de que o certificado não é confiável e será perguntado se o usuário deseja confiar neste certificado.

Verifique se está navegando em uma página acessada a partir do sítio RFB na Internet (http://www.receita.fazenda.gov.br), se ela está em protocolo https: (barra de endereço) e se a imagem de um cadeado fechado aparece, em geral na barra inferior do navegador.

Neste caso, para evitar que esta mensagem sempre apareça, pode ser instalado o certificado digital.

Para instalar as novas cadeias de certificados, clique nos links abaixo, de acordo com a cadeia de certificação do seu Certificado Digital:

Também atente-se para a versão do seu Sistema Operacional:

- Se o sistema operacional for Microsoft Windows, confirme se a versão instalada é Windows XP com Service Pack 3 ou superior;

- Se o sistema operacional NÃO for Microsoft Windows, verifique junto ao fornecedor se o sistema suporta o uso da função de hash SHA-2.

Passo a passo

- Veja mais informações no passo-a-passo de instalação da nova cadeia

Créditos: Tashatuvango / iStock 13 Questões sobre Certificados Digitais – Dúvidas

[attachment file=”154804″]

O certificado digital pode ser instalado em mais de um computador ou apenas no utilizado pelo programa emissor das notas fiscais eletrônicas?

A instalação do certificado digital deverá obedecer ao disposto na respectiva política de certificado da Autoridade Certificadora (AC) que o emitiu. Existem certificados que podem ser instalados em mais de um computador (certificado digital A1), e certificados que não possibilitam esta prática (certificado digital A3).O certificado e-CPF pode ser utilizado como certificado digital para a emissão de NF-e? E o certificado digital e-CNPJ?

O certificado digital a ser usada deverá ser de pessoa jurídica (e-CNPJ), do tipo A1 ou A3.O certificado digital e-CPF não pode ser usado para a NF-e (Nota Fiscal Eletrônica); já o e-CNPJ pode, entretanto, não é o mais indicado, já que o mais indicado é o e-NFe.Minha empresa utiliza o software gratuito emissor NF-e disponibilizado pelo Sebrae para emissão de NF-e. Há algum problema em instalar o software uma única vez em um servidor e ser acessado por 2 usuários diferentes (filiais) ao mesmo tempo?

O emissor de nota fiscal eletrônica disponibilizado pelo Sebrae não é multiusuário, ou seja, não foi desenvolvido para ser utilizado em rede.O certificado digital usado para a NF-e (Nota Fiscal Eletrônica) também pode ser utilizado para o SPED Fiscal?

Sim, o certificado digital utilizado para a emissão de NF-e pode ser usado também no SPED Fiscal.O certificado digital de uma empresa localizada em um Estado é válido para outros Estados ou é necessário que cada estabelecimento tenha um certificado digital próprio?

O certificado digital é válido para toda a empresa, possua ela um ou mais estabelecimentos. Desta forma, o certificado digital da empresa de qualquer UF, seja matriz ou filial, pode ser utilizado para os demais estabelecimentos da empresa localizados em outros Estados.Meu certificado digital é do tipo A1. Ao selecioná-lo para instalação, não aparecia o arquivo a ser selecionado. Por quê?

O certificado digital A1 precisa ser instalado no computador. Não pode ser utilizado diretamente de uma mídia removível (CD, DVD, pen drive, etc.).É necessário o envio da chave pública dos certificados digitais para a Secretaria da Fazenda?

Não é necessário enviar a chave pública do certificado digital para a Sefaz. Basta que elas estejam válidas no momento da conexão e da realização da assinatura digital.Em que etapas da geração da NF-e é necessária a utilização de certificado digital?

O certificado digital no padrão ICP-Brasil será necessário em dois momentos:a) o primeiro é na assinatura digital do documento eletrônico. O certificado digital deverá conter o CNPJ de um dos estabelecimentos da empresa ;b) o segundo é na transmissão do documento eletrônico. Qualquer certificado digital no padrão ICP-Brasil que identifique uma empresa credenciada a emitir NF-e na unidade federada onde estiver sendo emitida a nota poderá ser utilizado para transmitir o documento eletrônico para a Secretaria da Fazenda e recuperar a resposta com a autorização de uso, rejeição ou denegação da NF-e, mesmo que não seja de um dos estabelecimentos da empresa emitente.

Importante: apenas o certificado digital que efetuou a transmissão do arquivo eletrônico poderá resgatar a resposta de Autorização de uso, rejeição ou denegação.

Para o certificado ICP Brasil, há possibilidade de delegação pelo representante legal da empresa?

Os certificados digitais emitidos por autoridades certificadoras credenciadas pela Infraestrutura de Chaves Públicas Brasileira – ICP-Brasil, seguem as definições da Declaração de Práticas de Certificação (DPC) de cada autoridade certificadora e fica limitada por esta DPC.

No caso específico do e-CNPJ, a DPC da AC-RFB exige que o certificado digital seja emitido para a empresa, tendo como responsável a pessoa física que seja um sócio da empresa, o que impede a delegação para terceiros.

Entretanto, existem outros certificados digitais emitidos para identificar pessoas jurídicas que não têm esta restrição e que podem ser emitidos pela empresa para qualquer pessoa que ela desejar, sendo este o modelo mais indicado para a emissão da NF-e.

Caso minha empresa possua vários estabelecimentos que irão emitir NF-e, será necessário adquirir um certificado digital para cada estabelecimento?

Não, a empresa poderá optar por utilizar o certificado digital de qualquer um de seus estabelecimentos para emitir as NF-e de todos os estabelecimentos.Que tipo de certificado digital minha empresa deverá adquirir para assinar as notas fiscais eletrônicas?

O certificado digital utilizado na nota fiscal eletrônica deverá ser adquirido junto à Autoridade Certificadora credenciada pela Infraestrutura de Chaves Públicas Brasileira – ICP-Brasil, devendo ser do tipo A1 ou A3 e conter o CNPJ de um dos estabelecimentos da empresa.Para maiores informações sobre autoridades certificadoras, autoridades de registro e prestadores de serviços habilitados na ICP-Brasil, consulte o site do Instituto Nacional de Tecnologia da Informação – ITI (http://www.iti.gov.br).Assinatura digital é a mesma coisa que senha web? Como adquirir uma assinatura digital?

Assinatura digital e senha web são diferentes e têm finalidades distintas. A assinatura digital é um processo que possibilita a verificação de integridade e identifica a autoria de um arquivo eletrônico, ou seja, a assinatura digital permite saber quem é o autor de um arquivo eletrônico e se o mesmo não foi modificado. A senha é uma forma de limitar o acesso de um sistema de informação, sendo muito utilizado em transações eletrônicas.

Para possuir uma assinatura digital é necessária a aquisição de um certificado digital junto às Autoridades Certificadoras que oferece, além da assinatura digital, outras funcionalidades como a identificação do usuário e o controle de acesso de forma mais segura e eficiente que o sistema de senhas.

Para maiores informações sobre autoridades certificadoras, autoridades de registro e prestadores de serviços habilitados na ICP-Brasil, consulte o site do Instituto Nacional de Tecnologia da Informação – ITI (http://www.iti.gov.br).

Como é garantida a validade jurídica de uma NF-e?

A NF-e tem a sua validade jurídica garantida pela assinatura digital (através de certificado digital do emitente no padrão ICP Brasil, que dá, ao documento, a certeza de sua integridade e de sua autoria) e pela autorização de uso pela administração tributária da unidade federada do contribuinte, antes da ocorrência do fato gerador.

Ressaltamos que a MP 2200-2 instituiu a Infraestrutura de Chaves Públicas Brasileira – ICP-Brasil para garantir a autenticidade, a integridade e a validade jurídica de documentos em forma eletrônica, das aplicações de suporte e das aplicações habilitadas que utilizem certificados digitais, bem como a realização de transações eletrônicas seguras, viabilizando o uso do documento eletrônico. Nos termos de seu Artigo 10, §1º:

“Art. 10. Consideram-se documentos públicos ou particulares, para todos os fins legais, os documentos eletrônicos de que trata esta Medida Provisória.

§ 1º As declarações constantes dos documentos em forma eletrônica produzidos com a utilização de processo de certificação disponibilizado pela ICP-Brasil presumem-se verdadeiros em relação aos signatários (…).”

(Com informações da Receita Federal do Brasil – RFB).

[attachment file=154805]

Tópico: Emissor NFe Grátis – Download

Emissor NFe (Nota Fiscal Eletrônica) Grátis

Fornecedor Sebrae Licença Grátis Versão 4.0.1 e 3.10 Última atualização 14/08/2018 Faça agora mesmo o download (links abaixo) do Emissor Gratuito de NF-e (Nota Fiscal Eletrônica) disponibilizado pelo Sebrae.

Por meio deste emissor, você pode emitir as notas fiscais Estaduais da sua empresa. Trata-se, portanto, de um programa muito útil para quem deseja emitir Notas Fiscais Eletrônicas sem pagar nada por um software.

Pode ser dito que é um software muito simples, no entanto, cumpre muito bem o que promete. É necessário instalar o Java em seu computador, bem como o seu certificado digital deve estar corretamente instalado.

Lembre-se que é preciso ter um certificado digital do tipo E-CNPJ ou E-NFe.

Por fim, é preciso cadastrar exceções em seu Java para que ele funcione corretamente.

Exceções:

http://emissor.sebrae.com.br

http://emissores.sebrae.com.brClique nos links abaixo para baixar o programa:

Adquira o seu certificado digital com a Juristas Certificação Digital, clique aqui. Mantenha contato com a Juristas por meio do email [email protected] ou do WhatsApp 83 99382-6000.

A Juristas Certificação Digital atende em diversas localidades do Brasil.

Emissor de Nota Fiscal Eletrônica Gratuito – Créditos: metamorworks / iStock (Com informações do Blog da Informática)Tópico: Onde fazer Certificado Digital

Onde Fazer Certificado Digital

Os certificados digitais são documentos eletrônicos que permitem ser utilizados como uma verdadeira carteira de identidade virtual para identificar e representar uma pessoa ou empresa na Internet ou qualquer outro meio eletrônico.

A Certificação Digital é de grande valia nos casos em que seja extremamente necessário validar a identidade de um usuário, como em transações bancárias, pois propiciam uma grande segurança.

Destaque-se, que há serviços que obrigam a utilização de certificação digital pelos usuários (pessoas físicas e jurídicas), logo tais pessoas precisam emitir um certificado digital.

As vantagens, nos mais das vezes, resumem-se na eliminação de burocracia ou na possibilidade de resolver tudo pela rede mundial de computador, sem ter de se deslocar de casa ou local de trabalho, por exemplo, e se dirigir a um cartório ou órgão público para resolver algum procedimento burocrático.

Para obter um certificado digital, o primeiro passo é manter contato com a Juristas Certificação Digital e agendar a emissão do seu certificado digital. Mantenha contato com a Juristas através do email [email protected] ou por WhatsApp (clique Aqui) – 83 993826000.

Deve ser dito, que os certificados digitais mais populares, ou seja, os mais emitidos no Brasil, são o e-CPF e o e-CNPJ que, como indicam em seus nomes, funcionam tal qual uma versão eletrônica do seu CPF e CNPJ, estando inclusive vinculado a estes documentos e identificando você perante à Receita Federal do Brasil (RFB).

Com o certificado digital e-CPF, você pode obter cópias de declarações do imposto de renda, simplificar o processo de recolhimento do Fundo Garantia por Tempo de Serviço (FGTS) ou realizar serviços cartoriais pela Internet.

Já com o certificado digital e-CNPJ, é possível assinar documentos eletrônicos com total validade jurídica, emitir notas fiscais eletrônicas ou realizar transações bancárias em meios eletrônicos.

Há ainda o certificado digital e-Social, que é um dos requisitos para acessar o Conectividade Social, braço online do serviço que serve como canal de relacionamento entre empresas e a Previdência Social.

Existem, também, certificados digitais que garantem a segurança da empresa e do consumidor em transações de comércio eletrônico, fazendo surgir aquele ícone de cadeado nos navegadores, que são os do tipo SSL.

Uma vez escolhido o certificado digital que irá melhor lhe atender, basta seguir as orientações da Juristas Certificação Digital para comprá-lo. A Juristas, em cumprimento às normas do ITI, exige que a pessoa compareça a uma de suas instalações espalhadas no Brasil para levar a documentação original necessária para emissão do documento eletrônico.

É possível também fazer a validação VIP, que constitui em uma visita à sua empresa ou residência para comodidade do cliente.

Para instalá-lo em seu computador com o sistema operacional Windows da Microsoft, vá ao Painel de Controle e procure por “Opções de Internet”. Depois, clique na aba “Conteúdo” e então no botão “Certificados”. Na janela que abrir, aparecerão os certificados já instalados naquela máquina. Para adicionar mais um, clique no botão “Importar” e siga as instruções na tela. Você precisará do arquivo digital referente ao certificado obtido junto à autoridade certificadora.

No Mac, vá no menu “Ir” e aperte em “Utilitários”. Clique então em “Acesso a chaves” e escolha a opção “Certificados”, no menu à esquerda. Depois, clique em “Arquivo” e depois “Importar Itens”. Escolha o arquivo referente ao seu certificado digital e clique em “Abrir”. (Com informações de Guilherme Neto do Portal Techtudo)

Onde Comprar Certificado Digital?

Seu certificado digital pode ser adquirido em nossa matriz ou em qualquer uma das nossas instalações técnicas e em nosso site.

Endereço da Matriz: Av. Júlia Freire, 1200, Sala 904, Expedicionários, João Pessoa/PB, CEP 58041-000. Telefone: 83 3567 9000 / 993826000.

Onde emitir seu Certificado Digital – Créditos: standret / iStock [attachment file=153628]

Jurisprudências do TJSP envolvendo WhatsApp

APELAÇÕES CÍVEIS – RESPONSABILIDADE CIVIL – Ação de indenização por danos morais – Exposição publicamente vexatória do autor em grupo de “WhatsApp” – Cobrança de suposta dívida societária – Sentença de parcial procedência – Indenização arbitrada em montante razoável para hipótese e que não comporta alteração – Correção da condenação em conformidade ao entendimento jurisprudencial – Inteligência das Súmulas 54 e 362 do STJ – Sentença que comporta reparos, apenas, no que diz respeito à sucumbência recíproca – Condenação em montante inferior ao pretendido que não implica em sucumbência recíproca – Súmula 326 do STJ – Recurso do autor parcialmente provido, desprovido o do réu.

(TJSP; Apelação Cível 1000306-44.2017.8.26.0587; Relator (a): José Carlos Ferreira Alves; Órgão Julgador: 2ª Câmara de Direito Privado; Foro de São Sebastião – 1ª Vara Cível; Data do Julgamento: 28/05/2012; Data de Registro: 26/02/2019)

Clique aqui para baixar o acórdão deste julgado!

PRESTAÇÃO DE SERVIÇOS – Ação de indenização por danos morais e materiais – Sentença de improcedência – Anúncio de computador encontrado no site da ré – Comunicação com o fornecedor feita fora da plataforma oferecida pelo Mercado Livre, mediante uso de whatsapp – Pagamento mediante boleto recebido por e-mail e não pelo sistema existente no site da ré – Culpa exclusiva da vítima – CDC, art. 14, §3º, II – Sentença mantida – Recurso desprovido, e majorados os honorários advocatícios (CPC/2015, art. 85, § 11).

(TJSP; Apelação Cível 1032797-79.2018.8.26.0002; Relator (a): José Wagner de Oliveira Melatto Peixoto; Órgão Julgador: 15ª Câmara de Direito Privado; Foro Regional II – Santo Amaro – 12ª Vara Cível; Data do Julgamento: 19/02/2019; Data de Registro: 19/02/2019)

Clique aqui para baixar o acórdão deste julgado!

AGRAVO DE INSTRUMENTO. AÇÃO DE OBRIGAÇÃO DE FAZER.

Pretensão de exclusão de vídeos e áudios ofensivos postados no INSTAGRAM, YOUTUBE e grupo de WHATSAPP. Da análise das provas, que se constituem em áudios e vídeos, verifica-se houve desentendimento comercial entre as partes, fato que gerou ressentimentos, xingamentos e ofensas. Ainda há informações de que o agravante incentivava os participantes de um programa ao uso de anfetaminas e esteroides. As provas demonstram a participação de apenas um dos agravados. Análise perfunctória. Necessidade de aprofundamento, em instrução. Acolhimento parcial do recurso somente em relação a um agravado, mantendo-se a tutela deferida liminarmente. RECURSO PROVIDO EM PARTE.

(TJSP; Agravo de Instrumento 2212516-44.2017.8.26.0000; Relator (a): Rosangela Telles; Órgão Julgador: 2ª Câmara de Direito Privado; Foro de Diadema – 2ª Vara Cível; Data do Julgamento: 18/02/2019; Data de Registro: 18/02/2019)

Certificado Digital em Natal – Rio Grande do Norte

[attachment file=153572]

A necessidade do certificado digital, seja para pessoas físicas ou jurídicas, é motivo de preocupação para todos os usuários e a Juristas Certificação Digital tem para você ou para empresa, mais uma grande facilidade para obtenção do seu certificado digital.

Adquira o seu certificado digital em nossa loja virtual (AR JURISTAS) e logo depois agende a validação presencial, que é uma exigência do ITI (Instituto Nacional de Tecnologia da Informação).

O advogado, por exemplo, além de ter a possibilidade de usar livremente o PJe (Processo Judicial Eletrônico), ele terá ainda a possibilidade de fazer transações eletrônicas com envio de documentos e outros dados com total segurança por meio da rede mundial de computadores.

Na cidade de Natal, no Rio Grande do Norte, a Juristas Certificação Digital atende ao lado da Caixa de Assistência dos Advogados do Rio Grande do Norte (CAARN) e da Ordem dos Advogados do Brasil – Seccional da Rio Grande do Norte (OAB/RN), no bairro da Candelária, atendendo à todo público (pessoas físicas e jurídicas) e, em especial, advogados que desejam ter 1 ou mais certificados digitais do tipo ICP-Brasil para atuar no Processo Judicial Eletrônico – PJe e para outros fins.

Ganhe tempo com a nossa agilidade e faça já seu agendamento online pelo link ao lado – http://caarn.youcanbook.me – também diretamente pelo telefone (84) 99864-5606 e/ou pelo WhatsApp: (83) 993826000. Agende, ainda, através do email: vendas @juristas.com.br

Horário de Funcionamento: 8h às 12h e das 13h às 18h

Entre em contato para quaisquer dúvidas acerca da certificação digital! Estamos aqui para lhe ajudar!

E mais: se você tem alguma empresa, também emitimos, no mesmo local, certificados digitais para sua pessoa jurídica (E-CNPJ, E-NFe, E-CTe, SSL, etc), com condições especiais.

Navegue na loja virtual da AR Juristas e veja as ofertas especiais focada para advogados o link abaixo com preços bem diferenciados.

Visitem também a nossa Loja E-Juristas e acompanhe as nossas promoções para advogados.

Tópico: Sentença – Fake News

[attachment file=151089]

Poder Judiciário da União

TRIBUNAL DE JUSTIÇA DO DISTRITO FEDERAL E DOS TERRITÓRIOS16VARCVBSB

16ª Vara Cível de BrasíliaNúmero do processo: 0713027-10.2018.8.07.0001

Classe judicial: PROCEDIMENTO COMUM (7)

AUTOR: FRANCISCA DAS CHAGAS ALVES FABIANO

RÉU: METROPOLES MIDIA E COMUNICACAO LTDA

SENTENÇA

Vistos etc.,

Trata-se de ação de indenização por danos morais c/c obrigação de fazer e tutela de urgência ajuizada por FRANCISCA DAS CHAGAS ALVES FABIANO em desfavor de METRÓPOLES MÍDIA E COMUNICAÇÃO LTDA EPP.

Afirma a autora que é servidora pública da Secretaria de Estado e Saúde do Distrito Federal, ocupando o cargo de auxiliar de enfermagem, lotada no setor de nefrologia do Hospital Regional de Taguatinga – HRT. Que, no dia 03 de abril de 2018, uma pessoa de identidade desconhecida produziu um vídeo o qual mostra a autora no início de sua jornada de trabalho, às 7h, no relógio de ponto da portaria central da referida unidade de saúde, fazendo parecer que a requerente teria assinado o ponto e ido embora.

Que as 14h34min do mesmo dia da gravação, a ré publicou em seu portal na internet (http://www.metropoles.com) matéria jornalística, na qual divulga o vídeo em questão e endossa a alegação de cometimento pela autora de fraude no serviço público, expondo indevidamente sua imagem.

Diz que a requerida não estabeleceu qualquer tipo de contato com a autora ou com a direção do HRT antes da divulgação da matéria, repercutindo uma notícia falsa, com base em uma gravação clandestina. Que às 6h45 do dia 4 de abril de 2018, foi publicada nova matéria com o título “o outro lado”, sem qualquer tipo de retratação, apenas registrando nota do Sindicato dos Auxiliares e Técnicos de Enfermagem do DF, com informação de que o caso seria objeto de apuração.

Narra que o vídeo apenas mostrou uma rotina normal de seu trabalho. Que a autora exerce suas funções em setor cuja entrada não possui equipamento de ponto eletrônico, de modo que todos os servidores devem se dirigir à portaria principal, ao ambulatório, refeitório ou à entrada do setor de anatomia, onde há relógios para registro de freqüência.

Que há um estacionamento privativo para servidores em frente à portaria principal, todavia, nem sempre há vagas, sendo necessário estacionar em outro bolsão de vagas, também privativo, que é mais distante da portaria onde se encontra o ponto eletrônico.

Afirma que para agilizar sua entrada no trabalho, por medida de economia de tempo, parou seu veículo próximo à portaria principal para registrar sua entrada, e depois estacionou seu veículo no bolsão de vagas próximo a seu setor, como é comumente fazem todos os demais servidores por medida de economia de tempo.

Ressalta que há vários pedidos e reivindicações de servidores para instalação de relógio de ponto nessa segunda portaria, contudo, como não houve atendimento, os servidores precisam adotar a prática de registrar o ponto numa entrada e após se deslocarem para a outra.

Que o vídeo divulgado foi objeto de apuração pela Diretoria de Inspeção da SES/DF, que concluiu não haver evidências de infrações, improbidade e irregularidades por parte da servidora, constatando-se o efetivo cumprimento da jornada de trabalho pela servidora no dia da gravação.

Assevera que a notícia veiculada é integralmente inverídica, difamatória, injuriosa e caluniosa, fruto de jornalismo açodado e sensacionalista, causando à autora incontestável dano moral, ressaltando que em decorrência dos fatos, a requerente passou por transtornos que afetaram sua saúde física e psicológica.

Alega que não foi oportunizado à autora o direito à retratação, pelo que busca a divulgação de informações que relaciona em sua inicial a fim de fazer cumprir o art. 5º, inciso V, da Constituição Federal.

Requer ao final a concessão da gratuidade de justiça, a antecipação dos efeitos da tutela para que a ré, no prazo de 15 dias publique retratação em seu site, no mesmo link de acesso à matéria jornalística ora impugnada, nos termos propostos na inicial, com fixação de multa diária de R$ 1.000,00 para o caso de descumprimento.

No mérito, requer a confirmação da antecipação da tutela, condenando a ré na obrigação de fazer consistente na publicação da retratação, bem como a condenação da ré ao pagamento de indenização por danos morais no valor de R$ 50.000,00.

Foi deferido o pedido de gratuidade de justiça, indeferindo-se a tutela de urgência pleiteada.

Em contestação, a requerida aduz que o vídeo já foi retirado de seu portal na internet e que não houve acusação de irregularidade praticada pela autora. Que a matéria veiculada prestou-se apenas a informar à população que existiu uma denúncia e uma investigação, e não uma condenação, trazendo o outro lado da história.

Afirma que a matéria foi divulgada de forma isenta e informativa, exercendo o direito de livre informação, sem extrapolar o direito de liberdade da imprensa, e que postou nova notícia informando o resultado da investigação que inocentou a autora.

Impugna o pedido de danos morais, afirmando não ter praticado qualquer ato ilícito, não podendo o trabalho da imprensa se tornar um ato ilegal. Afirma que o valor pleiteado a esse título é exorbitante, requerendo ao final a improcedência dos pedidos.

Foi apresentada réplica aduzindo que a notícia continua na página da ré no “facebook”, inclusive com os comentários caluniosos, apenas sendo trocada a matéria divulgada no site da requerida.

Em especificação de provas, a autora pediu a produção de prova testemunhal, tendo o requerido pleiteado o julgamento antecipado da lide. Foi dada vista à requerida sobre os documentos juntados em réplica.

A prova oral pleiteada foi indeferida.

Relatado o necessário, decido.

Não há preliminares ou prejudiciais a serem apreciadas, presentes os pressupostos de existência e validade do processo, bem como as condições da ação, passo ao exame do mérito, eis que não é necessária a produção probatória em audiência e tampouco pericial. Assim, estando o feito suficientemente instruído, procedo ao julgamento antecipado da lide, a teor do que dispõe o art. 355, inc. I, do CPC.

Cuida a hipótese de ação de conhecimento que tem por objeto indenização por danos morais e retratação, em razão de veiculação de notícia na internet sobre suposta fraude em ponto eletrônico praticada pela autora, que atingiu sua honra, imagem e intimidade, tendo a ré alegado, em defesa, que apenas exerceu seu direito de informação, sem qualquer juízo de valor, não havendo qualquer ilícito em sua conduta.

Dispõe o artigo 5º, inciso X da CF/88, que “são invioláveis a intimidade, a vida privada, a honra e a imagem das pessoas, assegurado o direito a indenização pelo dano material ou moral decorrente de sua violação.”

E, quanto ao direito de resposta, a Constituição garante em seu artigo 5º, inciso V, que “é assegurado o direito de resposta, proporcional ao agravo, além da indenização por dano material, moral ou à imagem;”

De outro lado, não se pode perder de vista que a Carta Magna também garante o direito à informação, previsto no mesmo artigo 5º, XIV: “é assegurado a todos o acesso à informação e resguardado o sigilo da fonte, quando necessário ao exercício profissional.”

Tem-se, portanto, no presente caso, o que a doutrina convencionou nomear de conflito aparente de normas, uma vez que subsiste de um lado o direito fundamental de inviolabilidade à honra, imagem e intimidade do requerente, e de outro o direito ao acesso à informação prestada pelo requerido.

Desta forma, quando houver conflito entre dois ou mais direitos ou garantias fundamentais, o intérprete deve utilizar-se do princípio da concordância prática ou da harmonização, de forma a coordenar e combinar os bens jurídicos em conflito, evitando o sacrifício total de uns em relação aos outros, realizando uma redução proporcional do âmbito de alcance de cada qual (contradição de princípios), sempre em busca do verdadeiro significado na norma e da harmonia do texto constitucional com sua finalidade precípua”. (DE MORAES, Alexandre. Direito Constitucional. São Paulo: Editora Atlas SA, 2013, pág. 30).

É inconteste, assim, que os direitos e garantias fundamentais encontram limites nos demais.

Nesta linha de raciocínio, tem-se que a liberdade de informação não é um direito irrestrito, encontrando limitações tais como os direitos da personalidade, neles incluídos os direitos à honra, imagem e privacidade, devendo esse direito ser exercido em caráter estritamente informativo e divulgar fatos verídicos, no sentido de evitar a ofensa à honra da pessoa objeto da reportagem.

Contudo, no presente caso, verifica-se evidente excesso por parte da requerida, que foi além do seu dever de informar, assumindo postura ofensiva e difamatória com a matéria publicada, atingindo a honra da autora, sem antes averiguar a veracidade das informações, e com base em imagens produzidas de forma anônima e clandestina.

A requerida divulgou na rede mundial de computadores suposta fraude praticada pela autora em ponto eletrônico do Hospital Regional de Taguatinga, onde a autora exerce a função de auxiliar de enfermagem, divulgando e creditando gravação produzida de forma anônima poucas horas após sua exposição em redes sociais.

A falsidade da informação veiculada restou apurada após procedimento administrativo aberto contra a servidora, no qual ficou provado que no dia 03/04 a autora assinou o ponto eletrônico na entrada principal do Hospital onde trabalha e foi estacionar seu carro próximo a outra entrada, em que fica seu setor, por não haver registro de ponto naquela portaria.

Restou devidamente comprovado que a autora trabalhou normalmente no dia em que o vídeo foi produzido, e ao final de sua jornada foi surpreendida com a notícia de acusação de fraude no serviço público, com a afirmação de ter registrado sua entrada no trabalho e ido embora.

Verifica-se que a reportagem juntada aos autos, ID 17059247, consta a seguinte chamada “Vídeo. Saúde investiga denúncia de fraude em ponto eletrônico no HRT. Em uma imagem que circula nas redes sociais nesta terça-feira (3/4), mulher registra o ponto e vai embora logo em seguida.”

Nessa reportagem a requerida mostra em destaque foto da autora colocando sua digital no sistema de ponto eletrônico e disponibiliza o vídeo que foi produzido, no qual a pessoa que fez a gravação faz a seguinte narrativa: “Essa servidora loira aí, ó, deixou o carro lá fora, no estacionamento encostado. Vai bater o ponto eletrônico e vai embora. Observe: loira de calça preta e blusa azul. HRT, viu, gente?”

Nota-se que o vídeo foi produzido no dia 03 de abril e no mesmo dia já estava divulgada a reportagem no “site” da Metrópoles, dando credibilidade ao vídeo anonimamente produzido com acusação falsa e em chamada com destaque para a fraude cometida. O texto da reportagem consta com o seguinte teor:

A Secretaria de Saúde apura denúncia de fraude no ponto eletrônico do Hospital Regional de Taguatinga (HRT). O processo investigativo foi aberto após um vídeo circular pelas redes sociais nesta terça-feira (3/4). As imagens mostram uma auxiliar de enfermagem lotada na unidade de saúde entrando no hospital, fazendo o registro no equipamento (https://www.metropoles.com/distrito-federal/servidor/servidores-da-saude-sao-suspeitos-de-fraudar-ponto-eletronico) e deixando o local de trabalho logo em seguida. A funcionária, que vestia calça preta e blusa azul, é filmada de perto por uma mulher, que não informou o dia da gravação. Ela narra a suposta irregularidade no vídeo: “Essa servidora loira aí, ó, deixou o carro lá fora, no estacionamento encostado. Vai bater o ponto eletrônico e vai embora. Observe: loira de calça preta e blusa azul. HRT, viu, gente?” Sem saber que estava sendo filmada, a mulher, que está usando crachá, cruza o balcão onde estão dois vigilantes, os cumprimenta e vai até a máquina de ponto eletrônico. Registra sua entrada e deixa rapidamente o hospital. As filmagens prosseguem até o lado de fora do HRT, onde a servidora cruza o estacionamento, passa pelo portão externo e entra em seu carro, um C3 vermelho. O Metrópoles apurou que a mulher flagrada nas imagens é Francisca das Chagas Alves Fabiano, auxiliar de enfermagem da rede pública de saúde do DF e lotada no HRT. Ela recebe R$ 4,2 mil de salário. O outro lado De acordo com a assessoria de comunicação da Secretaria de Saúde, ao tomar conhecimento do caso, a direção do HRT abriu uma investigação e poderá responsabilizar a servidora, caso seja comprovada a irregularidade. Segundo a pasta, a folha de ponto, a produtividade e as escalas da profissional serão analisadas. Por fim, diz que a direção do hospital “não tolera qualquer tipo de irregularidade e que a gestão é pautada a transparência”. O Metrópoles tentou contato com a servidora, mas não a localizou até a última atualização desta reportagem. Em nota, o Sindicato dos Auxiliares e Técnicos em Enfermagem do Distrito Federal (Sindate) informou ter entrado em contato com a servidora e constatado que ela teria batido o ponto e, seguida ido estacionar o carro para, então, iniciar suas atividades. Segundo o sindicato, a chefia imediata da funcionária teria confirmado que a servidora iniciou suas atividades e cumpriu o plantão. (negritos acrescidos)

Verifica-se que a ré, além de divulgar conteúdo de vídeo sem averiguar a informação nele contida, acrescentou a identidade da servidora e sua remuneração, expondo-a de forma vexatória e dando credibilidade a uma notícia falsa, exaltando o seu conteúdo, tanto na chamada da reportagem quanto em seu texto, onde se destaca narrativa quanto ao vídeo, com o seguinte teor:

As filmagens prosseguem até o lado de fora do HRT, onde a servidora cruza o estacionamento, passa pelo portão externo e entra em seu carro, um C3 vermelho. O Metrópoles apurou que a mulher flagrada nas imagens é Francisca das Chagas Alves Fabiano, auxiliar de enfermagem da rede pública de saúde do DF e lotada no HRT. Ela recebe R$ 4,2 mil de salário.

Nada obstante ter a requerida colocado na reportagem “o outro lado”, nota-se que não houve esclarecimento quanto à falsidade da notícia, mas que os fatos estariam apenas sendo apurados, deixando o leitor com a clara impressão de cometimento de ilícito por parte da servidora pública, principalmente pelo destaque dado à reportagem com a imagem da autora usando o ponto e de abertura de investigação contra a mesma. Além disso, em nenhum momento a ré buscou manter contato com a autora, para o fim de lhe oportunizar esclarecer a acusação publicada, mas apenas repetiu nota divulgada pela Secretaria de Saúde.

Diante de qualquer indício de fraude praticada por servidor público, é dever da administração investigar e punir. Contudo, nota-se que a servidora não estava sendo investigada por fraude antes da reportagem, demonstrando os documentos acostados à inicial, relatórios de suas chefias quanto aos seu excelente desempenho e pontualidade no trabalho, e boas notas em suas avaliações de desempenho. Contudo, com a repercussão negativa na matéria veiculada, abriu-se processo administrativo contra a autora, para apuração do ocorrido, o que, sem dúvida, causou-lhe constrangimentos e abalo moral, diante da gravidade dos fatos que lhe foram imputados.

Nota-se que o conteúdo do vídeo foi divulgado pela ré em seu “site” (ID 17059247 p. 2), no “facebook” (ID 1705924 p. 4) e no “youtube” (ID 17059247, p. 1), com a seguinte chamada: “Em uma imagem que circula pelas redes sociais nesta terça (3/4), mulher registra o ponto e vai embora logo em seguida #metropolesDF”. O título da manchete revela o cunho sensacionalista e difamatório da notícia, extrapolando o simples direito de informação, com a clara finalidade de atrair os leitores e fazê-los crer na veracidade da gravação.

Cabe notar que referido vídeo, uma vez divulgado, torna-se um verdadeiro “rastilho de pólvora”, sendo a informação rapidamente disseminada nas redes sociais o que, indubitavelmente, gera repercussão social negativa da vida da pessoa exposta. No caso da autora, por ser servidora pública da rede de saúde, repercutiu de forma ainda mais grave, já que é de conhecimento notório o caos em que se encontra o sistema público de saúde, gerando sentimento de revolta no público leitor, do qual se extrai comentários ofensivos à honra da autora e diversos compartilhamentos.

Conforme bem asseverado na inicial “em razão da duradoura crise da saúde pública em todo o país, do sucateamento dos hospitais, da falta de recursos e de servidores, é evidente que as notícias que envolvam o sistema de saúde, especialmente que veiculem denúncias de fraude, irregularidades, etc., se destacam entre as demais e são imediatamente transformadas em vidraça, prontas a receber todo o tipo de pedrada. E esse foi o caso da autora, que viu pulular em sites, páginas e aplicativos de redes sociais alegações e insultos de toda ordem, todos fundados em uma notícia falsa”.

Verifica-se do documento ID 17059247, extraído da página do “facebook” da requerida, onde também houve divulgação do vídeo, diversos comentários à reportagem feita pela Metrópoles, dos quais se destacam os seguintes:

Francisco Silva[7]Porque o espanto!?Isso acontece centena de vezes ao dia… no serviço público!Não existe cobrança. Fazem o que querem!Pessoas ruins no serviço público. Prejudicam pessoas boas que vão ao hospitais públicos todos os dias…Se corrompem!Se vendem!Fraudam!Atestados aos milhares… para irem viajar! Não irem trabalhar!Um espetáculo dos horrores!Meu respeito aos bons funcionários públicos… Aos ruins, cadeia!

Ana Lúcia Paraiso[8] A moça que gravou deve ter acompanhado essa pilantra várias vezes,ou justo nesse dia ela iria agir assim me poupe,o problema é que a corrupção se tornou normal!

Vanessa Correia[9] Talvez esqueceu de vestir a calcinha e voltou em casa.

Myla Reis[10] Quantos servidores sem escrúpulos como essa não estão por aí??? Enquanto não tiver de fato punições pra essas pessoas, elas vão continuar fazendo isso sem nenhum tipo de remoço.

Mauri Corrêa[11]Brasil paraíso dos corruptos, vadios, não tão nem aí pro povo.

Mateus Nogueira[12]tem que ter punição severa pra esses SAFADOS, não é a primeira vez e não vai ser a ultima, se essas pessoas não forem punidas severamentes.Tem que serem banidadas

Dangela Soares[13]Nem trabalha essas p## ai quando atrasa o dinheiro querem faze. Greve manifestaçâo e tudo mas

Zilda Silva[14]Kkkkk bem feito ordinária….

Ivonete Vieira[15]Bem feito folgada .quer ganhar em casa malandra .vai trabalhar.

Edy Torres[16]Vergonha! Bandida!

Heleno Romao[17]esse eo pais dos paneleiros moralistas sem moral bando de vagabundo que aponta para os outros e nãoolha o próprio rabo

De acordo com a Jurisprudência do Eg. STJ, é dever da imprensa verificar a veracidade das informações que serão divulgadas, consignando no julgamento do Resp 1676393 que “a liberdade de informação deve estar atenta ao dever de veracidade, pois a falsidade dos dados divulgados manipula, em vez de formar a opinião pública, bem como ao interesse público, pois nem toda informação verdadeira é relevante para o convívio em sociedade” (REsp 896.635/MT, Terceira Turma, DJe 10/03/2008).

Acrescenta em outro julgado que “a honra dos cidadãos não é atingida quando são divulgadas informações verdadeiras e fidedignas a seu respeito, as quais, outrossim, são de interesse público. Por sua importância, a imprensa deve estar atenta ao dever de veracidade, pois a falsidade dos dados divulgados manipula em vez de formar a opinião pública, bem como ao interesse público, pois nem toda informação verdadeira é relevante para o convívio em sociedade. O veículo de comunicação somente se exime de culpa quando buscar fontes fidedignas, exercendo atividade investigativa, ouvindo as diversas partes interessadas e afastando quaisquer dúvidas sérias quanto à verossimilhança do que divulgará. (REsp 1676393/SP, Rel. Ministra NANCY ANDRIGHI, TERCEIRA TURMA, julgado em 07/11/2017, DJe 13/11/2017)

É evidente que não é dado à imprensa investigar a fundo os fatos que serão transmitidos, contudo, não pode divulgar informações sem um mínimo de verificação quanto à credibilidade do que será publicado. No presente caso a questão se agrava, pois a reportagem se baseia em vídeo produzido no anonimato e sem conhecimento da autora, sendo que no dia da gravação e sua divulgação, a única resposta dada pelo Hospital à ré é que os fatos seriam apurados, com nota do Sindicato de que a servidora teria trabalhado naquele dia.

A reportagem foi produzida de forma açodada, certamente com a finalidade de ser o primeiro divulgar a matéria e chamar a atenção dos leitores, já que publicada poucas horas após a produção do vídeo, não havendo tempo hábil para confirmação da autenticidade do que seria exposto.

Assim, verifica-se que a requerida atingiu indevidamente a honra e imagem da autora, extrapolando o limite da simples informação, pois assumiu postura sensacionalista, voltada a hostilizar a requerente e causando polêmica a suas custas, com base em informação inverídica e sem qualquer apuração prévia.

Resta, portanto, comprovado o ato ilícito praticado pela requerida, sendo certo ademais o nexo de causalidade e o dano causado a honra da autora.

Dispõe o Código Civil que:

Art. 186. Aquele que, por ação ou omissão voluntária, negligência ou imprudência, violar direito ou causar dano a outrem, ainda que exclusivamente moral, comete ato ilícito.

Art. 187. Também comete ato ilícito o titular de um direito que, ao exercê-lo, excede manifestamente os limites impostos pelo seu fim econômico ou social, pela boa-fé ou pelos bons costumes.

(…)

Art. 927. Aquele que, por ato ilícito (arts. 186 e 187), causar dano a outrem, fica obrigado a repará-lo.

Sobre o dano moral, tem-se que este consiste em lesões sofridas pelas pessoas em certos aspectos da sua personalidade, em razão de investidas injustas de outrem, é aquele que atinge a moralidade e a afetividade da pessoa, causando-lhe constrangimentos, vexames, dores e outros sentimentos ou sensações negativas.

Segundo Aguiar Dias, o “conceito de dano é único e corresponde a lesão de direito, de modo que, onde há lesão de direito, deve haver reparação do dano. O dano moral deve ser compreendido em relação ao seu conteúdo, que não é o dinheiro, nem coisa comercialmente reduzida a dinheiro, mas a dor, o espanto, a emoção, a vergonha, a injúria física ou moral, em geral dolorosa sensação experimentada pela pessoa, atribuída à palavra dor o mais largo significado.” (Da Responsabilidade Civil, 6ª edição, vol. II, pág. 414).

Deve ser reputada como dano moral a dor, vexame, sofrimento ou humilhação que, fugindo à normalidade, interfira intensamente no comportamento psicológico do indivíduo, causando-lhe aflições, angústia e desequilíbrio em seu bem-estar, como o que ocorreu na hipótese dos autos, restando comprovado que após a divulgação da falsa noticia, a ré passou a ter dificuldades para dormir e se relacionar socialmente, inclusive passando por tratamento psiquiátrico e afastamento temporário de suas ocupações.

A autora foi submetida à apuração por possível fraude no serviço público em razão da reportagem veiculada, sem que esta tenha sido previamente ouvida, sendo certo que a notícia falsa deu origem a um procedimento administrativo contra a servidora, o que evidencia que a reportagem não se baseou em uma informação de investigação no serviço público, mas sim que deu origem a esta, além de propalar os fatos na rede mundial de computadores, com repercussão social extensa, amplificando a violação à dignidade da autora e à sua honra subjetiva.

Em situações análogas a que ora se analisa, o Eg. STJ tem diversos posicionamentos quanto ao dever de indenizar diante do excesso praticado pela imprensa em seu direito de informação. Confira-se:

RECURSO ESPECIAL – CIVIL E PROCESSUAL CIVIL – AÇÃO CONDENATÓRIA – PRETENSÃO DE COMPENSAÇÃO DOS DANOS EXTRAPATRIMONIAIS EXPERIMENTADOS EM VIRTUDE DE MATÉRIA JORNALÍSTICA PUBLICADA EM JORNAL DE CIRCULAÇÃO NACIONAL E NO CORRESPONDENTE ELETRÔNICO – INSTÂNCIAS ORDINÁRIAS QUE JULGARAM PARCIALMENTE PROCEDENTE O PEDIDO PARA CONDENAR A REQUERIDA AO PAGAMENTO DE INDENIZAÇÃO PELOS DANOS MORAIS, ISENTANDO A EMISSORA DE PUBLICAR O TEOR DA DECISÃO JUDICIAL. INSURGÊNCIA DA DEMANDADA. RECURSO ESPECIAL PARCIALMENTE PROVIDO PARA REDUZIR A VERBA INDENIZATÓRIA. Hipótese: Trata-se de ação condenatória julgada parcialmente procedente pelas instâncias ordinárias para condenar a requerida ao pagamento de R$ 300.000,00 (trezentos mil reais), a título de danos extrapatrimoniais experimentados pelo autor da demanda em razão de matéria jornalística publicada em jornal de circulação nacional e em meio eletrônico. 1. No caso sub judice, o teor da notícia é fato incontroverso nos autos, portanto proceder a sua análise e o seu devido enquadramento no sistema normativo, a fim de obter determinada conseqüência jurídica (procedência ou improcedência do pedido), é tarefa compatível com a natureza excepcional do recurso especial, a qual não se confunde com o reexame de provas, desta forma, descabida a incidência do óbice da Súmula 7/STJ. 2. A ampla liberdade de informação, opinião e crítica jornalística reconhecida constitucionalmente à imprensa não é um direito absoluto, encontrando limitações, tais como a preservação dos direitos da personalidade, nestes incluídos os direitos à honra, à imagem, à privacidade e à intimidade. Assim, a vedação está na veiculação de críticas com a intenção de difamar, injuriar ou caluniar. 3. Da notícia veiculada, evidencia-se o excesso por parte da imprensa, que foi além do seu direito de crítica e do dever de informação, assumindo postura ofensiva e difamatória na publicação da matéria, a ponto de atingir a honra do recorrido, à época, Presidente do Tribunal de Justiça do Estado de Alagoas. Danos morais configurados. 4. Afastada a incidência da Súmula 7/STJ, esta Corte tem reexaminado o montante fixado pelas instâncias ordinárias a título de danos morais quando irrisório ou abusivo. Precedentes. 4.1. Na hipótese, o valor arbitrado a título de reparação por danos morais pelas instâncias ordinárias merece ser reduzido, em atenção aos princípios da proporcionalidade e da razoabilidade e ainda conforme a jurisprudência do STJ. 5. Consoante jurisprudência firmada no âmbito desta Corte, a aferição do percentual em que cada litigante foi vencedor ou vencido ou a conclusão pela existência de sucumbência mínima ou recíproca das partes é questão que não comporta exame em recurso especial, por envolver aspectos fáticos e probatórios, atraindo a incidência da Súmula 7/STJ. 5.1. “Na ação de indenização por dano moral, a condenação em montante inferior ao postulado na inicial não implica sucumbência recíproca”. Súmula 326/STJ. 6. Recurso especial parcialmente provido para reduzir a verba indenizatória. (REsp 1322264/AL, Rel. Ministro MARCO BUZZI, QUARTA TURMA, julgado em 20/09/2018, DJe 28/09/2018)

DIREITO CIVIL. RECURSO ESPECIAL. AÇÃO DE COMPENSAÇÃO POR DANOS MORAIS. PUBLICAÇÃO DE MATÉRIA OFENSIVA À HONRA DO AUTOR. OMISSÃO, CONTRADIÇÃO E OBSCURIDADE. AUSÊNCIA. MATÉRIA JORNALÍSTICA QUE EXTRAPOLOU EXERCÍCIO REGULAR DO DIREITO DE INFORMAR. DANO MORAL CARACTERIZADO. VALOR DE REPARAÇÃO. NÃO ALTERADO. 1. Ação ajuizada em 17/05/2007. Recurso especial interposto em 10/11/2014 e atribuído a este Gabinete em 22/03/2017. 2. Inviável o reconhecimento de violação ao art. 535 do CPC quando não verificada no acórdão recorrido omissão, contradição ou obscuridade apontadas pelos recorrentes. 3. O direito à informação não elimina as garantias individuais, porém encontra nelas os seus limites, devendo atentar ao dever de veracidade, ao qual estão vinculados os órgãos de imprensa, pois a falsidade dos dados divulgados manipula em vez de formar a opinião pública, bem como ao interesse público, pois nem toda informação verdadeira é relevante para o convívio em sociedade. 4. Na atividade da imprensa é possível vislumbrar a existência de três deveres que, se observados, afastam a possibilidade de ofensa à honra. São eles: o dever geral de cuidado, o dever de pertinência e o dever de veracidade. 5. Se a publicação, em virtude de seu teor pejorativo e da inobservância desses deveres, extrapola o exercício regular do direito de informar, fica caracterizada a abusividade. 6. A alteração do valor fixado a título de compensação por danos morais somente é possível, em recurso especial, nas hipóteses em que a quantia estipulada pelo Tribunal de origem revela-se irrisória ou exagerada. 7. Recurso especial não provido. (REsp 1676393/SP, Rel. Ministra NANCY ANDRIGHI, TERCEIRA TURMA, julgado em 07/11/2017, DJe 13/11/2017)

A liberdade para o exercício da informação não pode ser utilizada como alicerce à prática de atos irresponsáveis e desmedidos, sendo perfeitamente plausível ao ofendido formular em juízo pretensão de obter a reparação pelos danos que entenda injustamente causados à sua imagem ou honra por conduta abusiva do eventual ofensor.

No que toca à fixação do dano, não obstante o grau de subjetivismo que envolve o tema, por não existirem critérios determinados para sua quantificação, reiteradamente tem-se pronunciado a jurisprudência no sentido de que sua reparação deve ser fixada em montante a desestimular o ofensor a repetir a falta, sem constituir, de outro lado, enriquecimento indevido da parte adversa.

Assim, na fixação do dano, mister levar em consideração a gravidade deste, o porte econômico do lesante, a quantia envolvida na espécie, além da condição da vítima, sem perder de vista o caráter pedagógico da medida, a fim de desestimular no réu condutas dessa natureza, lesivas ao patrimônio moral das pessoas.

Nota-se no caso que a ré não se atentou para o dever de veracidade da informação por ela veiculada, acrescentando dados pessoais da autora e creditando vídeo apelativo e ofensivo à sua honra, sem antes averiguar os fatos, gerando forte abalo emocional à requerente, que passou a ser vítima de comentários ofensivos nas redes sociais e desconfiança por partes do grande público leitor quanto ao cometimento de fraude, o que a levou a se afastar do trabalho e passar a tratamentos médicos para ansiedade e insônia.

Outrossim, verifica-se que a requerida possui grande público leitor, o que certamente lhe rendeu bons retornos com a divulgação da matéria, sendo certo que a reparação do dano deve ser quantificado em valor suficiente ao desestimulo à pratica de jornalismo sensacionalista e açodado, feito em detrimento aos direitos individuais dos cidadãos.

Nesse diapasão, orientando-me pelos critérios sugeridos pela jurisprudência, com razoabilidade e proporcionalidade, fazendo uso de experiência e do bom senso, atento à realidade da vida e às peculiaridades do caso em análise, sem perder de vista o caráter pedagógico da medida, bem como as circunstâncias do caso concreto figura-se razoável, suficiente e imperiosa a fixação no valor de R$ 50.000,00 (cinqüenta mil reais) a título de reparação por dano moral.

Quanto ao valor fixado, destaco que há diversos julgados os quais mantêm ou fixam o valor de R$ 50.000,00 (cinquenta mil reais) por circunstâncias semelhantes, como por exemplo o REsp 645.729/RJ (Quarta Turma, julgado em 11/12/2012, DJe 01/02/2013), REsp 1407907/SC (Quarta Turma, julgado em 02/06/2015, DJe 11/06/2015) e o Resp 1652588/SP (Terceira Turma, julgado em 06/09/2017, Dje 02/10/17).

DO DIREITO DE RESPOSTA

Quanto ao direito de resposta, requer a autora que a ré seja compelida a publicar retratação em seu site, no mesmo link de acesso à notícia, sob pena de multa diária, que contenha as seguintes informações: I) que a retratação decorre de ação judicial; II) que a servidora à qual se refere a matéria foi vítima de uma notícia falsa (fake news); III) que ao contrário do que divulgado, é uma profissional de saúde ilibada, com produtividade, assiduidade e pontualidade atestadas por avaliação periódica de desempenho; IV) que a servidora em questão em momento algum fraudou ou tencionou fraudar o sistema eletrônico de controle de jornada; V) que, como medida de economia de tempo e em razão da falta de relógio de ponto em seu ambiente de trabalho, a servidora registrou sua jornada, estacionou próximo ao setor no qual presta serviços e ativou-se imediatamente; VI) que os relatórios do registro eletrônico de jornada, bem como os dados de acesso a sistema informatizado da SES/DF, comprovam a freqüência e pontualidade da servidora, tanto no dia a que se refere a matéria, bem como em toda a sua carreira no serviço público; VII) que, após a instauração de procedimento por parte da Secretaria de Estado de Saúde, foi provado que a servidora em questão não cometeu nenhuma falta funcional, pelo que foi determinado o arquivamento da denúncia; VIII) que o veículo de comunicação reconhece que repercutiu uma notícia falsa (fake news) e que se compromete a promover a devida apuração dos fatos, a fim de evitar prejuízo a terceiros.

A matéria veiculada pela requerida trás pequeno trecho, ao final do texto e sem destaques, intitulado “o outro lado” no qual forja exposição de versão da outra parte envolvida, sem contudo, ser suficiente a garantir o direito de resposta da autora. Em verdade, em nenhum momento, como dito, a ré buscou manter contato com a autora, seja antes ou após a publicação da matéria. Descumpriu dever básico da boa imprensa, ouvir a parte envolvida, dar-lhe oportunidade de esclarecimento. Encontra-se na notícia o seguinte trecho, ao final da reportagem: “de acordo com a assessoria de comunicação da Secretaria de Saúde, ao tomar conhecimento do caso, a direção do HRT abriu uma investigação e poderá responsabilizar a servidora, caso seja comprovada a irregularidade. Segundo a pasta, a folha de ponto, a produtividade e as escalas da profissional serão analisadas. Por fim, diz que a direção do hospital “não tolera qualquer tipo de irregularidade e que a gestão é pautada a transparência”. O Metrópoles tentou contato com a servidora, mas não a localizou até a última atualização desta reportagem. Em nota, o Sindicato dos Auxiliares e Técnicos em Enfermagem do Distrito Federal (Sindate) informou ter entrado em contato com a servidora e constatado que ela teria batido o ponto e, seguida ido estacionar o carro para, então, iniciar suas atividades. Segundo o sindicato, a chefia imediata da funcionária teria confirmado que a servidora iniciou suas atividades e cumpriu o plantão. (negritos acrescidos)

Nota-se que apenas a inclusão de nota no sentido de que o caso está sendo objeto de apuração e afirmação de sindicato sobre a conduta da servidora de trabalhar naquele dia, não se mostrou suficiente a garantir o direito de resposta da requerente, nem mesmo evitou a repercussão negativa dos fatos à imagem e dignidade da autora.

O direito de resposta é o direito que uma pessoa tem de se defender de críticas públicas no mesmo meio em que foram publicadas, aplicando-se a todos os meios de comunicação, a fim de oferecer resposta ou esclarecimento quanto ao conteúdo que possa levar a erro de interpretação ou divulgação de falsas notícias.

No ordenamento jurídico brasileiro o instituto do direito de resposta tem égide na Constituição Federal, art. 5º inciso V, que assim dispõe: “é assegurado o direito de resposta, proporcional ao agravo, além da indenização por dano material, moral ou à imagem.”

Segundo entendimento da jurisprudência do Eg. STF (ADPF 130-7/DF) o direito de resposta trata-se de uma garantia que se encontra em plena conformidade com os balizamentos normativos e axiológicos da liberdade de imprensa, independe de regulamentação infraconstitucional, constituindo norma de eficácia plena e aplicação imediata, muito embora o seu tratamento em sede normativa ordinária seja permitido e até mesmo recomendado.

O direito de retratação, juntamente com as reparações civis, constitui o mais importante mecanismo à disposição do cidadão frente ao exercício abusivo da liberdade de imprensa, possuindo a finalidade de proteger a honra do ofendido e potencializar o direito à informação, aprimorando o próprio conteúdo da liberdade de imprensa e pressupõe ampla produção de provas, para que se constate a incorreção da veiculação jornalística e a necessidade do direito de resposta.

No presente caso, restou comprovada nos autos a falsidade das informações veiculas, sendo certa a necessidade de informação adequada quanto aos fatos, que atingiu não só a honra subjetiva da autora, como servidora pública e cidadã, pondo em cheque sua honestidade, mas também e indiretamente, todos os servidores do setor público de saúde, já fustigados de críticas negativas diante da ineficiência do governo em cumprir com seu papel de gestor do sistema.

De acordo com a jurisprudência do Eg. STJ, o “direito de resposta, de esclarecimento da verdade, retificação de informação falsa ou à retratação, com fundamento na Constituição e na Lei Civil, não foi afastado; ao contrário, foi expressamente ressalvado pelo acórdão do Supremo Tribunal Federal na ADPF 130. Trata-se da tutela específica, baseada no princípio da reparação integral, para que se preserve a finalidade e a efetividade do instituto da responsabilidade civil (Código Civil, arts. 927 e 944).” (REsp 1440721/GO, Rel. Ministra MARIA ISABEL GALLOTTI, QUARTA TURMA, julgado em 11/10/2016, DJe 11/11/2016).

Confira-se, ainda, o seguinte julgado daquela Eg. Corte em caso semelhante: